Zakhistu aggiornato come voglia di piangere. WannaCry decrypt0r virus

Vecheri, 12 maggio 2017 sistemi informatici non solo pochi koristuvachiv privati, ma alcune aziende, in vista della vita informativa di tali milioni di persone. La Russia è stata la parte più colpita tra gli hacker.

Perché solo una vate di infezione delle banche dati di MVS, RH, Megafon e altre grandi organizzazioni. Leggi il nuovo virus di crittografia dal 12 al 13 maggio 2017 sul sito del materiale

Nuovo codificatore di virus 2017: qual è l'essenza del virus?

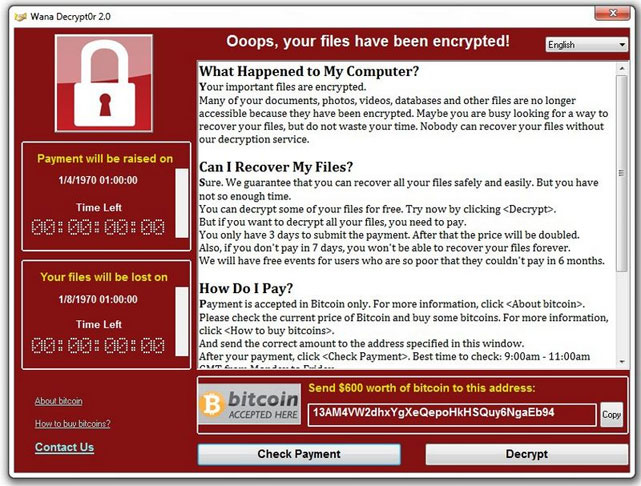

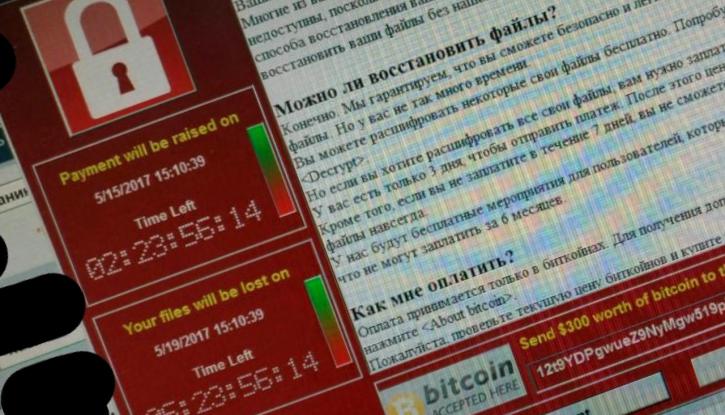

Virus di crittografia, sorseggiando in un computer, crittografando file che vengono salvati su qualcosa (documenti, fotografie, video, ecc.). Se è così, koristuvach, cercando di aprire quel file, sostituisci il documento per un po', in modo da incoraggiarti a trasferire una bella somma in bitcoin (da 300 a 600 dollari in bitcoin) sui conti dei malfattori. I dati del koristuvach saranno decifrati alla conferma.

Per una volta, non parlare degli shakhraiv e non pagare loro l'importo necessario. Innanzitutto, è tutt'altro che un dato di fatto che tu porti via la chiave per la decrittazione, ma in un modo diverso, i programmi avanzati prendono immediatamente il controllo del virus. Se viene trovata una soluzione, questa verrà pubblicata sui siti web delle principali società antivirus.

Nuovo codec virus 2017: chi c'è dietro la creazione del virus?

Innanzitutto, a Merezh sono apparse informazioni su coloro che tutti hanno vinto nuovi hacker russi. Tuttavia, questa versione non si è espansa al centro dei servizi speciali occidentali, i frammenti del computer russo stesso hanno preso la maggior parte dell'infezione a causa di un attacco informatico su larga scala.

L'ex ufficiale dell'intelligence statunitense Edward Snowden nominando le cause profonde dei problemi delle spie dell'Agenzia sicurezza nazionale(ANB)

“Decisione della NSA di creare strumenti per attaccare l'americano Software ora sto minacciando la vita dei pazienti nei negozi di liquori. Indipendentemente dall'anticipo, la NSA ha sviluppato tali strumenti. Oggi ci bachimo, cosa vuoi?

È vero, varto rispetto, che i programmatori del Regno Unito sono stati tutt'altro che consapevoli dell'espansione del virus. Darian Hass, programmatore di MalvareTech e collega di yoga z'yasuvali, scho new cipher virus va a un indirizzo irragionevole a Merezh, che è formato da un insieme di lettere goffe. I seguenti programmi sono stati registrati come nome di dominio. L'attacco informatico è inciampato nel primo guanto.

Varto rispetta che questa visita possa essere vista da Timchasov, poiché gli hacker cambiano l'indirizzo del virus. Ma per i programmatori, una tale pausa sembrava un fiume.

Come proteggersi dal virus della suite di cifratura, come non diventarne vittima?

Per proteggerti da un nuovo tipo di virus di crittografia (perché sei già stato battezzato, virus-vimagach), è necessario aggiornare contemporaneamente il sistema operativo, per fare copie di backup.

I vecchi sistemi operativi sono molto importanti da ricordare. Aje puzza già visto z-pіd zakhistu e є nayuralivіshimi sistemi per attaccare i virus.

Non aprire allegati su fogli con errori sconosciuti. Un virus può infiltrarsi nel tuo computer in una volta con un file. Pertanto, filtra sempre le foglie e portale dentro, come se sognassi di andare a metà del foglio, non chiamando allo stesso tempo gli inserti da una guida sconosciuta.

Per rivelare potenzialmente file shkіdlі, quindi attiva l'opzione "Mostra estensioni file" in finestre personalizzate. Fahіvtsі dire che è necessario archiviare un file sotto forma di file come .exe, .scr. i.vbs.

WannaCry decrypt0r crittografa i dati koristuvach. È più facile uscire, poiché, come un virus, non sarai in grado di aprire le tue foto e i tuoi documenti.

Se il tuo computer è stato infettato da un virus cim, puoi inviare un banner per aiutarti a pagare lo stesso importo della commissione. Il virus colpisce i penny nelle criptovalute, la somma sfiora i 600 dollari americani.

È importante sottolineare che il virus è più forte di un computer con il sistema operativo Windows.

Come proteggere il tuo computer dagli attacchi WannaCry decrypt0r

1. Dal sito ufficiale dell'azienda Microsoft (solo da quello ufficiale!) Ottieni una patch speciale per la tua versione del sistema operativo. Installa la patch (esegui e termina il prompt del programma).

Oskіlki u svіtі riccamente hto koristuetsya Windows XP, non importa cosa її pіdtrimka non funzioni più, l'azienda-rivenditore ha rilasciato una patch per la versione tsієї del sistema operativo.

2. Non dimenticare che, allo stesso tempo, prima di tutti i messaggi e contributi, in quanto giungono al tuo e-mail. Navіt akscho ssilannya o il file a te na_slav xtos buona conoscenza, non zavantazhyte sul tuo computer NICHO!

3. Vorrei temporaneamente non varto dvdvіduvati siti vaghi e vіdpovіdno zavantazhuvat da loro qualsiasi contenuto.

4. Anche se il virus non è stato ancora ucciso, ma se ne hai paura, raccogli dati importanti su un laptop indipendente (unità flash, estraneo) disco rigido, CD o DVD).

Ricorda che la presenza di un antivirus su un PC (naviga a quello più familiare e più costoso) non si trova contro i tuoi dati in questo virus crittografato, poiché tu stesso non proteggerai quel rispetto! Indipendentemente dalle notizie ottimistiche dell'attuale ZMI, il mondo sta ancora espandendo attivamente il suo virus.

Oggi, 12 gennaio 2017, aziende e organizzazioni di diversi paesi del mondo (compresa la Russia) hanno iniziato a segnalare massicciamente gli attacchi dello strumento di crittografia Wana Decrypt0r, noto anche con i nomi di WCry, WannaCry, WannaCrypt0r e WannaCrypt.

WannaCry/WanaCrypt0r 2.0 sta effettivamente attivando la regola ET: 2024218 "ET EXPLOIT Possible ETERNALBLUE MS17-010 Echo Response" pic.twitter.com/ynahjWxTIA

Si può vedere subito che per alcuni anni Wana Decrypt0r ha infettato decine di migliaia di macchine. Quindi, dietro i crediti dei fax Avast, il loro numero è già di oltre 57.000 e gli obiettivi principali degli operatori di malware sono Russia, Ucraina e Taiwan.

mappa infetta

mappa infetta Sered postrazhdalih od attacchi zdirnika vzhe significativo alta telekomunіkatsіyna kompaniia Telefonica, kompaniia gas Metano, postachalnik elektroenergії Iberdrola, Santander Bank, konsultatsіyna FIRMA di KPMG, e takozh bezlіch medichnih SET Velikobritanії attraverso il servizio scho Natsionalna receptionist Zdorov'ya Kraina navіt vipustila vіdpovіdne Poperedjennia.

Inoltre, i giornalisti di Meduza riferiscono che in Russia il crittografo ha attaccato la società Megafon. Ecco una citazione di Petr Lidov, direttore della società per le comunicazioni dalla comunità:

“Il problema è che si sta localizzando. Assomigliamo tutti all'Inghilterra. I computer sono stati crittografati e hanno chiesto un Wi-Fi. Decorato allo stesso modo.

Se c'è un problema con l'accesso ai dati, se l'ufficio è già chiuso subito, allora non ci sono grandi problemi. La nostra chiamata funziona bene, non compare sugli abbonati. Tse vplinulo sul robot nel servizio: se l'abbonato chiama l'operatore, puoi connetterti come servizio per chiedere aiuto comandi vocali, ma non puoi accedere al tuo record fisico, perché il tuo computer è stato bloccato fuori dalla sicurezza del mirror.

Potremmo avere un computer infettato da un virus. Oh, chimalo. È importante valutare il numero di persone che abbiamo una grande azienda. Abbiamo acceso le linee, in modo che non si espandesse.

Non posso dire se l'attacco a noi sia iniziato da solo. Intorno all'altra metà della giornata. È importante dirlo, in alcune regioni.

È stato anche riferito che Wana Decrypt0r ha attaccato l'MVS e l'RF IC, racconteranno i rappresentanti ufficiali dei dipartimenti questa informazione insiste sul fatto che "i robot pianificati entrano nel circuito interno".

Varto designa cosa sta succedendo in betulla 2017 Microsoft Per il problema ETERNALBLUE nel bollettino MS17-010, tuttavia, molte aziende e società tardano a installare l'aggiornamento. Di fatto, allo stesso tempo, temiamo le tracce dell'onnipresente non-cattiva impostazione della sicurezza.

In Danimarca è già stata creata una mappa, per la quale è possibile verificare in tempo reale le estensioni Wana Decrypt0r.

UPD. 22:45

Interfax conferma che i rappresentanti ufficiali dell'MVS hanno comunque confermato il fatto dell'attacco ai loro server.

"12 maggio Dipartimento Tecnologie informatiche, una chiamata e protezione delle informazioni (DІTSіZІ) dell'MVS della Russia è stata rilevata un attacco di virus su computer personale dipartimenti noti ai tutori sistema operativo Finestre. A momento presente virus di localizzazione. essere tenuto robot tecnici schodo yoga antivirus zakhistù”, - Irina Volk, rappresentante ufficiale dell'MVS.

Inoltre, Interfax scrive che i fax di Kaspersky Lab hanno già rilevato quasi 45.000 attacchi Wana Decrypt0r, che hanno colpito 74 paesi in tutto il mondo, e la Russia era la più consapevole dell'infezione.

Il vento del nuovo virus di crittografia WannaCry (altrimenti chiamato Wana Decrypt0r, Wana Decryptor, WanaCrypt0r) si è diffuso in tutto il mondo, che crittografa i documenti su un computer e costa 300-600 dollari per la decodifica. Come scoprire quale computer infetto? Di cosa hai bisogno per avere paura per non diventare una vittima? І scho robiti, schobi vilіkuvatisya?

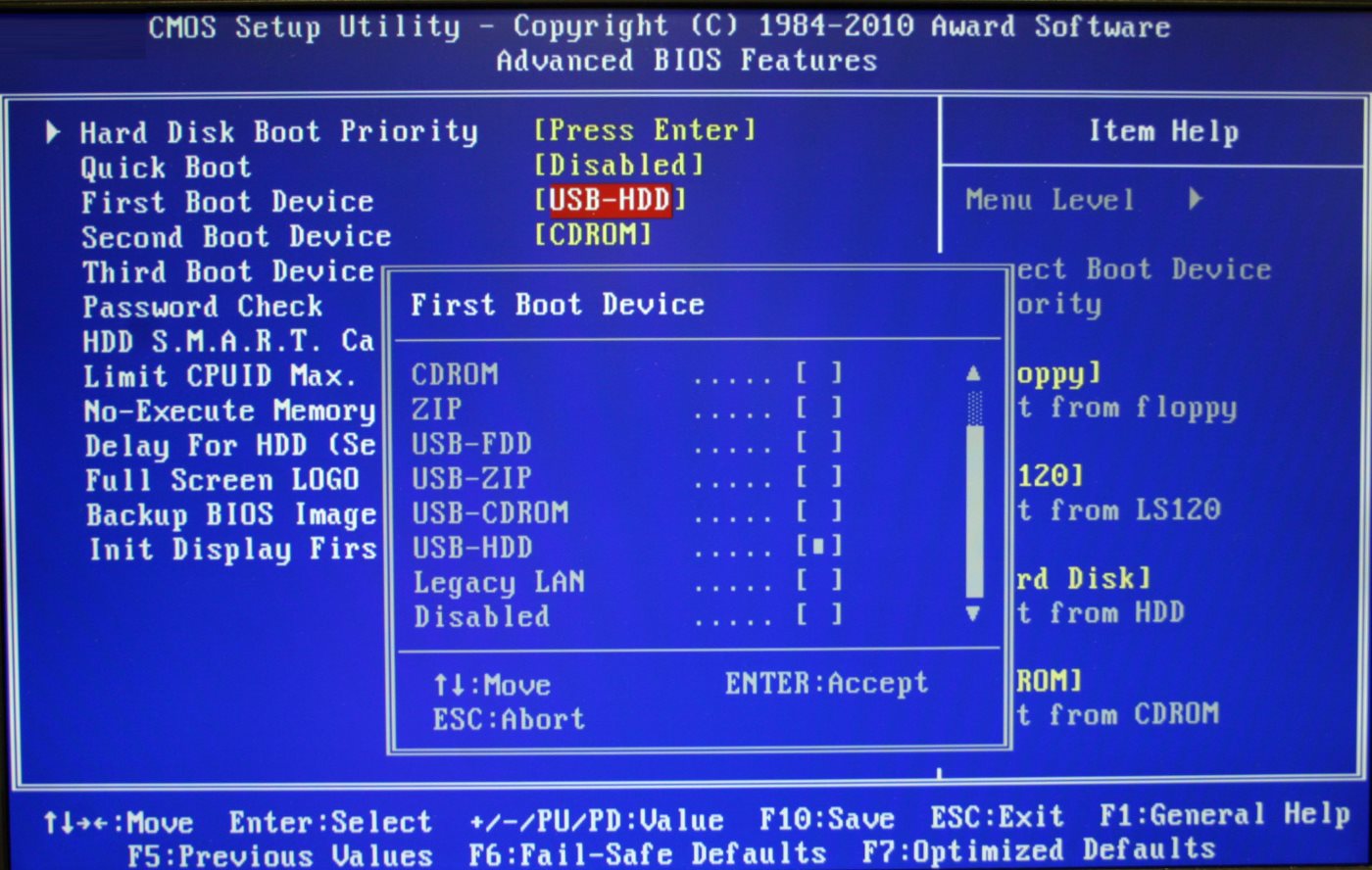

Che ne dici di infettare il tuo computer con il virus di crittografia Wana Decryptor?

Dopo aver installato l'aggiornamento, il computer dovrà essere riconquistato: ora il virus encryptor non ti penetrerà.

Come vibra contro il virus di crittografia Wana Decrypt0r?

Se utilità antivirus per rivelare il virus, per vederlo negli occhi o per dormire con te: likuvati chi nі? Vidpovid - esultanza.

Come posso ripristinare i file crittografati con Wana Decryptor?

Non possiamo dirti nulla di sbagliato in una volta. Finora, lo strumento di decrittografia dei file non è stato creato. Perderà più gemme se il decryptor è rotto.

Per i soldi di Brian Krebs, un esperto di sicurezza informatica, al momento, i malfattori hanno portato via meno di 26'000 USD, quindi erano circa 58 osіb per pagare il riscatto agli zdirnik. Chi ha rinnovato i documenti, non conosce nessuno.

Nuovo virus di crittografia 2017 Wanna Cry continua la sua mossa vigorosa attraverso Merezhy, infettando i computer e crittografando dati importanti. Come proteggere il codificatore, come proteggere Windows dallo zdirnik: quali patch, patch, decrittografare e modificare i file?

Il nuovo virus di crittografia 2017 Wanna Cry continua a infettare PC aziendali e privati. Ci sono 1 miliardo di dollari di perdite dovute all'attacco del virus. Per 2 tyzhnі vіrus-encoder che infetta meno di 300 mila computer, non importa quanto presto arrivi in sicurezza.

Virus di crittografia 2017, che, di regola, puoi "abbonarti", verrebbe fornito, sui siti più recenti, ad esempio, server bancari con accesso a un koristuvach. Dopo aver consumato la vittima sul disco rigido, il crittografo "si deposita" nella cartella di sistema System32. Avvia subito il programma accendi l'antivirus e trascinalo su "Autostart". Dopo un ripristino della skin, il programma di crittografia viene avviato nel registro, cambiando il colore nero a destra. Il crittografo sta iniziando a catturare le proprie copie simili di programmi come Ransom e Trojan. Inoltre, si vede spesso l'auto-replicazione della suite di crittografia. Questo processo può essere mittevim o tizhnami: attracca la vittima per commemorare la sfortuna.

Il codebook è spesso mascherato da un'immagine naturale, file di testo, ma c'è solo un giorno: il file con estensione .exe, .drv, .xvd; inode – librerie.dll. Nella maggior parte dei casi, il file è contenuto nella sua interezza e viene chiamato innocentemente, ad esempio un documento. doc" o " immagine.jpg”, l'estensione viene scritta manualmente e il tipo effettivo viene allegato al file.

Una volta completata la crittografia, il file deve essere sostituito con file noti digitando caratteri "casuali" nel nome al centro e l'estensione viene modificata nel file sconosciuto: .NO_MORE_RANSOM, .xdata e altri.

Virus di crittografia 2017 Wanna Cry - come proteggersi. Vorrei sottolineare che Wanna Cry è il termine scelto prima per tutti i virus e spyware crittografici, che infettano i computer la maggior parte del tempo per il resto dell'ora. Inoltre, una storia sulla protezione delle suite di cifratura Ransom Ware, come quelle anonime: Breaking.dad, NO_MORE_RANSOM, Xdata, XTBL, Wanna Cry.

Come proteggere Windows da un ransomware. Come precedentemente pubblicato, un crypter di tipo Wanna Cry penetra nel sistema, vicorist, nel frattempo, "riparando" l'incoerenza - EternalBlue attraverso il protocollo della porta SMB.

Finestre Zahiste testo cifrato 2017 – regole di base:

Aggiornamento Windows, transizione una tantum a un sistema operativo con licenza (nota: la versione XP non è stata aggiornata)

aggiornamento database antivirus e firewall su vimoga

rispetto al limite quando si investe in qualsiasi file (miley "cats" può trasformarsi in un vtratoy di tutti i dati)

copia di backup Informazioni importanti su un cambio di naso.

Encryption virus 2017: come eseguire il fork e decrittografare i file.

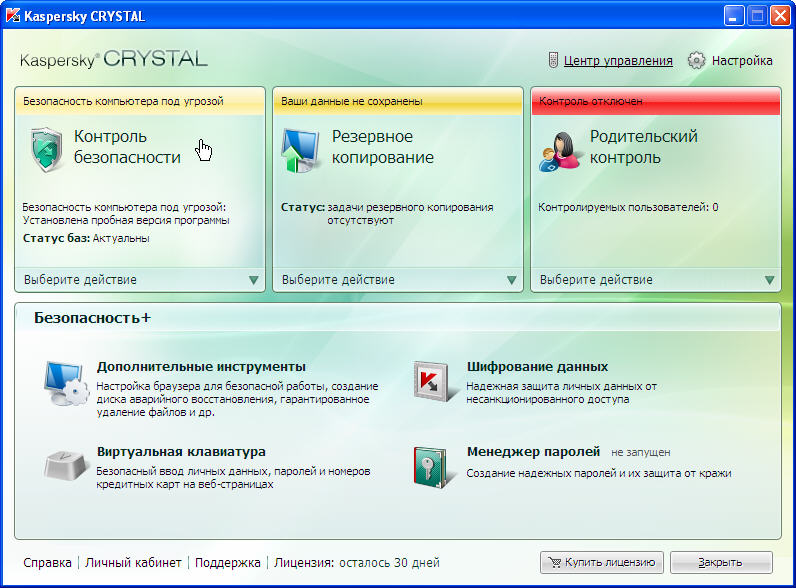

Se ti affidi a un software antivirus, puoi dimenticare il decoder per un'ora. Presso i Kaspersky Labs, il dott. Web, Avast! e altri antivirus non è stata ancora trovata una soluzione per il rilevamento dei file infetti. Al momento, è ancora impossibile rilevare il virus dietro l'aiuto dell'antivirus, ma gli algoritmi per riportare tutto "alla normalità" non sono ancora possibili.

Tentano di fermare il decryptor usando il tipo di utilità RectorDecryptor, ma non aiuta: l'algoritmo per la decifrazione di nuovi virus non è ancora archiviato. È anche assolutamente incomprensibile come si comporterà il virus, come se non ci fossero guasti, dopo l'allagamento di tali programmi. Spesso può rivelarsi la cancellazione di tutti i file - per il bene della scienza, che non vuole pagare i malfattori, gli autori del virus.

Per il momento da soli in modo efficiente trasforma il vtrachenі danі - tse vernennia in silenzio. sostegno del post-leader programma antivirus Hai vinto. Per chi dovrebbe inviare un foglio, o velocizzare il modulo per zvorotny zv'azku sul sito web del virobnik. All'allegato della lingua, aggiungi il file di crittografia i, quindi è una copia dell'originale. Tse aiuta i programmatori con un algoritmo di piegatura. È un peccato, per i ricchi, l'attacco del virus diventa un fallimento totale e non ci sono copie, il che peggiora la situazione.

Metodi cardiaci per risolvere Windows come crittografo. È un peccato riformattato Winchester, che si sforza di cambiare il sistema operativo. Con un ricco declino nel pensiero di aggiornare il sistema, ma se non lo lasci - naviga є "vydkat" per consentire al virus di infettare, i file verranno comunque lasciati con la schermatura.