Atualizado zakhistu como quero chorar. Vírus WannaCry decrypt0r

Vecheri, 12 de maio de 2017 sistemas de computador não apenas alguns koristuvachiv privados, mas algumas empresas, tendo em vista a vida informacional de milhões de pessoas. A Rússia foi o lado mais afetado entre os hackers.

Por que apenas um varte de infecção das bases de dados do MVS, RH, Megafon e outras grandes organizações. Leia sobre o novo vírus de criptografia de 12 a 13 de maio de 2017 no site do material

Novo criptografador de vírus 2017 - qual é a essência do vírus?

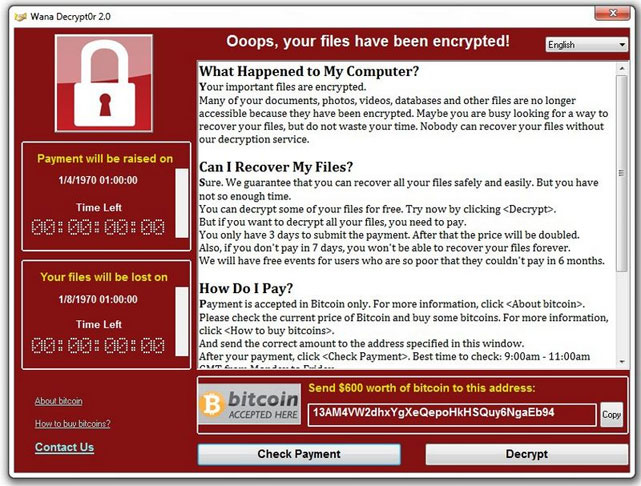

Vírus de criptografia, sorvendo em um computador, criptografando arquivos que são salvos em algo (documentos, fotografias, vídeos, etc.). Em caso afirmativo, koristuvach, tentando abrir esse arquivo, substitua o documento por um tempo, no qual você é incentivado a transferir uma quantia arrumada em bitcoins (de 300 a 600 dólares em bitcoins) para as contas dos malfeitores. Os dados do koristuvach serão decifrados na confirmação.

Por uma vez, não fale sobre os shakhraivs e não pague a quantia necessária. Primeiro, está longe de ser um fato que você retira a chave para descriptografia, mas de uma maneira diferente, programas avançados assumem imediatamente o vírus. Se uma solução for encontrada, ela será publicada nos sites das principais empresas de antivírus.

Novo codec de vírus 2017: quem está por trás da criação do vírus?

Primeiro, apareceram informações em Merezh sobre aqueles que todos ganham novos hackers russos. No entanto, esta versão não se expandiu para o meio dos serviços especiais ocidentais, os fragmentos do próprio computador russo levaram a maior parte da infecção como resultado de um ataque cibernético em larga escala.

O ex-oficial de inteligência dos EUA Edward Snowden nomear as causas dos problemas dos espiões da Agência segurança nacional(ANB)

“Decisão da NSA de criar ferramentas para atacar o americano Programas agora estou ameaçando a vida de pacientes em lojas de bebidas. Independentemente do avanço, a NSA desenvolveu tais ferramentas. Hoje nós bachimo, o que você quer?

É verdade, varto respeitar que os programadores do Reino Unido estão longe de estar cientes da expansão do vírus. O programador da MalvareTech e colega de ioga Darian Hass z'yasuvali, scho new cipher virus vai para um endereço irracional em Merezh, que é formado por um conjunto de letras desajeitadas. Os seguintes programas foram registrados como um nome de domínio. O ataque cibernético tropeçou na primeira luva.

Varto respeita que esta visita pode ser vista por Timchasov, pois os hackers mudam o endereço do vírus. Mas para os programadores, essa pausa parecia um rio.

Como se proteger contra o vírus do pacote de criptografia, como não se tornar uma vítima dele?

Para se proteger de um novo tipo de vírus de criptografia (porque você já foi batizado, vírus-vimagach), é necessário atualizar o sistema operacional ao mesmo tempo, para fazer cópias de segurança.

Sistemas operacionais antigos são muito importantes para serem lembrados. Aje fede já visto z-pіd zakhistu e є nayuralivіshimi sistemas para atacar vírus.

Não abra anexos em planilhas com erros desconhecidos. Um vírus pode se infiltrar no seu computador de uma só vez a partir de com um arquivo. Portanto, sempre filtre as folhas e traga-as, como se você sonhasse em entrar no meio da folha, ao mesmo tempo em que não chama as inserções de um guia desconhecido.

Para revelar potencialmente arquivos shkіdlі, em seguida, ative a opção "Mostrar extensões de arquivo" em janelas personalizadas. Fahіvtsі dizer que é necessário arquivar um arquivo na forma de arquivos como .exe, .scr. i.vbs.

WannaCry decrypt0r criptografa dados koristuvach. É mais fácil sair - já que, como um vírus, você não poderá abrir suas fotos e documentos.

Caso seu computador esteja infectado com um vírus cim, você pode enviar um banner para ajudá-lo a pagar o mesmo valor da taxa. O vírus afeta centavos em criptomoedas, a soma é próxima de 600 dólares americanos.

É importante ressaltar que o vírus é mais forte do que um computador com sistema operacional Windows.

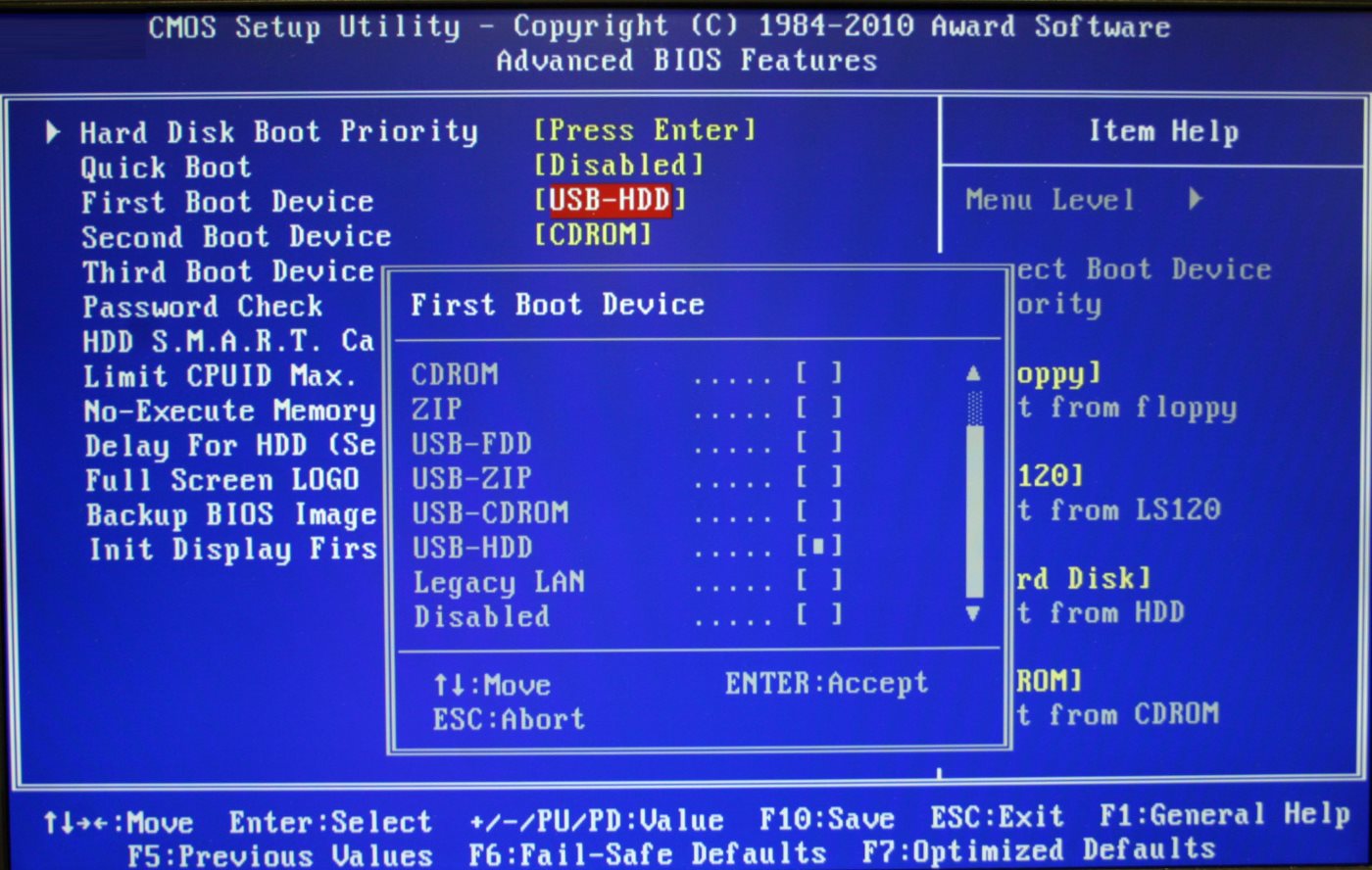

Como proteger seu computador contra ataques WannaCry decrypt0r

1. No site oficial da empresa Microsoft (apenas no oficial!) Obtenha um patch especial para a versão do seu sistema operacional. Instale o patch (execute e conclua o prompt do programa).

Oskіlki u svіtі ricamente hto koristuetsya Windows XP, não importa o que її pіdtrimka não funciona mais, a empresa de varejo lançou um patch para a versão ciєї do sistema operacional.

2. Não se esqueça que, ao mesmo tempo, o seguinte é colocado com especial respeito antes de todas as mensagens e contribuições, à medida que chegam ao seu o email. Navіt akscho ssilannya ou o arquivo para você na_slav xtos bom conhecimento, não zavantazhyte no seu computador NICHO!

3. Gostaria de temporariamente não varto dvdvіduvati sites vagos e vіdpovіdno zavantazhuvat deles qualquer conteúdo.

4. Mesmo que o vírus ainda não tenha sido eliminado, mas se você tiver medo dele, colete dados importantes em um laptop independente (pen drive, estrangeiro) disco rígido, CD ou DVD).

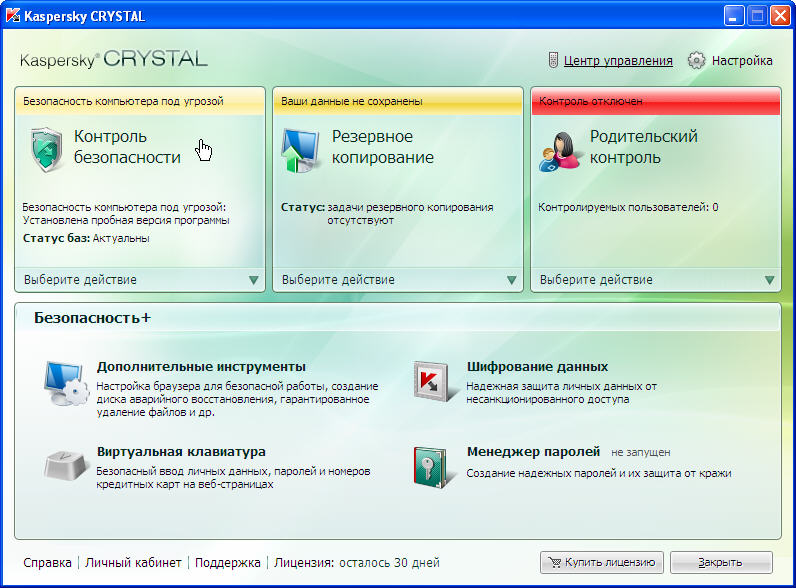

Lembre-se que a presença de um antivírus em um PC (navegue pelo mais familiar e mais caro) não é contra seus dados neste vírus criptografador, pois você mesmo não protegerá esse respeito! Independentemente das notícias otimistas da atual ZMI, o mundo ainda está expandindo ativamente seu vírus.

Hoje, 12 de janeiro de 2017, empresas e organizações de diferentes países do mundo (incluindo a Rússia) começaram a relatar massivamente sobre os ataques da ferramenta de criptografia Wana Decrypt0r, que também é conhecida pelos nomes WCry, WannaCry, WannaCrypt0r e WannaCrypt.

WannaCry/WanaCrypt0r 2.0 está de fato acionando a regra ET: 2024218 "ET EXPLOIT Possível ETERNALBLUE MS17-010 Echo Response" pic.twitter.com/ynahjWxTIA

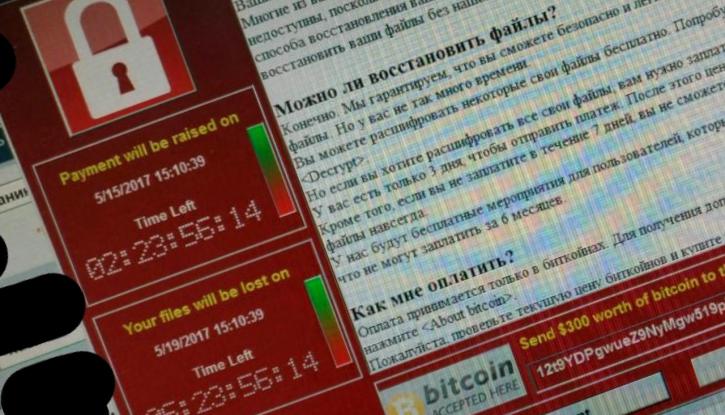

Pode-se ver de uma vez que por alguns anos Wana Decrypt0r infectou dezenas de milhares de máquinas. Assim, por trás dos créditos dos fac-símiles da Avast, seu número já é superior a 57.000, e os principais alvos dos operadores de malware são Rússia, Ucrânia e Taiwan.

mapa infectar

mapa infectar Серед постраждалих від атак здирника вже значаться велика телекомунікаційна компанія Telefonica, газова компанія Gas Natural, постачальник електроенергії Iberdrola, банк Santander, консультаційна фірма KPMG, а також безліч медичних установ у Великобританії, через що Національна служба охорони здоров'я країни навіть випустила відповідне попередження.

Além disso, os jornalistas da Meduza relatam que, na Rússia, o criptógrafo atacou a empresa Megafon. Aqui está uma citação de Petr Lidov, diretor da empresa para comunicações da comunidade:

“O problema é que está ficando localizado. Todos nós nos parecemos com a Inglaterra. Os computadores foram criptografados e pediram um Wi-Fi. Decorado da mesma forma.

Se houver um problema com o acesso aos dados, se o escritório já estiver fechado de uma vez, não haverá grandes problemas. Nossa chamada funciona bem, não aparece nos assinantes. Tse vplinulo no robô no serviço: se o assinante ligar para o operador, você poderá se conectar como um serviço para obter ajuda comandos de voz, mas você não pode fazer login em seu registro físico, porque seu computador foi bloqueado para a segurança do espelho.

Podemos ter um computador infectado com um vírus. Ah, chimalo. É importante avaliar o número de pessoas que temos uma grande empresa. Ligamos as linhas, para que não se expandisse.

Não posso dizer se o ataque contra nós começou sozinho. Por volta da outra metade do dia. É importante dizer, em algumas regiões.

Também é relatado que Wana Decrypt0r atacou o MVS e o RF IC, prote representantes oficiais dos departamentos contarão Essa informação ela insiste que "robôs planejados entrem no circuito interno".

Varto designar o que está acontecendo em bétula 2017 Microsoft No entanto, para o problema ETERNALBLUE no boletim MS17-010, muitas empresas e empresas demoram a instalar a atualização. Na verdade, ao mesmo tempo, temos medo dos vestígios da onipresente configuração não ruim da segurança.

Na Dinamarca, um mapa já foi criado, para o qual você pode verificar as extensões Wana Decrypt0r em tempo real.

UPD. 22:45

A Interfax confirma que os representantes oficiais do MVS, no entanto, confirmaram o fato do ataque em seus servidores.

"Departamento 12 de maio tecnologias da informação, uma chamada e proteção de informações (DІTSіZІ) do MVS da Rússia foi detectado um ataque de vírus em computadores pessoais departamentos que são conhecidos pelos guardiões sistema operacional Janelas. NO momento presente vírus de localização. ser segurado robôs técnicos schodo yoga antivírus zakhistu”, - Irina Volk, representante oficial do MVS.

Além disso, a Interfax escreve que os fac-símiles da Kaspersky Lab já detectaram cerca de 45.000 ataques Wana Decrypt0r, que atingiram 74 países ao redor do mundo, e a Rússia foi a mais ciente da infecção.

O vento do novo vírus de criptografia WannaCry (também chamado Wana Decrypt0r, Wana Decryptor, WanaCrypt0r) se espalhou por todo o mundo, que criptografa documentos em um computador e custa 300-600 USD para decodificação. Como descobrir qual computador infectado? O que você precisa ter medo, para não se tornar uma vítima? І scho robiti, schobi vilіkuvatisya?

Que tal infectar seu computador com o vírus de criptografia Wana Decryptor?

Após a instalação da atualização, o computador precisará ser revendido - agora o vírus criptografador não penetrará em você.

Como ele vibra contra o vírus de criptografia Wana Decrypt0r?

Se utilitário antivírus revelar o vírus, seja para vê-lo nos olhos, ou para dormir com você: likuvati chi nі? Vidpovid - exultação.

Como faço para restaurar arquivos criptografados com Wana Decryptor?

Não podemos dizer nada de errado de uma vez. Até agora, a ferramenta de descriptografia de arquivos não foi criada. Ele perderá mais botões se o decodificador estiver quebrado.

Pelo dinheiro de Brian Krebs, um especialista em segurança de computadores, no momento, os malfeitores levaram menos de 26.000 USD, o que era perto de 58 osіb para pagar o resgate aos zdirniks. Chi renovaram seus documentos, eles não conhecem ninguém.

Novo vírus de criptografia 2017 Wanna Cry continua seu movimento vigoroso em Merezhy, infectando computadores e criptografando dados importantes. Como proteger o Windows do criptografador, como proteger o Windows do cracker - quais patches, patches, como descriptografar e bifurcar arquivos?

O novo vírus de criptografia 2017 Wanna Cry continua a infectar PCs corporativos e particulares. Há 1 bilhão de dólares em perdas com o ataque do vírus. Para 2 tyzhnі vírus-codificador infectando menos de 300 mil computadores, não importa o quão cedo ele chegue com segurança.

O vírus de criptografia 2017, que, via de regra, pode ser "assinado", foi fornecido nos sites mais recentes, por exemplo, servidores bancários com acesso a um koristuvach. Tendo consumido a vítima no disco rígido, o criptografador "se instala" na pasta do sistema System32. Inicie o programa imediatamente ligue o antivírus e arraste-o para "Autostart". Após uma redefinição de skin, o programa de criptografia é iniciado no registro, alterando seu preto à direita. O criptografador está começando a capturar suas próprias cópias semelhantes de programas como Ransom e Trojan. Além disso, a auto-replicação do conjunto de cifras é frequentemente vista. Este processo pode ser mittevim, ou pode ser tizhnami - ancora a vítima para comemorar a má sorte.

O livro de códigos é muitas vezes disfarçado como uma imagem natural, arquivos de texto, mas há apenas um dia - o arquivo com extensões .exe, .drv, .xvd; inode – bibliotecas.dll. Na maioria dos casos, o arquivo é carregado em sua totalidade inocentemente nomeado, por exemplo, um documento. doc" ou " imagem.jpg”, a extensão é escrita manualmente e o tipo real é anexado ao arquivo.

Após a conclusão da criptografia, o arquivo deve ser substituído por arquivos conhecidos digitando caracteres "aleatórios" no nome no meio, e a extensão é alterada para o arquivo desconhecido - .NO_MORE_RANSOM, .xdata e outros.

Vírus de criptografia 2017 Wanna Cry - como se proteger. Gostaria de salientar que Wanna Cry é o termo escolhido mais cedo para todos os vírus criptográficos e spyware, infectando computadores na maior parte do tempo pelo resto da hora. Além disso, uma história sobre a proteção dos conjuntos de cifras do Ransom Ware, como os anônimos: Breaking.dad, NO_MORE_RANSOM, Xdata, XTBL, Wanna Cry.

Como proteger o Windows de um ransomware. Conforme publicado anteriormente, um criptografador do tipo Wanna Cry penetra no sistema, vicorista, enquanto isso, “conserta” a inconsistência – EternalBlue através do protocolo de porta SMB.

Janelas Zahistas texto cifrado 2017 – regras básicas:

Atualização do Windows, transição única para um SO licenciado (observação: a versão XP não é atualizada)

atualizando bancos de dados antivírus e firewalls no vimoga

respeito limítrofe ao investir em qualquer arquivo (miley "cats" pode se transformar em um vtratoy de todos os dados)

cópia de segurança informação importante em uma mudança de nariz.

Vírus de criptografia 2017: como bifurcar e descriptografar arquivos.

Se você confia no software antivírus, pode esquecer o decodificador por uma hora. Nos Laboratórios Kaspersky, o Dr. Web, Avast! e outros antivírus ainda não foram encontradas uma solução para a detecção de arquivos infectados. No momento, ainda não é possível detectar o vírus por trás da ajuda do antivírus, mas os algoritmos para "voltar tudo ao normal" ainda não são possíveis.

Eles tentam parar o descriptografador usando o tipo de utilitário RectorDecryptor, mas não ajuda: o algoritmo para descriptografar novos vírus ainda não está armazenado. Também é absolutamente incompreensível como o vírus se comportará, como se não houvesse falhas, após a inundação de tais programas. Muitas vezes, pode ser o apagamento de todos os arquivos - por causa da ciência, que não quer pagar aos malfeitores, os autores do vírus.

Por enquanto por nós mesmos de forma eficiente vire o vtrachenі danі - tse vernennia para quieto. apoio do pós-líder software antivírus Você ganha. Para quem deve enviar uma folha, ou agilizar o formulário para zvorotny zv'azku no site do virobnik. No anexo do idioma, adicione o arquivo de criptografia i, para que seja uma cópia do original. Tse ajuda os programadores com um algoritmo de dobramento. É uma pena, para os ricos, o ataque do vírus se torna um fracasso total e não há cópias, o que piora a situação.

Métodos cardinais de resolver o Windows como um criptografador. É uma pena reformatado Winchester, que se puxa para mudar o sistema operacional. Com um rico declínio no pensamento de atualizar o sistema, mas se não for limpo - navit є "vydkat" para permitir que o vírus seja cutucado, os arquivos ainda serão deixados para trás pela blindagem.