Zakhistu ağlamak ister gibi güncellendi. WannaCry decrypt0r virüsü

12 Mayıs 2017 bilgisayar sistemleri sadece birkaç özel koristuvachiv değil, birkaç şirket, bu kadar milyonlarca insanın bilgi hayatı göz önüne alındığında. Hackerlar arasında en çok etkilenen taraf Rusya oldu.

Neden MVS, RH, Megafon ve diğer büyük kuruluşların veri tabanlarının yalnızca bir çeşit bulaşması. 12-13 Mayıs 2017 tarihlerinde malzeme sitesinde yeni şifreleme virüsü hakkında bilgi edinin

Yeni virüs şifreleyici 2017 - virüsün özü nedir?

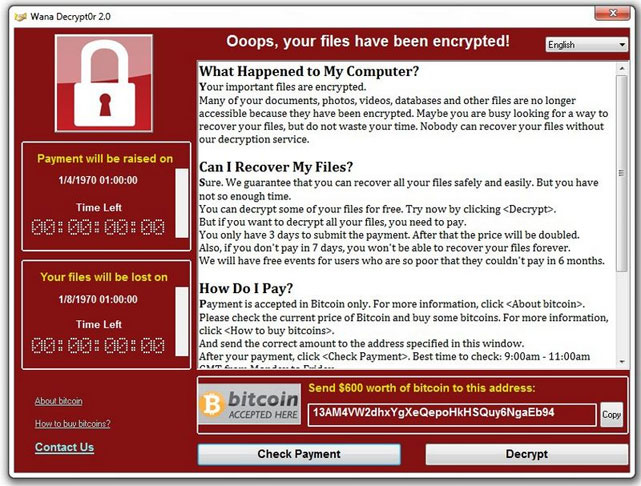

Şifreleme virüsü, bir bilgisayara girme, bir şeye kaydedilen dosyaları şifreleme (belgeler, fotoğraflar, videolar vb.). Eğer öyleyse, o dosyayı açmaya çalışan koristuvach, bir süreliğine belgeyi değiştirin, burada bitcoin cinsinden düzenli bir toplamı (bitcoin olarak 300 ila 600 dolar) kötülerin hesaplarına aktarmanız teşvik edilir. Koristuvach'ın verileri onay sırasında deşifre edilecektir.

Bir kereliğine, shakhraivler hakkında konuşmayın ve onlara gerekli miktarı ödemeyin. Her şeyden önce, şifreyi çözmek için anahtarı aldığınız bir gerçek olmaktan uzaktır, ancak farklı bir şekilde gelişmiş programlar virüsü hemen ele geçirir. Bir çözüm bulunursa, önde gelen anti-virüs şirketlerinin web sitelerinde yayınlanacaktır.

Yeni virüs codec bileşeni 2017: Virüsün yaratılmasının arkasında kim var?

İlk olarak, Merezh'de olanlar hakkında bilgi ortaya çıktı. tüm winn yeni rus bilgisayar korsanları. Bununla birlikte, bu sürüm Batı özel hizmetlerinin ortasına genişlemedi, Rus bilgisayarının parçaları, büyük ölçekli bir siber saldırı sonucunda enfeksiyonun en büyük bölümünü aldı.

Eski ABD istihbarat subayı Edward Snowden Ajansın casuslarının sorunlarının temel nedenlerini adlandırmak Ulusal Güvenlik(ANB)

"NSA'nın Amerika'ya saldırmak için araçlar yaratma kararı yazılımŞimdi içki dükkanlarında hastaların hayatlarını tehdit ediyorum. Ne kadar ilerleme olursa olsun, NSA bu tür araçları geliştirmiştir. Bugün biz bachimo, ne istiyorsun?

Doğru, İngiltere'deki programcıların virüsün yayılmasının farkında olmaktan çok uzak olduklarına saygı duyuyorum. MalvareTech programcısı ve yoga meslektaşı Darian Hass z'yasuvali, scho yeni şifre virüsü Merezh'de bir dizi beceriksiz harften oluşan mantıksız bir adrese gidiyor. Aşağıdaki programlar alan adı olarak tescil edilmiştir. Siber saldırı ilk eldivende tökezledi.

Varto, bilgisayar korsanları virüsün adresini değiştirdiği için bu ziyaretin Timchasov tarafından görülebileceğine saygı duyuyor. Ancak programcılar için böyle bir duraklama bir nehir gibi görünüyordu.

Kendinizi şifre paketinin virüsüne karşı nasıl korursunuz, nasıl kurbanı olmazsınız?

Kendinize yeni bir şifreleme virüsü türü (çünkü zaten vaftiz edildiniz, virüs-vimagach) güvenliğini sağlamak için, yedek kopyalar oluşturmak için işletim sistemini aynı anda güncellemeniz gerekir.

Eski işletim sistemlerini hatırlamak çok önemlidir. Aje, virüslere saldırmak için z-pіd zakhistu ve є nayuralivіshimi sistemlerini zaten gördü.

Bilinmeyen hatalara sahip sayfalardaki ekleri açmayın. Bir virüs bir kerede bilgisayarınıza sızabilir. bir dosya ile. Bu nedenle, yaprakları her zaman filtreleyin ve sanki sayfanın ortasına girmeyi hayal ediyormuşsunuz gibi, aynı zamanda ekleri bilinmeyen bir kılavuzdan çağırmadan içeri getirin.

Potansiyeli ortaya çıkarmak için shkіdlі dosyaları, ardından "Dosya uzantılarını göster" seçeneğini açın özel Windows. Fahіvtsі, bir dosyayı .exe, .scr gibi dosyalar şeklinde dosyalamanın gerekli olduğunu söylemek. i.vbs.

WannaCry decrypt0r, koristuvach verilerini şifreler. Takılmak daha kolay - bir virüs gibi fotoğraflarınızı ve belgelerinizi açamayacaksınız.

Bilgisayarınıza cim virüsü bulaşmışsa, ücret olarak aynı tutarı ödemenize yardımcı olacak bir banner gönderebilirsiniz. Virüs kripto para birimlerindeki kuruşları etkiliyor, toplam 600 ABD dolarına yakın.

Virüsün Windows işletim sistemine sahip bir bilgisayardan daha güçlü olduğunu belirtmek önemlidir.

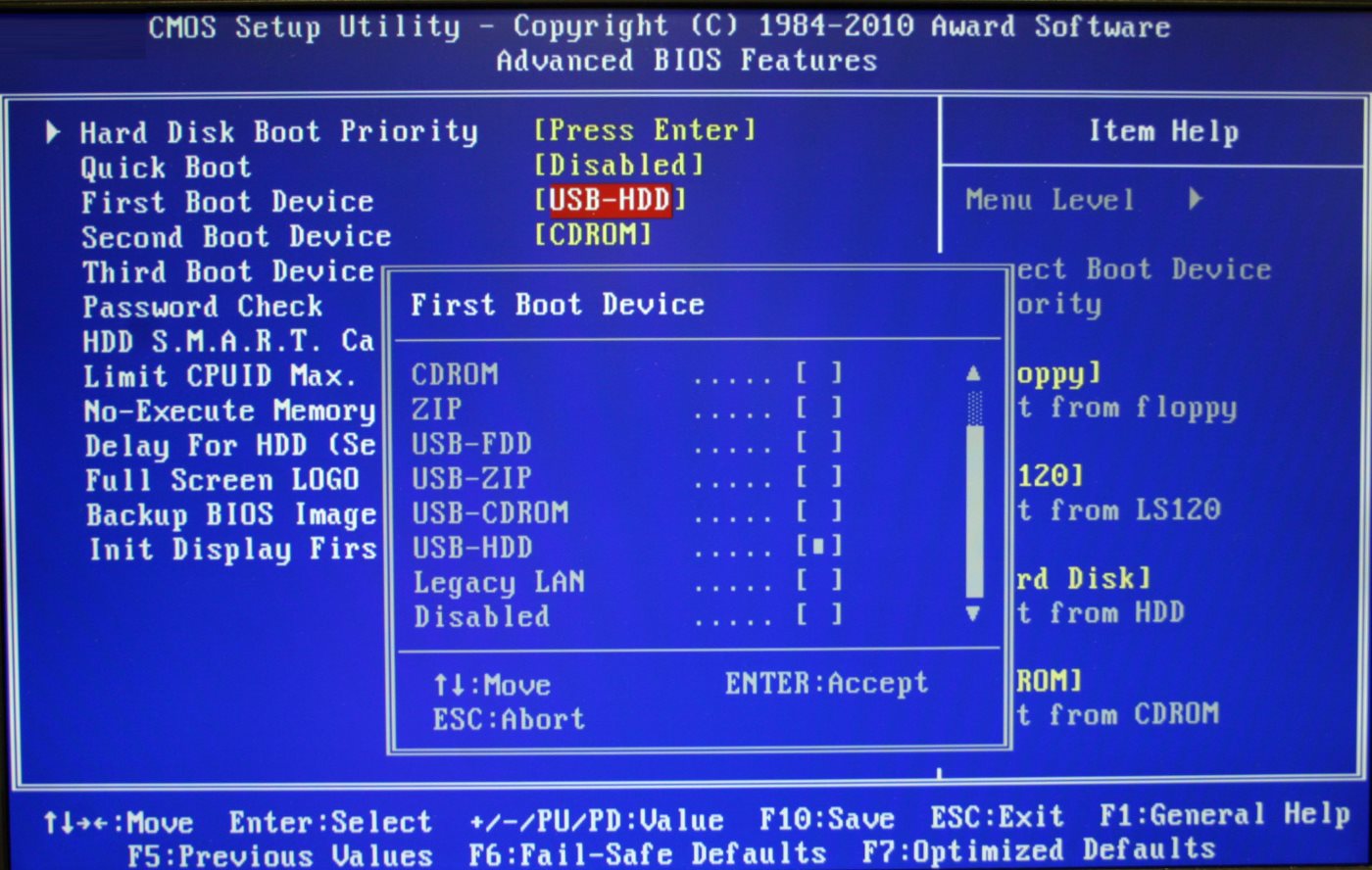

Bilgisayarınızı WannaCry saldırılarına karşı nasıl korursunuz decrypt0r

1. Microsoft şirketinin resmi web sitesinden (yalnızca resmi olandan!) İşletim sistemi sürümünüz için özel bir yama alın. Yamayı yükleyin (program istemini çalıştırın ve tamamlayın).

Oskіlki, Windows XP'yi zengin bir şekilde koruyor, artık ne işe yaramazsa çalışsın, perakende şirketi işletim sisteminin ciєї sürümü için bir yama yayınladı.

2. Aynı zamanda aşağıdakilerin tüm mesaj ve katkılarınızın önüne özellikle saygılı bir şekilde yerleştirildiğini unutmayın, çünkü bunlar size gelirler. e-posta. Navіt akscho ssilannya veya dosya size na_slav xtos iyi bilgi, bilgisayarınızda NICHO zavantazhyte etmeyin!

3. Geçici olarak muğlak siteleri varto dvdvіduvati ve onlardan herhangi bir içerik vіdpovіdno zavantazhuvat istemiyorum.

4. Virüs henüz öldürülmemiş olsa da, ondan korkuyorsanız, önemli verileri bağımsız bir dizüstü bilgisayarda (flash sürücü, yabancı) toplayın. sabit disk, CD veya DVD).

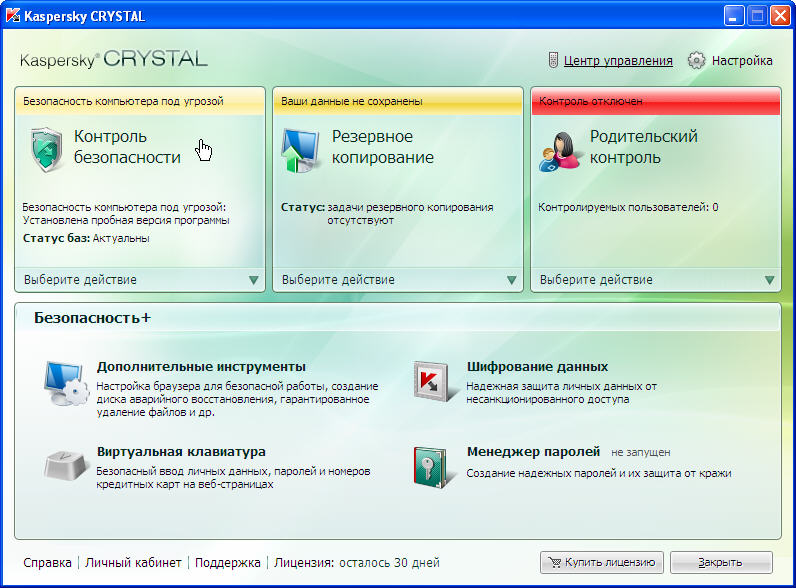

Bir PC'de bir antivirüsün varlığının (en tanıdık ve en pahalı olana gidin) bu şifreleyici virüsteki verilerinize karşı yalan söylemediğini unutmayın, çünkü bu saygıyı kendiniz korumayacaksınız! Mevcut ZMI'nin iyimser haberlerine bakılmaksızın, dünya hala virüsünü aktif olarak genişletiyor.

Bugün, 12 Ocak 2017, dünyanın farklı ülkelerinden (Rusya dahil) şirket ve kuruluşlar, WCry, WannaCry, WannaCrypt0r ve WannaCrypt isimleriyle de bilinen Wana Decrypt0r şifreleme aracının saldırılarını toplu olarak bildirmeye başladı.

WannaCry/WanaCrypt0r 2.0 gerçekten de ET kuralını tetikliyor: 2024218 "ET EXPLOIT Olası ETERNALBLUE MS17-010 Yankı Tepkisi" pic.twitter.com/ynahjWxTIA

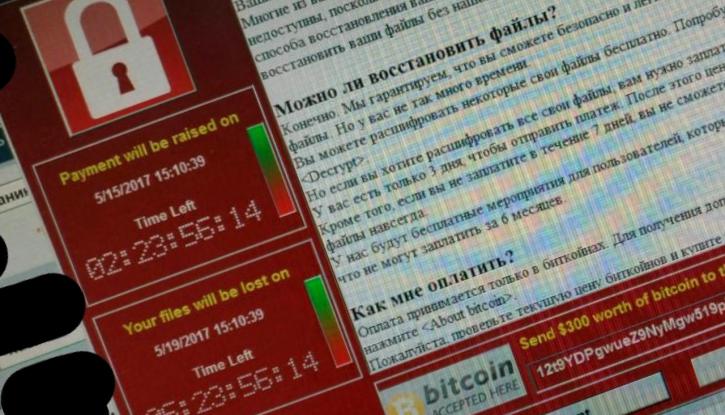

Wana Decrypt0r'ın birkaç yıl boyunca on binlerce makineye bulaştığı hemen görülebilir. Bu nedenle, Avast faks makinelerinin kredilerinin arkasında, sayıları zaten 57.000'in üzerindedir ve kötü amaçlı yazılım operatörlerinin ana hedefleri Rusya, Ukrayna ve Tayvan'dır.

harita bulaşması

harita bulaşması Серед постраждалих від атак здирника вже значаться велика телекомунікаційна компанія Telefonica, газова компанія Gas Natural, постачальник електроенергії Iberdrola, банк Santander, консультаційна фірма KPMG, а також безліч медичних установ у Великобританії, через що Національна служба охорони здоров'я країни навіть випустила відповідне попередження.

Ayrıca, Meduza gazetecileri, Rusya'da kriptografın Megafon şirketine saldırdığını bildirdi. İşte topluluktan iletişim için şirketin direktörü Petr Lidov'dan bir alıntı:

“Sorun şu ki, yerelleşiyor. Hepimiz İngiltere'ye benziyoruz. Bilgisayarlar şifrelendi ve bir Wi-Fi istendi. Aynı şekilde dekore edilmiştir.

Verilere erişimde bir sorun varsa, ofis bir kerede zaten kapalıysa, o zaman büyük bir sorun yoktur. Çağrımız sorunsuz çalışıyor, abonelerde görünmüyor. Servisteki robotta Tse vplinulo: abone operatörü ararsa, yardım için servis olarak bağlanabilirsiniz sesli komutlar, ancak bilgisayarınız ayna güvenliğinden kilitlendiği için fiziksel kaydınıza giriş yapamazsınız.

Virüs bulaşmış bir bilgisayarımız olabilir. Ah, chimalo. Harika bir şirketimiz olan insan sayısını değerlendirmek önemlidir. Genişlememesi için hatları açtık.

Bize yapılan saldırının kendi kendine başlayıp başlamadığını söyleyemem. Günün diğer yarısında. Bazı bölgelerde söylemek önemlidir.

Ayrıca Wana Decrypt0r'ın MVS ve RF IC'ye saldırdığı da bildiriliyor, departmanların resmi temsilcilerini sayacak. bu bilgi"Planlı robotların dahili devrede ilerlediği" konusunda ısrar ediyor.

Varto huş 2017'de neler olduğunu belirliyor Microsoft Ancak MS17-010 bültenindeki ETERNALBLUE sorunu için birçok şirket ve şirket güncellemeyi yüklemekte yavaş kalıyor. Aslına bakılırsa, aynı zamanda, her yerde ve her yerde bulunan, güvenli ortamın izlerinden de korkuyoruz.

Danimarka'da, Wana Decrypt0r uzantılarını gerçek zamanlı olarak kontrol edebileceğiniz bir harita zaten oluşturuldu.

UPD. 22:45

Interfax, MVS'nin resmi temsilcilerinin yine de sunucularına yapılan saldırı gerçeğini doğruladığını onaylar.

"12 Mayıs Departmanı Bilişim Teknolojileri, Rusya'nın MVS'sinin bir çağrısı ve bilgilerinin korunması (DІTSіZІ) bir virüs saldırısı tespit edildi kişisel bilgisayarlar gardiyanlar tarafından bilinen bölümler işletim sistemi Pencereler. AT şimdiki an yerelleştirme virüsü. tutulmak teknik robotlar okul yogası antivirüs zakhistu”, - Irina Volk, MVS'nin resmi temsilcisi.

Ayrıca Interfax, Kaspersky Lab fakslarının dünya çapında 74 ülkeyi vuran 45.000'e yakın Wana Decrypt0r saldırısını tespit ettiğini ve Rusya'nın enfeksiyondan en fazla haberdar olduğunu yazıyor.

Yeni şifreleme virüsü WannaCry'nin rüzgarı (diğer adıyla Wana Decrypt0r, Wana Decryptor, WanaCrypt0r), belgeleri bir bilgisayarda şifreleyen ve şifre çözme için 300-600 USD'ye mal olan tüm dünyaya yayıldı. Hangi bilgisayarın bulaştığını nasıl öğrenebilirim? Kurban olmamak için korkmaya ne gerek var? І scho robiti, schobi vilіkuvatisya?

Bilgisayarınıza Wana Decryptor şifreleme virüsü bulaştırmaya ne dersiniz?

Güncelleme yüklendikten sonra, bilgisayarın yeniden gözden geçirilmesi gerekecek - şimdi şifreleyici virüs size nüfuz etmeyecek.

Wana Decrypt0r şifreleme virüsüne karşı nasıl titrer?

Eğer antivirüs programı virüsü ortaya çıkarmak, ya gözlerinde görmek ya da seninle yatmak: likuvati chi nі? Vidpovid - coşku.

Wana Decryptor ile şifrelenmiş dosyaları nasıl geri yüklerim?

Size hemen yanlış bir şey söyleyemeyiz. Şimdiye kadar, dosya şifre çözme aracı oluşturulmadı. Şifre çözücü bozulursa daha fazla tomurcuk kaybeder.

Şu anda bilgisayar güvenliği uzmanı Brian Krebs'in parası için, kötüler 26'000 USD'den daha azını aldılar, bu yüzden fidyeyi zdirniklere ödemek yaklaşık 58 osіb oldu. Chi belgelerini yenilemiş, kimseyi tanımıyorlar.

Yeni şifreleme virüsü 2017 Wanna Cry, bilgisayarlara bulaşarak ve önemli verileri şifreleyerek Merezhy'deki şehvetli hareketine devam ediyor. Şifreleyici nasıl korunur, Windows zdirnik'ten nasıl korunur - dosyaların şifresini çözmek ve değiştirmek için hangi yamalar, yamalar?

Yeni şifreleme virüsü 2017 Wanna Cry, kurumsal ve özel bilgisayarlara bulaşmaya devam ediyor. Virüs saldırısından 1 milyar dolar kayıp var. Ne kadar erken gelirse gelsin, 300 binden az bilgisayara bulaşan 2 tyzhnі vіrus-encoder için.

Kural olarak “abone olunabilen” şifreleme virüsü 2017, en son sitelerde, örneğin bir koristuvach erişimi olan banka sunucularında verildi. Kurbanı sabit diskte tüketen şifreleyici, System32 sistem klasörüne "yerleşir". Programı hemen başlatın, antivirüsü açın ve "Otomatik Başlat" a sürükleyin. Bir dış görünüm sıfırlamasından sonra, şifreleme programı kayıt defterine başlatılır ve sağdaki siyahı değiştirilir. Şifreleyici, Ransom ve Trojan gibi programların kendi benzer kopyalarını yakalamaya başlıyor. Ayrıca, şifre takımının kendi kendini kopyalaması da sıklıkla görülür. Bu süreç mittevim olabilir veya tizhnami olabilir - kurbanı kötü şansı anmak için kenetlenir.

Kod çizelgesi genellikle doğal bir resim olarak gizlenir, metin dosyaları, ancak yalnızca bir gün var - .exe, .drv, .xvd uzantılı dosya; inode – library.dll. Çoğu durumda, dosyanın tamamı masum bir şekilde, örneğin bir belge olarak adlandırılır. doktor" veya " resim.jpg”, uzantı manuel olarak yazılır ve gerçek tür dosyaya eklenir.

Şifreleme tamamlandıktan sonra dosya, ortadaki isme "rastgele" karakterler yazılarak bilinen dosyalarla değiştirilmeli ve uzantı bilinmeyen dosyaya değiştirilmelidir - .NO_MORE_RANSOM, .xdata ve diğerleri.

Şifreleme virüsü 2017 Wanna Cry - kendinizi nasıl korursunuz. Wanna Cry'nin tüm kriptografik virüsler ve casus yazılımlar için en erken seçilen terim olduğunu ve saatin geri kalanında çoğu zaman bilgisayarlara bulaştığını belirtmek isterim. Ayrıca, anonim olanlar gibi Ransom Ware şifre paketlerinin korunması hakkında bir hikaye: Breaking.dad, NO_MORE_RANSOM, Xdata, XTBL, Wanna Cry.

Windows bir fidye yazılımından nasıl korunur. Daha önce yayınlandığı gibi, Wanna Cry tipi bir şifreleyici sisteme girer, bu arada vicorist, tutarsızlığı “düzeltir” – EternalBlue SMB bağlantı noktası protokolü aracılığıyla.

Zahist Pencerelerşifreli metin 2017 – temel kurallar:

Windows güncelleme, lisanslı bir işletim sistemine bir kerelik geçiş (not: XP sürümü yükseltilmez)

vimoga'da anti-virüs veritabanlarını ve güvenlik duvarlarını güncelleme

herhangi bir dosyaya yatırım yaparken sınırda saygı (miley "kediler" tüm verilerin bir vtratoy'una dönüşebilir)

yedek kopya önemli bilgi burun değişikliğinde.

Şifreleme virüsü 2017: dosyalar nasıl çatallanır ve şifresi çözülür.

Anti-virüs yazılımına güveniyorsanız, kod çözücüyü bir saatliğine unutabilirsiniz. Kaspersky Labs'da Dr. Web, Avast! ve diğer antivirüsler, virüslü dosyaların tespiti için henüz bir çözüm bulunamadı. Şu anda, antivirüs yardımının arkasındaki virüsü tespit etmek hala imkansız, ancak her şeyi “normale döndürmek” için algoritmalar hala mümkün değil.

RectorDecryptor yardımcı program türünü kullanarak şifre çözücüyü durdurmaya çalışırlar, ancak bu yardımcı olmaz: yeni virüslerin şifresini çözme algoritması henüz saklanmamıştır. Ayrıca bu tür programların taşması sonrasında virüsün hiç bir arıza yokmuş gibi nasıl davranacağı da kesinlikle anlaşılmaz. Çoğu zaman, tüm dosyaların silinmesi olduğu ortaya çıkabilir - bilim uğruna, kim kötü niyetlilere, virüsün yazarlarına ödeme yapmak istemez.

şimdilik kendi başımıza verimli bir şekilde vtrachenі danі - vernennia'yı sessizliğe çevirin. sonrası liderin desteği antivirüs yazılımı Sen kazandın. Kimin için bir sayfa göndermeli veya formu hızlandırmalı zvorotny zv'azku virobnik'in web sitesinde. Dilin ekinde, i şifreleme dosyasını ekleyin, böylece orijinalin bir kopyası olur. Katlama algoritması ile programcılara yardımcı olun. Yazık, zenginler için virüs saldırısı tamamen başarısız oluyor ve kopya yok, bu da durumu daha da kötüleştiriyor.

Şifreleyici olarak Windows'u çözmenin temel yöntemleri. Çok yazık yeniden biçimlendirilmişİşletim sistemini değiştirmek için kendini çeken Winchester. Sistemi güncelleme düşüncesinde zengin bir düşüş ile, ancak temizlenmezse - navit є "vydkat" virüsün dürtülmesine izin vermek için, o zaman dosyalar koruma tarafından geride bırakılacaktır.