A melhor defesa contra cifras. Como se proteger de cifras por whilin

A primeira vez para a competição é Anton Sevostyanov, o atual defensor da proteção de cifras. Anton Pratsyuє administrador do sistema e navchaє koristuvachіv tecnologias da informação. Mais videoaulas podem ser encontradas no site de ioga.

Hoje tornaram-se uma ferramenta popular para malware cibernético. Com a ajuda deles, os malfeitores extorquem centavos de empresas e grandes coristuvachs. Para desbloquear arquivos especiais em coristuvachs, dezenas de milhares de karbovants podem ser recuperados eVlasniki para os negócios - Millioni (por exemplo, como uma base 1C bloqueada aparece).

No helper, vou propagar os métodos de proteção contra cifras, pois eles ajudarão a proteger seus dados o máximo possível.

Antivírus Zakhist

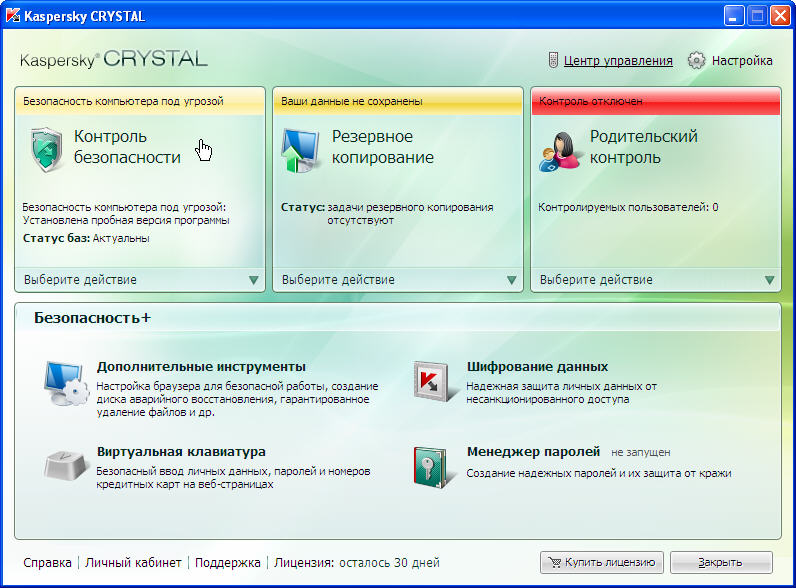

No meio de suіh zabіv zakhist na primeira névoa custou um antivírus (estou torcendo para ESET NOD32). Os bancos de dados de vírus são atualizados automaticamente uma vez por dia sem a participação de um koristuvach e, em seguida, seguem os passos para a atualidade do próprio programa. Creme de atualização de bancos de dados antivírus, os varejistas adicionam regularmente aos seus produtos. bem-estar de hoje zahistu vіd vіrusіv

Um desses benefícios é serviço sombrio O ESET LiveGrid®, que pode bloquear o vírus mais cedo, não será incluído no banco de dados do antivírus. O sistema ESET "on the fly" analisa informações sobre programas suspeitos e determina sua reputação. Se você for considerado culpado por suspeitar de um vírus, os processos do programa serão bloqueados.

Verifique se o ESET LiveGrid® está ativado em seguida: ESET NOD32 - Dodatkovі nalashtuvannya- Utilitários - ESET LiveGrid® - Ative o sistema de reputação ESET LiveGrid®.

Você pode avaliar a eficácia do ESET LiveGrid® em um site reconhecido para testar robôs, independentemente produtos antivírus. Passando para obter ajuda Verificação de recursos de segurança - Configurações de recursos Verificar soluções de desktop ou configurações de recursos Verificar soluções baseadas em Android - Teste se sua proteção na nuvem está ativada Eles nos deram uma sugestão para fazer um arquivo de teste e, como se o antivírus tivesse reagido a algo - o defensor está ativo, como se não estivesse - é necessário resolver, por que à direita.

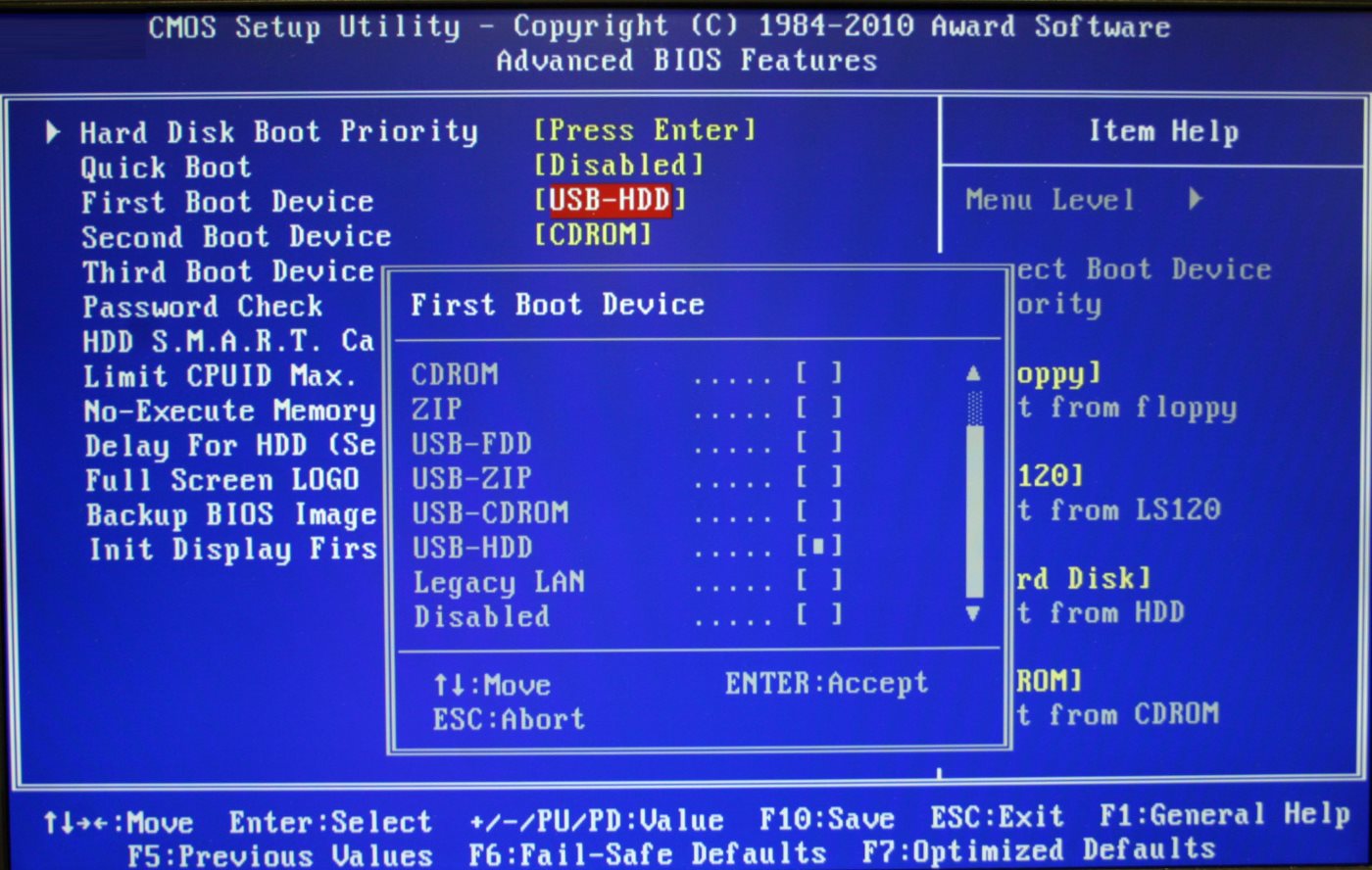

Atualizar sistema operacional e produtos de software

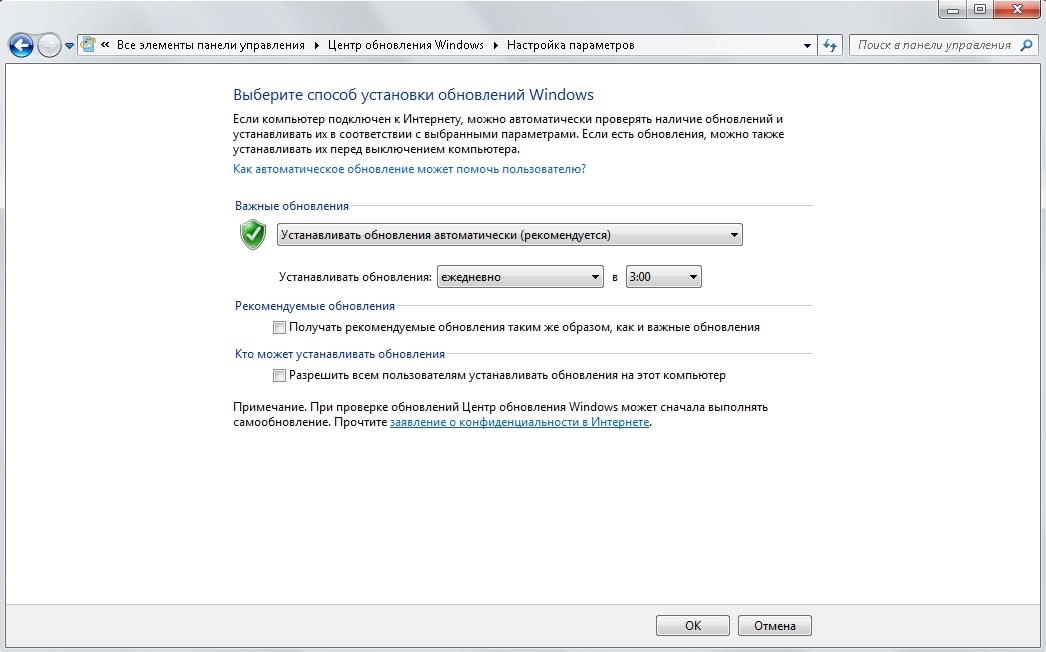

Pessoas maliciosas muitas vezes vikoristovuyut no vôlei segurança de software spodіvayuchis, scho koristuvachі ainda não foram atualizados para instalar pare de atualizar. Precisamos lidar com a sala de cirurgia Sistemas Windows para isso, revise e, se necessário, ative atualização automática SO (Iniciar - Painel de Controle - Centro Atualização do Windows- Ajuste de parâmetros - Selecionamos o método de aquisição e instalação de atualizações).

Criptografia do serviço de criptografia

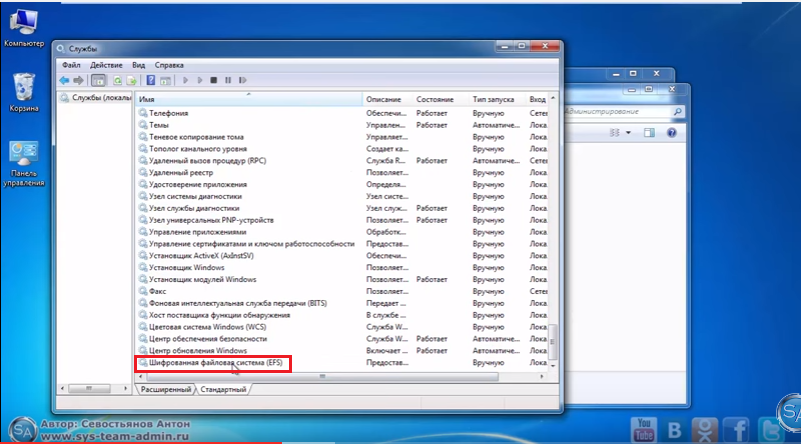

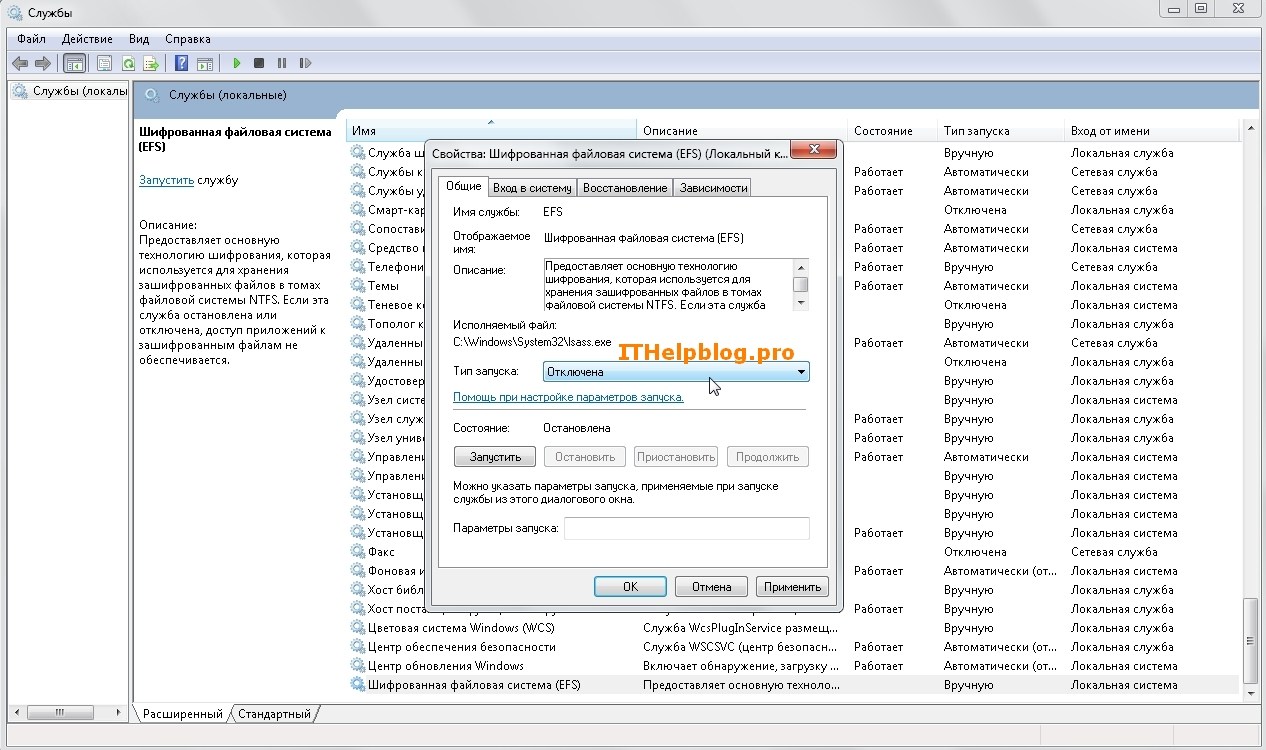

O Windows adicionou um serviço especial de criptografia de dados; mesmo que não o corroa regularmente, é mais provável que o ligue - algumas modificações de criptógrafos podem vicorar essa função para seus próprios propósitos. Para habilitar o serviço de criptografia, você precisa habilitar o seguinte: Iniciar - Painel de Controle - Administração - Serviços - Criptografado sistema de arquivo(EFS) que revantage o sistema.

Observe que você já configurou a criptografia para a proteção de quaisquer arquivos ou pastas, então desmarque as caixas de seleção (RMB - Power - Attributes - Dodatkovo - Encrypt vmist para a proteção de dados). Caso contrário, após desabilitar o serviço de criptografia, você não poderá acessar esses arquivos. Descubra se os arquivos foram criptografados, é ainda mais simples - eles serão vistos com uma cor verde.

Troca de biblioteca de software

Para melhorar o nível de segurança, você pode bloquear o lançamento de qualquer programa que não permita que as tarefas sejam executadas. Para travamento, tais instalações foram instaladas apenas para Pastas do Windows e Arquivos de Programas.

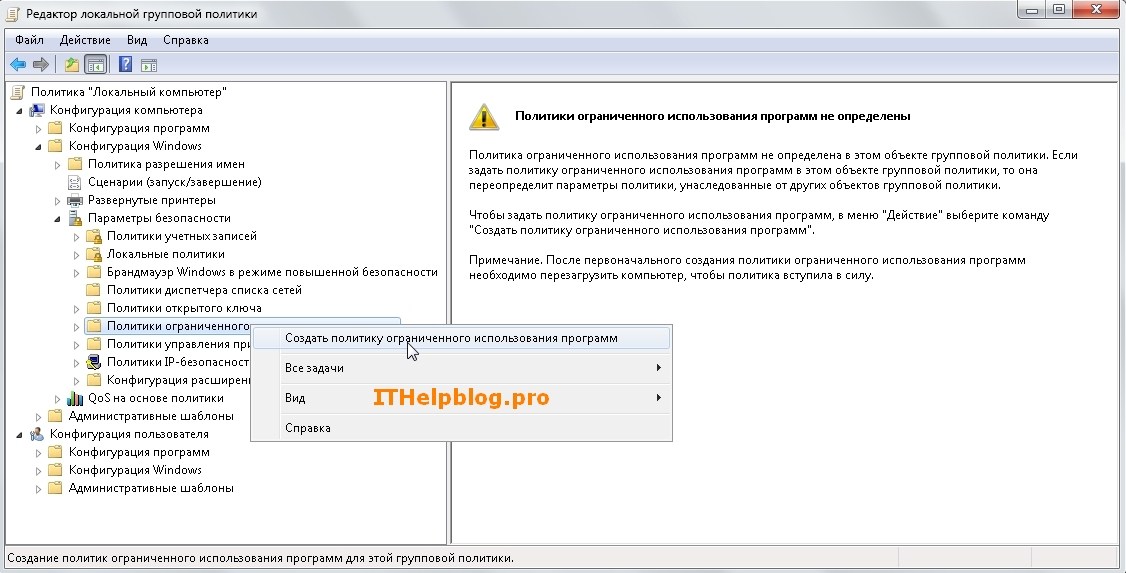

Construir local política de grupo você pode fazer isso: Vikonati - gpedit - Configuração do computador - Configuração do Windows - Configurações de segurança - Políticas do software wiki com franjas - RMB - Crie uma política do software frito.

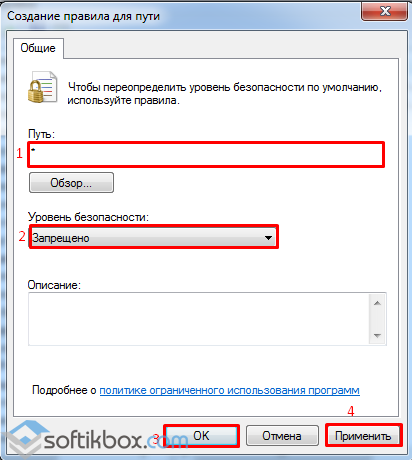

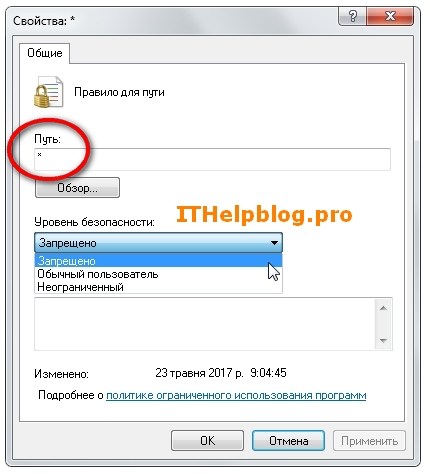

Vamos criar uma regra que impeça o lançamento de programas a qualquer momento por um pouco de permissão (Regras adicionais - RMB - Criar uma regra para um caminho - Caminho: *, que seja um caminho - Segurança Riven: Cercado).

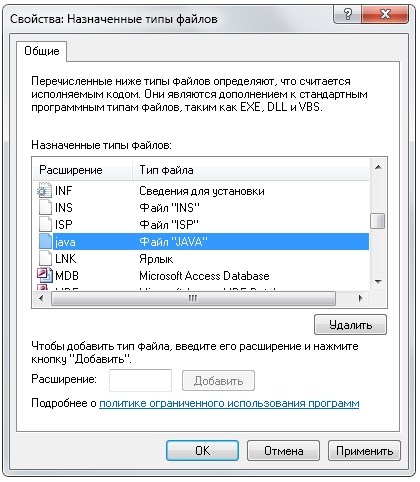

A janela "Tipos de arquivo atribuídos" tem uma extensão, para que possa ser bloqueada por uma hora, tente iniciar. Raju adicione aqui extension.js - java script e see.ink, para que você possa executar programas para atalhos adicionais.

No efetivamente não melhorou você pode beber hora do compromisso, Ale é o resultado de uma cantiga chogo varty.

Vocabulário do registro visual do grande koristuvach

Pratsiuvati com um registro oficial do administrador não é recomendado para o míope. A troca dos direitos do registro oblіkovogo para permitir minimizar shkoda em caso de infecção vipadkovy (Ative o registro oblіkovy do administrador - Defina uma senha - Ative o streaming coristuvacha de direitos administrativos - Adicione ao grupo coristuvachi).

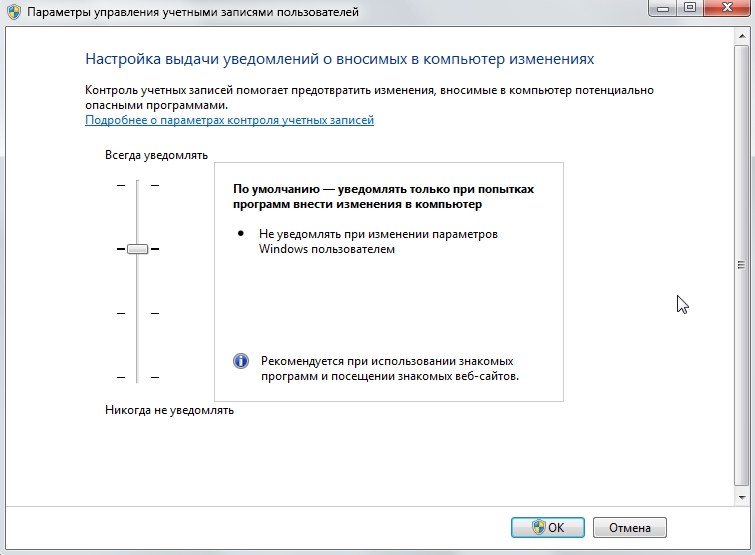

Uma ferramenta especial - "Cloud Records Control" - foi transferida para vitória com direitos de administrador no Windows, que solicitará uma senha para vencer essas outras operações. Você pode alterar as configurações aqui: Iniciar - Painel de digitação - Registros em nuvem koristuvachіv - Alterar parâmetros no controle de registros em nuvem - Para bloqueio - Por favor, só altere o computador quando você tentar.

Pontos de verificação de renovação do sistema

Alguns vírus mesmo assim se atrevem a podolat todas as proteções iguais. Nesse caso, você pode ter a oportunidade de entrar no estágio inicial do sistema. Você pode definir o alinhamento automático dos pontos de controle da seguinte forma: Meu computador - RMB - Energia - Proteção do sistema - Parâmetros de proteção.

Para bloqueios durante a instalação do sistema operacional, a proteção é apenas para disco do sistema No entanto, a chave de criptografia deve ser encadeada ao seu PC. Para atualizar os arquivos usando métodos padrão ou o programa Shadow Explorer, adicione um backup para todos os discos. Os pontos de verificação ocupam mais memória, mas o mau cheiro pode enterrar seus dados em momentos de infecção.

Cópia de segurança

Eu despreocupadamente recomendo que você colete regularmente as informações mais importantes. Tsey zahіd dopomozhe não apenas protege contra vírus, mas também serve como seguro contra a saída do disco zhorst do traste. É obrigatório fazer cópias dos dados e salvá-los em seus velhos narizes ou em tesouros sombrios.

Estou confiante de que a curiosidade será corrigida para você e o ajudará a proteger dados especiais (e centavos!) de malfeitores.

Sevostyanov Anton

vencedor da competição

Continue seu importante movimento ao longo do Merezh, infectando computadores e criptografando dados importantes. Como proteger o criptografador, como proteger o Windows do zdirnik - quais patches, patches, para descriptografar e alterar arquivos?

Novo vírus de criptografia 2017 Quero chorar continuam a infectar PCs corporativos e privados. No o dano causado pelo ataque do vírus é de 1 bilhão de dólares. Para 2 tyzhnі vírus-encryptor infectando outro menor 300 mil computadores, independente do adiantamento, que cheguem com segurança.

Vírus de criptografia 2017, o que- Como regra, você pode "assinar", foi dado nos sites mais recentes, por exemplo, servidores bancários com acesso ao koristuvach. Tomando uma bebida disco rígido vítimas, criptografador "osidaє" na pasta do sistema System32. Inicie o programa imediatamente, ligue o antivírus e vá em "Autostart". Após o programa-encriptador de recriptografia de pele correr para o registro reparar o seu preto à direita. O criptografador começa a capturar suas próprias cópias semelhantes de programas como Ransom e Trojan. tantas vezes visto auto-replicação de criptografia. Este processo pode ser mittevim, ou pode ser tizhnami - ancora a vítima para comemorar a má sorte.

O livro de códigos é muitas vezes disfarçado como uma imagem natural, arquivos de texto , Ale, há apenas um dia - Extensões de arquivo .exe, .drv, .xvd; inode - bibliotecas.dll. Na maioria das vezes, o arquivo foi carregado como um todo inocentemente nomeado, por exemplo, " documento. doc", ou " imagem.jpg”, a expansão é escrita manualmente, e verdadeiro tipo de arquivo anexo.

Após a conclusão da criptografia, o arquivo deve ser substituído por arquivos conhecidos digitando caracteres "aleatórios" no nome no meio e a extensão é alterada para o arquivo desconhecido - .NO_MORE_RANSOM, .xdata e outros.

Vírus de criptografia 2017 Wanna Cry - como se proteger. Gostaria de salientar que Wanna Cry é o termo escolhido mais cedo para todos os vírus criptográficos e spyware, infectando computadores na maior parte do tempo pelo resto da hora. Otzhe, move pide pro z proteger suítes de criptografia Ransom Ware, como as anônimas: Breaking.dad, NO_MORE_RANSOM, Xdata, XTBL, Wanna Cry.

Como proteger o Windows de um ransomware. – EternalBlue via protocolo de porta SMB.

Windows Zakhist como ransomware 2017 – regras básicas:

- Atualização do Windows, transição própria para um sistema operacional licenciado (nota: a versão XP não é atualizada)

- atualizando bancos de dados antivírus e firewalls no vimoga

- respeito limítrofe ao investir em qualquer arquivo (miley "cats" pode se transformar em um vtratoy de todos os dados)

- cópia de backup de informações importantes para um substituto.

Vírus de criptografia 2017: como bifurcar e descriptografar arquivos.

Se você confia no software antivírus, pode esquecer o decodificador por uma hora. Em laboratórios Kaspersky, Dr. Web, Avast! e outros antivírus ainda nenhuma solução encontrada para corrigir arquivos infectados. No momento, ainda é impossível detectar o vírus por trás da ajuda do antivírus, mas os algoritmos para fazer tudo “voltar ao normal” ainda não são possíveis.

Deyakі zamagayutsya zastosuvat tipo de utilitário de descriptografia RectorDecryptor, mas não ajuda: algoritmo para descriptografar novos vírus ainda não está em estoque. Também é absolutamente incompreensível como o vírus se comportará, como se não houvesse falhas, após a inundação de tais programas. Muitas vezes, pode ser o apagamento de todos os arquivos - por causa da ciência, que não quer pagar aos malfeitores, os autores do vírus.

Por enquanto por nós mesmos de forma eficiente vire o vtrachenі danі - tse vernennia para quieto. podtrimku do pós-chefe do programa antivírus, como você ganha. Para quem deve enviar uma folha, ou agilizar o formulário para zvorotny zv'azku no site do virobnik. No anexo do idioma, adicione o arquivo de criptografia i, para que seja uma cópia do original. Tse ajuda os programadores com um algoritmo de dobramento. É uma pena, para os ricos, o ataque do vírus se torna um fracasso total e não há cópias, o que piora a situação.

Métodos cardinais de criptografia do Windows como um criptografador. É uma pena reformatado Winchester, que se puxa para mudar o sistema operacional. Com um rico declínio no pensamento de atualizar o sistema, mas se não for limpo - navit є "vydkat" para permitir que o vírus seja cutucado, os arquivos ainda serão deixados para trás pela blindagem.

Tecnologias modernas permitem que hackers aperfeiçoem constantemente os caminhos do shakhrayat para os maiores koristuvachs. Como regra, para esses fins, existem programas de software sem vírus que penetram no computador. Os vírus de criptografia são especialmente inseguros. A ameaça está no fato de que o vírus também é capaz de se espalhar rapidamente, criptografando arquivos (simplesmente não há como abrir um documento). E se é fácil fazer isso, é mais complicado decifrar os dados.

Quão robusto é o vírus criptografando arquivos em um computador

Conhecer os ataques do ransomware pode ser pouco, não seguro para navegar koristuvachi, que custa software antivírus mais difícil. Trojans criptografando arquivos representados por um código diferente, que pode não estar sob a força do antivírus. Hackers são capazes de atacar dessa maneira grandes empresas, yakі não contou sobre o zahist necessário de suas informações. Mais tarde, depois de assinar o programa criptografador on-line, você precisa fazer várias chamadas.

Sinais de cabeça de infecção trabalho suficiente computador e altere o nome dos documentos (você pode marcá-lo na área de trabalho).

- Reinicie o computador para restaurar a criptografia. Na hora da notificação, não confirme o lançamento de programas desconhecidos.

- Execute o antivírus, como se não estivesse ciente dos ataques de ransomware.

- Confirme as informações nos casos atuais e ajude com cópias de sombra. Para conhecê-los, abra o “Power” do documento criptografado. Esse método funciona a partir dos dados criptografados da expansão do Vault, sobre quais informações estão no portal.

- Obtenha o utilitário o resto da versão para lutar contra vírus de criptografia. A promoção mais eficiente da Kaspersky Lab.

Vírus de criptografia em 2016: aplique

Ao lutar contra algum tipo de ataque de vírus, é importante entender que o código é frequentemente alterado, acrescentando novo zakhista em antivírus. Claro, levará uma hora para que os programas sejam zakhistas até que o varejista atualize o banco de dados. Selecionamos os vírus de criptografia mais seguros para o resto da hora.

ransomware Ishtar

Ishtar é uma cifra, que ganha dinheiro com um koristuvach. Um vírus notável no outono de 2016, infectando um grande número de computadores na Rússia e em outros países. Expanda para e-mail-rozsilki adicional, como ir para o anexo de documentos (instaladores, documentos, etc.). Infectados com o conjunto de cifras Ishtar, eles ganham o prefixo “ISHTAR” em seu nome. Um documento de teste está sendo criado no processo, onde é atribuído, onde procurar a retirada da senha. Pessoas maliciosas cobram de 3.000 a 15.000 rublos por um novo.

O vírus Ishtar não é seguro para quem hoje não tem um decodificador, o que ajudou a bi coristuvachi. As empresas envolvidas na criação de software antivírus precisarão de uma hora para descriptografar todo o código. Nini pode ser menos isolada informação importante(além de ser especialmente importante) na ponta do nariz, verificando a saída do utilitário, decifrando os documentos. Recomenda-se reinstalar o sistema operacional.

Neitrino

A suíte de cifras Neitrino apareceu nos espaços abertos de Merezhі em 2015. Por trás do princípio do ataque é semelhante a outros vírus de uma categoria semelhante. Altere os nomes das pastas e arquivos, adicionando "Neitrino" ou "Neutrino". Decifrar um vírus é importante - longe de todos os representantes de empresas de antivírus o realizarem, contando com um código dobrável. Deyakі koristuvachі pode ajudar a restaurar a cópia de sombra. Para fazer isso, clique com o botão direito do mouse para criptografar o documento, vá em "Power", aba "Forward Versions", clique em "Review". Não usaremos o utilitário gratuito como o Kaspersky Lab.

Carteira ou .wallet.

O vírus Wallet ransomware apareceu em 2016. No processo de infecção, altere o nome dos dados para “Im'ya. carteira" ou similar. Como a maioria dos criptografadores de vírus, arrastando para o sistema por meio de anexos em planilhas eletrônicas, como invasores maliciosos. Recentemente, os programas antivírus não sinalizam ioga. Após a cifragem, crio um documento, para o qual o Shakhray envia uma mensagem. Nesta hora, os desenvolvedores de software antivírus estão trabalhando para descriptografar o código do vírus criptografado [e-mail protegido] Koristuvacham, yaki reconheceu os ataques, fica com menos de um cheque. Como dados importantes, é recomendável salvá-los para velho acumulador limpando o sistema.

Enigma

O vírus de criptografia Enigma começou a infectar os computadores dos coristuvachivs russos, por exemplo, em abril de 2016. O modelo de criptografia AES-RSA é vitorioso, pois está sendo usado hoje pela maioria dos assistentes de vírus. O vírus penetra no computador por um script adicional, que lança um koristuvach que abre arquivos de uma planilha eletrônica suspeita. Não existe uma ferramenta universal para lutar contra o conjunto de cifras Enigma. Koristuvachi, se você tiver uma licença para um antivírus, pode pedir ajuda no site oficial do varejista. Além disso, um pequeno “olhar” foi encontrado - Windows UAC. Se você tiver um pequeno “Oi” impresso na janela, como se estivesse sendo infectado por um vírus, sempre poderá resgatar as informações por cópias escuras adicionais.

Granito

O novo vírus de criptografia Granit apareceu em Merezh no outono de 2016. A infecção segue o seguinte cenário: o coristuvach inicia o instalador, que infecta e criptografa todos os dados do PC, bem como os dispositivos de armazenamento conectados. É difícil combater o vírus. Para acesso remoto, você pode usar utilitários especiais da Kaspersky, mas ainda não pode descriptografar o código. Possivelmente, ajude a lembrar as versões anteriores dos dados. Okrim tsgogo, decifrar pode ser um especialista, o que pode ser um ótimo dosvіd, mas o serviço é caro.

Tyson

Não muito tempo atrás. Є extensões já conhecidas do codificador no_more_ransom, sobre as quais você pode descobrir em nosso site. Entra em computadores pessoais o email. O ataque foi reconhecido por muitos PCs corporativos. Eu crio um vírus documento de texto com instruções para desbloquear, dizendo para você pagar o resgate. O criptografador Tyson apareceu recentemente, então ainda não há chave para desbloqueá-lo. A única maneira de recuperar informações é girar versões frontais, porque o fedor não reconheceu o vírus como um vírus. É possível, obviamente, arriscar, transferindo centavos para a punição dos malfeitores, mas não há garantias de que você tirará a senha.

Espora

Na espiga de 2017, o baixo koristuvachіv tornou-se vítima da nova cifra Spora. Por trás do princípio do trabalho, os vinhos não são fortemente afetados por seus irmãos, mas você pode se gabar de vicons profissionais: as instruções são mais dobradas e a senha é removida, o site fica mais bonito. O vírus de criptografia Spora foi criado no mov C, usando RSA e AES para criptografar os dados da vítima. O ataque foi reconhecido, como regra, por computadores, nos quais o programa de contabilidade 1C é explorado ativamente. Vírus, hovayuchis sob o olhar rahunka simples em formato .pdf, empresas zmushu pratsіvnіkіv para lançar yogo. Likuvannya ainda não foi encontrado.

1C.Queda.1

Este vírus de criptografia para 1C apareceu na primavera de 2016, destruindo o trabalho de muita contabilidade. Foi desenvolvido especialmente para computadores, nos quais o software 1C é testado. Passe um arquivo de ajuda na planilha eletrônica para o PC, ensine o mestre a atualizar o programa. botão Yaku koristuvach sem pressionar, o vírus ainda é arquivos criptografados. Acima das ferramentas de descriptografia, fahivtsi “Dr.Web” está sendo trabalhado, mas até agora nenhuma solução foi encontrada. Isso se deve ao código dobrável, que pode ser usado em várias modificações. Com a ajuda do 1C.Drop.1, não há mais muita corrupção e arquivamento regular de documentos importantes.

Código da Vinci

Uma nova cifra com um nome desconhecido. O vírus apareceu na primavera de 2016. Vіd poperednіv vіdriznyаєєєєє código srednejsya e criptografia de modo stіykim. da_vinci_code infecta o computador do adendo vitorioso (como regra, é adicionado ao folha eletrônica), que koristuvach lança independentemente. Criptografia "da vinci" (código da vinci) início automático observe o Windows. O computador da vítima de skin recebe um ID exclusivo (ajuda a recuperar a senha). É praticamente impossível decifrar os dados. Você pode pagar centavos aos malfeitores, mas ninguém garante a recuperação da senha.

[e-mail protegido] / [e-mail protegido]

Dois endereços de e-mail, que eram frequentemente acompanhados por vírus de criptografia em 2016. O fedor em si serve como um elo entre a vítima e o malfeitor. Endereços adicionados a si mesmos Vários tipos vírus: da_vinci_code, no_more_ransom também. Não é recomendado ligar na região, e também dizer centavos para shahrai. Koristuvachі zdebіlshoy zalishayutsya sem senhas. Nesta classificação, mostrando que as cifras dos malfeitores funcionam, trazendo renda.

Liberando o mal

Aparecendo na espiga de pedra de 2015, mas expandindo ativamente além do rio. O princípio da infecção é idêntico a outros criptografadores: instalação de um arquivo de uma planilha eletrônica, criptografia de dados. Os antivírus Zvichayny, soam, não marcam o vírus Breaking Bad. O código atual não pode ser ignorado pelo Windows UAC, portanto, pode ser restaurado para versões anteriores de documentos. O decodificador ainda não foi apresentado pela atual empresa que desenvolve software antivírus.

XTBL

A cifra-cristal se ampliou, como um gerenciador de imprecisões para ricos coristuvachas. Tendo consumido em um PC, o vírus altera a extensão dos arquivos para .xtbl. É criado um documento, no qual o malfeitor ganha dinheiro. Alguns dos diferentes vírus XTBL não conseguem encontrar arquivos para atualizar o sistema, o que me permitirá alternar documentos importantes. O próprio vírus pode ser visto por programas, mas é ainda mais difícil descriptografar documentos. Como um antivírus licenciado, apresse-se com o suporte técnico, adicionando sinais de dados infectados.

Kukaracha

O livro de códigos "Kukaracha" foi uma nota para bebês em 2016. Vírus da cigarra eu chamo de vir Filey Koristuvacha pela ajuda do algoritmo RSA-2048, que é altamente resistente. Antivírus Kaspersky conhecendo yoga como Trojan-Ransom.Win32.Scatter.lb. Kukaracha pode ser removido do computador, para que a infecção não reconheça outros documentos. É praticamente impossível decifrar os infectados hoje (algoritmo ainda mais difícil).

Como praticar o vírus de criptografia

Use as cifras impessoais, mas o fedor funciona por um princípio semelhante.

- Atenção a computador pessoal. Como regra, zavdyaki o arquivo anexado à folha eletrônica. Instalação em seu próprio initsiyuє koristuvach, documento vіdkrivshi.

- Infecção de arquivo. A criptografia pode ser fornecida para todos os tipos de arquivos (depósito contra vírus). Está sendo criado um documento de texto, com o qual são indicados contatos para se comunicar com os malfeitores.

- Bigode. Koristuvach não pode acessar o mesmo documento.

Sobi luta contra laboratórios populares

Uma ampla gama de conjuntos de cifras, que são reconhecidas como as ameaças mais inseguras para esses coristuvachiv, tornou-se uma remessa de ricos laboratórios de antivírus. Leather é uma empresa popular que fornece a seus funcionários programas que os ajudarão a lutar com criptógrafos. Além disso, muitos deles ajudam na descriptografia de documentos no sistema.

Vírus Kaspersky e ransomware

Um dos laboratórios antivírus mais importantes da Rússia e promove o mundo de hoje, encontrando ferramentas para combater os vírus vimage. A primeira atualização para o vírus ransomware será o Kaspersky Endpoint Security 10 com as atualizações restantes. O antivírus simplesmente não deixa a ameaça entrar no computador (é verdade, novas versões podem não ser atualizadas). Para descriptografar as informações, o varejista apresenta uma lista de utilitários não monetários: , XoristDecryptor, RakhniDecryptor e Ransomware Decryptor. Von ajudar o vírus shukati e pegar uma senha.

Dr. Web e ransomware

Este laboratório recomenda a vitória de seu programa antivírus, recurso de cabeça qual era o backup de arquivos. O acervo com cópias de documentos também é protegido contra acesso não autorizado por malfeitores. Mestres do produto licenciado Dr. Função de chamada da Web disponível para ajuda suporte técnico. Na verdade, e sabendo fakhivtsі não pode parar este tipo de ameaças.

ESET Nod 32 e ransomware

Esta empresa não ficou para trás, protegendo seus koristuvachs das indignidades dos ataques contra a penetração de vírus no computador. Além disso, o laboratório lançou recentemente utilidade sem custoіz bases atuais - Eset Crysis Decryptor. Rozrobniki declara que irá ajudá-lo a lutar com as cifras mais recentes.

Vírus de criptografia - este é um shkidli PZ, como uma maneira enganosa, é manchado no PC de um koristuvach, infectando arquivos disco rígido o tipo para decifrar os dados do vimaga penny wine. Os arquivos de vítimas mais comuns são arquivos .mp3, .doc, .docx, .pdf, .jpg, .rar. e outros.

Como proteger seu PC contra vírus de criptografia? Vamos dar uma olhada na bunda do Windows 7.

Melhorando a segurança do PC contra vírus criptografados

Para proteger o PC contra vírus de criptografia, siga as instruções.

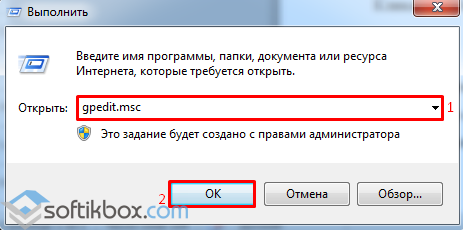

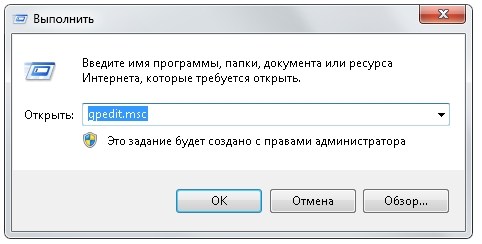

Pressione "Win + R" e digite "gpedit.msc".

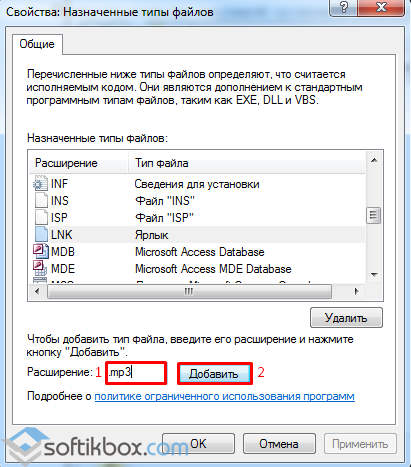

O editor da política de grupo local é reconhecido. Vá para o endereço: "Configuração do computador", "Configuração do Windows", "Configurações de segurança", "Política de software personalizada". Abra o arquivo "Tipos de arquivo atribuídos".

![]()

Você pode ver o rótulo LNK.

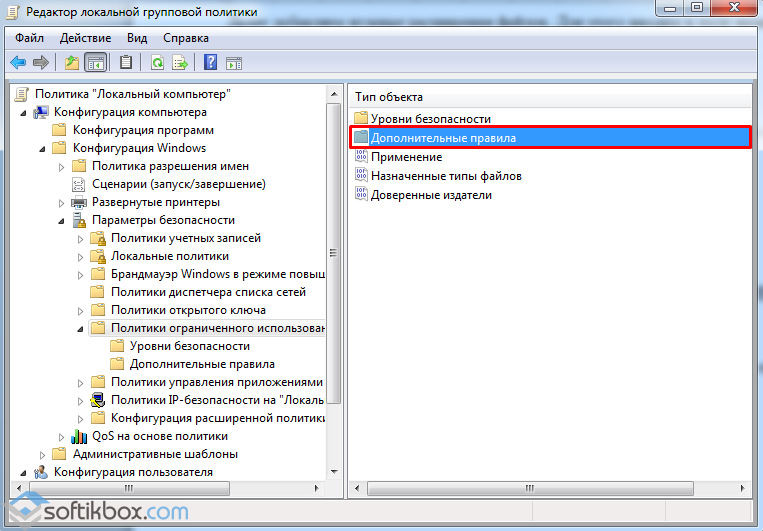

Após adicionar a extensão, vá para a pasta "Política do whisky franjado" e dê nas "Regras adicionais".

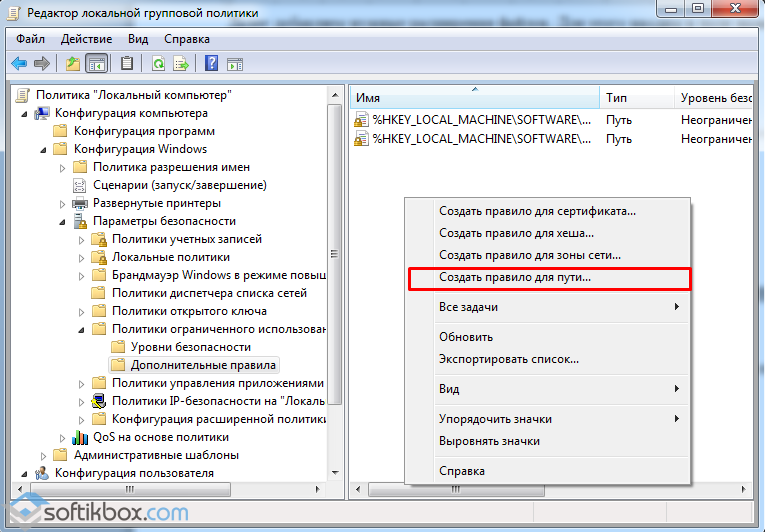

No papado "Regras Adicionais" em relevo com o botão direito do mouse em um espaço vazio e selecione "Criar uma regra para o caminho".

No disco "D" crie uma pasta "Install". Na caixa de diálogo "Criar uma regra para um caminho" digite o endereço da pasta "D:\Install". Colocamos a segurança necessária rompida, clique em "Zastosuvati" e "OK".

Agora estou criando uma nova regra para a estrada. Apenas o nome do deputado é colocado * que igual segurança é atribuído "Vedado". Clique em "Zastosuvati" e "OK".

Rezavantazhuemo "PC".

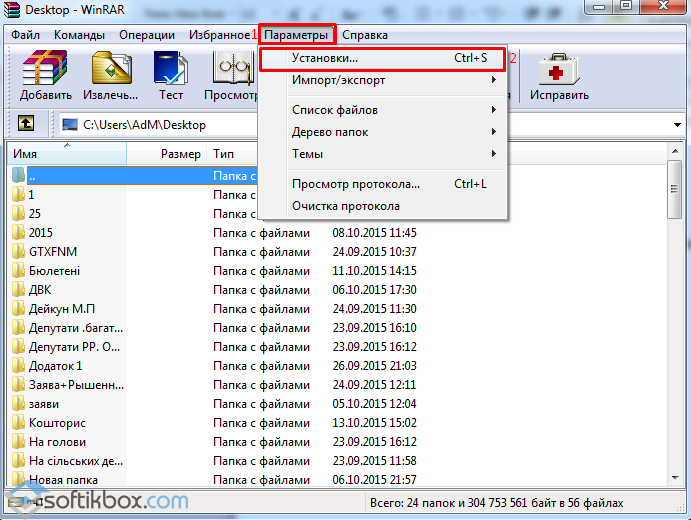

Agora o Winrar é lançado não inferior à terceira versão. Clique em "Parâmetros" e "Configurações".

Vá para a guia "Segurança". Colocamos toda a lista de nossas extensões e colocamos o sinal “Prompt anti-virus scanner selection”.

Reinicie o computador. Agora seu computador será sequestrado por vírus ransomware.

23.05.2017 18.07.2017 por Jman

Hoje, muitas pessoas já estão vendo os resultados do malware cibernético, o principal zbroya deles são os vírus de criptografia. A meta principal é ajudá-lo a obter centavos dos koristuvachs. Para desbloquear arquivos especiais, dezenas de milhares de hryvnias podem ser cobrados e para proprietários de empresas - milhões (por exemplo, para um banco de dados 1C bloqueado).

Esperamos que nossa equipe o ajude a proteger sua base de dados o máximo possível.

Antivírus Zakhist

Obviamente, o principal zasіb zakhistu é antivírus. Obov'yazkovo é necessário para manter os programas antivírus atualizados, mesmo os bancos de dados de vírus são atualizados automaticamente (sem a participação de um koristuvach) algumas vezes ao dia. É necessário verificar regularmente o aparecimento de novas ideias programas antivírus e adicione-os aos seus produtos.

Um desses programas é o serviço escuro ESET LiveGrid®, que bloqueia o vírus mais cedo, mas o usa no banco de dados do antivírus. O sistema ESET analisa imediatamente suspeitou do programa e significa rіven її inseguro, se você suspeitar de um vírus, os processos do programa são bloqueados.

Você também pode acelerar sem custo antivírus AVG, Vіn zvіchayno trochÔєєєєєєєє ESET ale mає garniy stupіnі vіdіnі vіd vіrіvіv, vіnіvіnі ії іѕus і і você pode comprar uma licença а і no AVG

No início de 2017, especialistas da MRG Effitas testaram 16 produtos antivírus populares para vikoristannya їх em casa coristive no sistema operacional Microsoft Windows 10, 64 bits. Em testes de antivírus antivírus, foram encontrados 386 códigos diferentes, incluindo 172 trojans, 51 backdoors, 67 códigos bancários programas shkidlivih, 69 codificadores e 27 programas potencialmente inseguros e adware.

Eixo do resultado do teste

Para este diagrama, você pode atribuir o melhor bis antivírus pago 2017 é exatamente o mesmo e o antivírus mais bem pago, e qual você já se colocou para zakhist em um computador ou laptop, virishuvati você.

Bem, se sua escolha recaiu em um antivírus pago e Vizupinilas no NOD32, é melhor verificar se a função ESET LiveGrid® está ativada, você pode fazer isso: ESET NOD32 - Add-on settings - Utilities - ESET LiveGrid® - Enable o sistema de reputação ESET LiveGrid®.

Os malfeitores estão constantemente fingindo que os coristuvachi não alcançaram o resto da atualização e podem se safar com a inconsistência vitoriosa na segurança do software. Agora, o sistema operacional Windows precisa ser verificado, portanto, ele precisa ser verificado e ativado automaticamente atualizando o sistema operacional (Iniciar - Painel de controle - Windows Update Center - Ajustando as configurações - Selecione a maneira de iniciar e instalar a atualização).

Mesmo que você não vença o serviço de criptografia, pois ele é transferido para o Windows, ou melhor, ative-o, mesmo que você modifique o conjunto de cifras de criptografia, você pode usar essa função para seus próprios fins. Para ativá-lo, você precisa das seguintes etapas: Iniciar - Painel de controle - Administração - Serviços - Sistema de arquivos criptografados (EFS) e reinicializar o sistema.

No entanto, se você já configurou a criptografia para a proteção de qualquer arquivo ou pasta, é necessário desmarcar as caixas de seleção (RMB - Power - Attributes - Dodatkovo - Encrypt vmist for the protection of data). Se você não roubá-lo, depois de ativar o serviço de criptografia, você terá acesso a essas informações. É fácil reconhecer que os arquivos foram criptografados, é fácil - eles fedem em cores verdes.

Troca de biblioteca de software

Para aumentar a segurança, você pode bloquear o lançamento de programas, para não permitir que os ajudantes. Por trás da promoção, essas configurações são instaladas para Windows e Arquivos de Programas.

Você pode configurar uma política de grupo local como esta:

Pressionamos viconate e digitamos o comando: gpedit.msc("Iniciar - Viconati (Win+R) - secpol.msc")

Escolher:

- "Configuração do computador"

- "Configuração do Windows"

- "Configurações de segurança"

- "Políticas do programa de software frívolo" pressione o botão direito do urso e grave

Se for necessário criar uma regra, como impedir o lançamento de programas de qualquer lugar, o crime é permitido

Entramos na seção "Regras Adicionais" e pressionamos o botão à direita. No vіknі tisnemo ao ponto "Faça uma regra para o caminho"

No campo colocamos uma estrela "*", é isso. seja um caminho que escolhe um bezpeka seguro: é cercado.

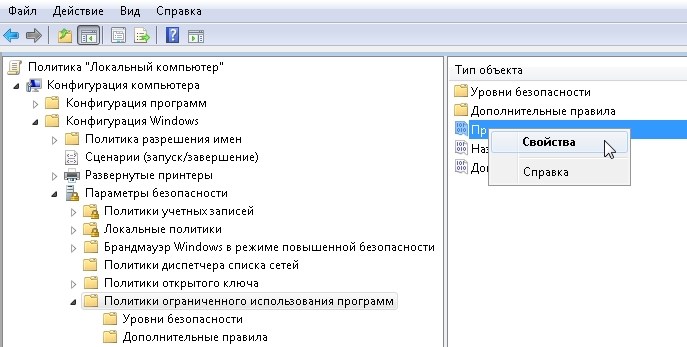

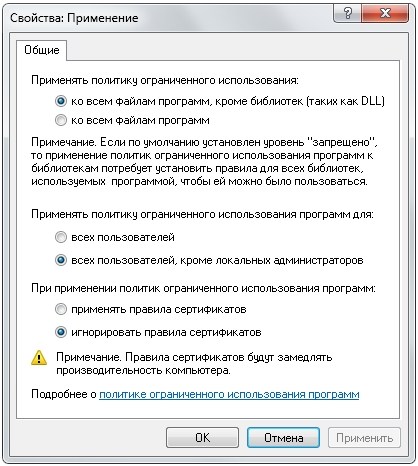

E assim podemos continuar a praticar na Política do programa obzhezhennogo vikoristannya e pressionar o botão direito do urso no ponto Zastosuvannya e escolher o poder.

Você pode desabilitar essas configurações, pois o fedor serve para travar, ou ativar o atraso em tudo sem culpar, e também pode alternar o item de estocar a política de troca para todos, se não para administradores locais (ou seja, você tem registros de administrador em seu computador).

І no parágrafo "Tipos de arquivo atribuídos" selecione a extensão de quais tipos de arquivo serão entregues à inicialização. Neste ponto, a expansão é ordenada, se for bloqueada por uma hora, tente iniciá-la.

Mais belamente, adicione mais expansão .js - javascript.

Effektivne nalashtuvannya empréstimo a cada hora, mas o resultado desta variante.

Você pode consertar a cerca para iniciar os programas de canto de seus arquivos a seu critério, dependendo dos objetivos definidos.

Se for necessário executar as regras e o que precisa ser feito, vá para “Rivne safety” e pressione o botão direito do urso em “Fenced”. No vіknі está gravado "Para fechaduras" e nossas regras para zastosovanі.

Radimo não pratsyuvati z oblikovogo registro do administrador. Tse permite alterar Skoda em caso de infecção vipadkovy (Ativar registro oblіkovy do administrador - Definir uma senha - Permitir o streaming coristuvacha de direitos administrativos - Adicionar ao grupo coristuvachi).

Para robôs com direitos de administrador do Windows, existe uma ferramenta especial - "Control of Cloud Records", que solicitará uma senha para realizar operações. Verificando o ajuste: Iniciar - Painel de limpeza - Registros em nuvem de corystuvachiv - Alterar parâmetros no controle de registros em nuvem - Para travamento - Aguarde pelo menos uma hora para tentar fazer alterações no computador

Pontos de verificação de renovação do sistema

É uma pena, traplyayutsya vpadki, se os vírus estão matando o bigode do zakhista. Portanto, você pode ter a oportunidade de virar para a frente do sistema. Você pode definir o alinhamento automático dos pontos de controle da seguinte forma: Meu computador - RMB - Energia - Proteção do sistema - Parâmetros de proteção.

Zzvichiy, zakhist uvіmkneno apenas para o disco do sistema, mas o criptografador pode ser baixado em vez de uhіh rozdіlіv. Para restaurar arquivos usando métodos padrão ou usando o programa Shadow Explorer, você precisa aumentar a proteção de todos os discos. Checkpoints ocupam a mesma memória, mas fedor de dados vryatuyu no momento da infecção.