การป้องกันจากเครื่องมือเข้ารหัสใหม่ ไวรัสเข้ารหัส WannaCry ได้บล็อกพีซีของคุณ! วิธีป้องกันตัวเองจากการติดเชื้อ

เทคโนโลยีปัจจุบันอนุญาตให้แฮกเกอร์พัฒนาวิธีการโกงโคริสตูแวคระดับสูงมากหลายร้อยคนอย่างต่อเนื่อง ตามกฎแล้ว เพื่อจุดประสงค์เหล่านี้ vikorist เป็นโปรแกรมไวรัสที่แทรกซึมเข้าไปในคอมพิวเตอร์ ไวรัสเข้ารหัสเป็นอันตรายอย่างยิ่ง ภัยคุกคามอยู่ที่ความจริงที่ว่าไวรัสจะแพร่กระจายไปทุกที่อย่างรวดเร็วโดยเข้ารหัสไฟล์ (ผู้ใช้ไม่สามารถเปิดเอกสารได้) และถ้ามันง่ายในการรับข้อมูล การถอดรหัสข้อมูลก็จะยากขึ้นมาก

จะทำอย่างไรถ้าไวรัสเข้ารหัสไฟล์ในคอมพิวเตอร์ของคุณ

เป็นไปได้สำหรับผู้ที่มีซอฟต์แวร์ป้องกันไวรัสที่มีความปลอดภัยสูงที่จะยอมจำนนต่อการโจมตีของตัวเข้ารหัส ตัวเข้ารหัสไฟล์โทรจันจะแสดงด้วยรหัสที่แตกต่างกัน ซึ่งอาจไม่ได้ผลดีกับโปรแกรมป้องกันไวรัส แฮกเกอร์ยังคงจัดการโจมตีบริษัทที่ยิ่งใหญ่ด้วยวิธีนี้ เนื่องจากพวกเขาไม่ได้ระมัดระวังเกี่ยวกับการปกป้องข้อมูลที่จำเป็น นอกจากนี้ เมื่อซื้อโปรแกรมเข้ารหัสออนไลน์แล้ว คุณต้องทำตามขั้นตอนต่างๆ มากมาย

สัญญาณของการติดเชื้อที่ศีรษะ งานเต็มคอมพิวเตอร์และเปลี่ยนชื่อเอกสาร (สามารถทำเครื่องหมายบนเดสก์ท็อปได้)

- รีสตาร์ทคอมพิวเตอร์เพื่อทำลายการเข้ารหัส ก่อนตื่นอย่ายืนยันการเปิดตัวโปรแกรมที่ไม่รู้จัก

- เปิดโปรแกรมป้องกันไวรัสหากคุณไม่ทราบถึงการโจมตีแบบเข้ารหัส

- Shadow Copy สามารถช่วยคุณอัปเดตข้อมูลได้ในบางกรณี หากต้องการค้นหา ให้เปิด “ผู้มีอำนาจ” ของเอกสารที่เข้ารหัส วิธีการนี้ใช้ข้อมูลที่เข้ารหัสจากส่วนขยาย Vault ซึ่งเป็นข้อมูลบนพอร์ทัล

- ใช้ยูทิลิตี้เวอร์ชันล่าสุดเพื่อต่อสู้กับไวรัสเข้ารหัส Kaspersky Lab นำเสนอสิ่งที่มีประสิทธิภาพที่สุด

ไวรัสเข้ารหัสในปี 2559: แอปพลิเคชัน

เมื่อต่อสู้กับการโจมตีของไวรัส สิ่งสำคัญคือต้องเข้าใจว่าโค้ดมักจะมีการเปลี่ยนแปลง ซึ่งเป็นการเพิ่มการป้องกันไวรัสแบบใหม่ แน่นอนว่าโปรแกรมป้องกันจะต้องการทุกๆ ชั่วโมงจนกว่าซอฟต์แวร์จะอัพเดตฐาน เราได้เลือกไวรัสเข้ารหัสที่ปลอดภัยที่สุดตลอดเวลา

อิชตาร์ แรนซั่มแวร์

อิชทาร์เป็นผู้เขียนโค้ดที่ดึงเงินจากพ่อค้า ไวรัสดังกล่าวปรากฏในฤดูใบไม้ผลิปี 2559 แพร่ระบาดในคอมพิวเตอร์จำนวนมากในรัสเซียและประเทศอื่น ๆ โดยจะขยายด้วยความช่วยเหลือของตัวป้อนอีเมล ซึ่งมีเอกสาร (ตัวติดตั้ง เอกสาร ฯลฯ) ติดไวรัสด้วยตัวเข้ารหัส Ishtar ชื่อนี้มีคำนำหน้าว่า "ISHTAR" ในกระบวนการนี้ จะมีการสร้างเอกสารทดสอบ โดยกำหนดว่าจะไปรับรหัสผ่านจากที่ใด คนร้ายขู่กรรโชกเงินระหว่าง 3,000 ถึง 15,000 รูเบิลเพื่อซื้ออันใหม่

ปัญหาของไวรัสอิชตาร์คือทุกวันนี้ไม่มีตัวถอดรหัสที่จะช่วยเหลือแฮกเกอร์ได้ บริษัทที่พัฒนาซอฟต์แวร์ป้องกันไวรัสต้องใช้เวลาหนึ่งชั่วโมงในการถอดรหัสโค้ดทั้งหมด นีน่าสามารถโดดเดี่ยวต่อไปได้ ข้อมูลสำคัญ(ซึ่งมีความสำคัญอย่างยิ่ง) ในทางกลับกัน การตรวจสอบผลลัพธ์ของยูทิลิตี้เพื่อถอดรหัสเอกสาร ขอแนะนำให้ติดตั้งระบบปฏิบัติการใหม่

เนทริโน

เครื่องมือเข้ารหัส Neitrino ปรากฏในพื้นที่อันกว้างใหญ่ของ Merezha ในปี 2558 หลักการโจมตีนั้นคล้ายคลึงกับไวรัสตัวอื่นในประเภทเดียวกัน เปลี่ยนชื่อโฟลเดอร์และไฟล์เป็น "Neitrino" หรือ "Neutrino" การถอดรหัสไวรัสเป็นสิ่งสำคัญ - ไม่ใช่ตัวแทนของบริษัทต่อต้านไวรัสทุกคนจะทำหน้าที่นี้ โดยอาศัยโค้ดที่ซับซ้อนมาก ลูกค้าปัจจุบันสามารถขอความช่วยเหลือจากการอัปเดต Dark Copy ได้ ในการดำเนินการนี้ให้คลิกขวาที่เอกสารเพื่อเข้ารหัสเอกสารไปที่ "ผู้มีอำนาจ" แท็บ "เวอร์ชันที่ใหม่กว่า" คลิก "อัปเดต" เราจะไม่บอกว่ายูทิลิตี้จาก Kaspersky Lab จะรวดเร็วและไม่มีค่าใช้จ่าย

กระเป๋าเงินหรือ .wallet

ไวรัสเข้ารหัส Wallet ปรากฏขึ้นเมื่อปลายปี 2559 ในระหว่างกระบวนการติดไวรัส ชื่อของข้อมูลจะถูกเปลี่ยนเป็น “กระเป๋าเงินของฉัน” หรืออะไรที่คล้ายกัน เช่นเดียวกับไวรัสที่เข้ารหัสส่วนใหญ่ พวกมันเข้าถึงระบบผ่านไฟล์แนบในเอกสารอิเล็กทรอนิกส์ ซึ่งอาชญากรแพร่กระจาย ภัยคุกคามไวรัสที่เหลืออยู่เพิ่งปรากฏขึ้น และโปรแกรมป้องกันไวรัสตรวจไม่พบ หลังจากการเข้ารหัส จะมีการสร้างเอกสารโดยที่ Shakhray ระบุค่าจัดส่งเพื่อการสื่อสาร ปัจจุบันนักพัฒนาซอฟต์แวร์ป้องกันไวรัสกำลังทำงานเพื่อถอดรหัสรหัสของไวรัสที่เข้ารหัส [ป้องกันอีเมล] Koristuvachs ที่รับรู้ถึงการโจมตีจะเสียเช็ค เนื่องจากข้อมูลของคุณมีความสำคัญ จึงแนะนำให้บันทึกไว้ ผู้กักตุนชาวต่างชาติ,ทำความสะอาดระบบ

ปริศนา

ไวรัสเข้ารหัส Enigma เริ่มแพร่ระบาดในคอมพิวเตอร์ของนักลงทุนชาวรัสเซียประมาณปลายปี 2559 โมเดลการเข้ารหัส AES-RSA กำลังถูกโจมตี ซึ่งเป็นเรื่องปกติในหมู่ไวรัสส่วนใหญ่ในปัจจุบัน ไวรัสเจาะคอมพิวเตอร์ผ่านสคริปต์ที่เปิดใช้งานโดยผู้ใช้ที่เปิดไฟล์จากอีเมลที่น่าสงสัย ไม่มีวิธีสากลในการต่อสู้กับโปรแกรมเข้ารหัส Enigma ลูกค้าที่มีใบอนุญาตป้องกันไวรัสสามารถขอความช่วยเหลือได้จากเว็บไซต์อย่างเป็นทางการของผู้จำหน่าย นอกจากนี้เรายังพบข้อบกพร่องเล็กๆ น้อยๆ – Windows UAC หากคุณทราบว่ามีเครื่องหมาย "ไม่" ที่ส่วนท้ายซึ่งปรากฏขึ้นในระหว่างกระบวนการติดไวรัส คุณอาจต้องการอัปเดตข้อมูลโดยใช้ Shadow Copy

หินแกรนิต

ไวรัสเข้ารหัส Granit ตัวใหม่ปรากฏใน Merezhi ในฤดูใบไม้ผลิปี 2559 การติดไวรัสเกิดขึ้นในสถานการณ์ต่อไปนี้: ผู้ใช้เปิดตัวโปรแกรมติดตั้ง ซึ่งแพร่เชื้อและเข้ารหัสข้อมูลทั้งหมดบนพีซี รวมถึงอุปกรณ์จัดเก็บข้อมูลที่เชื่อมต่อ การต่อสู้กับไวรัสเป็นเรื่องยาก ในการดำเนินการนี้ คุณสามารถใช้ยูทิลิตี้พิเศษของ Kaspersky ได้อย่างรวดเร็ว แต่คุณยังไม่สามารถถอดรหัสรหัสได้ อาจสามารถช่วยได้โดยการอัปเดตข้อมูลเหล่านี้ในเวอร์ชันก่อนหน้า อย่างไรก็ตาม คุณสามารถถอดรหัสของปลอมได้ซึ่งเป็นหลักฐานที่ดี แต่การบริการมีค่าใช้จ่ายสูง

ไทสัน

ฉันถูกแท็กเมื่อเร็ว ๆ นี้ Є ส่วนขยายของเครื่องมือเข้ารหัส no_more_ransom ที่เป็นที่รู้จักอยู่แล้ว ซึ่งคุณสามารถดูข้อมูลได้บนเว็บไซต์ของเรา ใช้จ่ายบนคอมพิวเตอร์ส่วนบุคคลผ่านทางจดหมายอิเล็กทรอนิกส์ พีซีขององค์กรจำนวนมากได้รับผลกระทบจากการโจมตี ไวรัสก็สร้างขึ้น เอกสารข้อความพร้อมคำแนะนำในการปลดล็อคแล้วชำระค่าไถ่ เครื่องมือเข้ารหัส Tyson เพิ่งปรากฏขึ้นและยังไม่มีกุญแจให้ปลดล็อค วิธีเดียวที่จะอัปเดตข้อมูลคือการเปิด รุ่นก่อนหน้าเนื่องจากกลิ่นเหม็นไม่รู้จักไวรัส แน่นอนคุณสามารถสูญเสียเงินได้ด้วยการโอนเงินให้กับนักหลอกลวง แต่ไม่มีการรับประกันว่าคุณจะเพิกถอนรหัสผ่าน

สปอร่า

เมื่อต้นปี 2560 Nizka Koristuvachiv กลายเป็นเหยื่อของเครื่องมือเข้ารหัส Spora ใหม่ ในแง่ของหลักการทำงาน มันไม่ได้แตกต่างจากคู่แข่งมากนัก แต่มีวิกิมืออาชีพมากมาย: คำแนะนำในการกู้คืนรหัสผ่านนั้นง่ายกว่า เว็บไซต์ดูสวยงาม ไวรัสเข้ารหัส Spora ถูกสร้างขึ้นบน MOV C โดยใช้การเข้ารหัส RSA และ AES เพื่อเข้ารหัสข้อมูลของเหยื่อ ตามกฎแล้วตรวจพบการโจมตีโดยคอมพิวเตอร์ที่ใช้โปรแกรมบัญชี 1C ในทางที่ผิด ไวรัสลอยอยู่ในสายตาธรรมดา ราคุนกุง่ายๆในรูปแบบ .pdf จะส่งเสริมให้ผู้ปฏิบัติงานของบริษัทต่างๆ เปิดตัวโปรแกรมนี้ ยังไม่พบ Likuvannya

1C.ดรอป.1

ไวรัสเข้ารหัสสำหรับ 1C นี้ปรากฏในปี 2559 ทำลายงานของแผนกบัญชีจำนวนมาก ออกแบบมาโดยเฉพาะสำหรับคอมพิวเตอร์ที่รันโปรแกรมความปลอดภัย 1C หลังจากติดตามไฟล์เพิ่มเติมในแผ่นอิเล็กทรอนิกส์ไปยังพีซีแล้ว เขาบอกให้เจ้าของอัปเดตโปรแกรม หากคุณไม่กดปุ่ม ไวรัสจะเข้ารหัสไฟล์ของคุณต่อไป นักหลอกลวง Dr.Web กำลังทำงานเกี่ยวกับเครื่องมือถอดรหัส แต่ยังไม่พบวิธีแก้ปัญหา เหตุผลก็คือโค้ดการพับซึ่งสามารถแก้ไขได้หลายอย่าง ประโยชน์ของ 1C.Drop.1 คือการลดความจำเป็นในการติดต่อกับผู้สื่อข่าวและจัดเก็บเอกสารสำคัญเป็นประจำ

da_vinci_code

เครื่องมือเข้ารหัสใหม่ที่มีชื่อไม่ซ้ำใคร ไวรัสปรากฏในฤดูใบไม้ผลิปี 2559 ผู้ส่งต่อมีความโดดเด่นด้วยรหัสที่สั้นลงและโหมดการเข้ารหัสที่แข็งแกร่ง da_vinci_code แพร่เชื้อคอมพิวเตอร์โดยตรงด้วยโปรแกรมเสริม Windows (โดยปกติจะสูงถึง แผ่นอิเล็กทรอนิกส์) ซึ่ง koristuvach เปิดตัวอย่างอิสระ เครื่องมือเข้ารหัส "รหัสดาวินชี" จะคัดลอกเนื้อหาไปยังไดเร็กทอรีระบบและรีจิสตรีเพื่อความปลอดภัย เริ่มต้นอัตโนมัติที่ อัพเกรดวินโดวส์-

[ป้องกันอีเมล] / [ป้องกันอีเมล]

คอมพิวเตอร์ของเหยื่อจะได้รับ ID เฉพาะ (ซึ่งช่วยในการกู้คืนรหัสผ่าน) แทบจะเป็นไปไม่ได้เลยที่จะถอดรหัสข้อมูล คุณสามารถจ่ายเงินเพนนีให้กับนักหลอกลวงได้ แต่ไม่มีใครรับประกันได้ว่ารหัสผ่านของคุณจะถูกลบออก ที่อยู่อีเมลสองแห่งที่ไวรัสเข้ารหัสมักใช้ในปี 2559 กลิ่นเหม็นทำหน้าที่ผูกมัดเหยื่อกับผู้กระทำความผิด มีการมอบที่อยู่ให้กับพวกเขาสายพันธุ์ที่แตกต่างกัน

ไวรัส: da_vinci_code, no_more_ransom และอื่นๆ ไม่แนะนำให้เข้าไปมีส่วนร่วมหรือโอนเงินให้ชาห์เรย์ ลูกค้าที่ถูกลิดรอนอย่างมากจะถูกลิดรอนรหัสผ่าน ในลักษณะนี้ พวกเขาแสดงให้เห็นว่าตัวดำเนินการเข้ารหัสของผู้กระทำความผิดทำงานและนำรายได้มาให้

จบไม่สวย

หลังจากปรากฏตัวเมื่อต้นปี 2558 ก็มีการขยายออกไปนอกแม่น้ำอย่างแข็งขัน หลักการติดไวรัสนั้นเหมือนกับตัวเข้ารหัสอื่นๆ: การติดตั้งไฟล์จากแผ่นอิเล็กทรอนิกส์ การเข้ารหัสข้อมูล โปรแกรมป้องกันไวรัสส่วนใหญ่ตรวจไม่พบไวรัส Breaking Bad รหัสนี้ไม่สามารถข้าม Windows UAC ได้ ดังนั้นคุณจึงสามารถอัปเดตเอกสารเวอร์ชันล่าสุดได้ บริษัทเดียวกันนี้ยังไม่ได้นำเสนอตัวถอดรหัส เนื่องจากจะรื้อซอฟต์แวร์ป้องกันไวรัสออก

ตัวเข้ารหัสยังทำการขยายเพิ่มเติมอีก ซึ่งมีหน้าที่ดูแลความไม่สะดวกให้กับคอริสตูแวคผู้มั่งคั่ง เมื่อติดไวรัสบนพีซี ไวรัสจะเปลี่ยนนามสกุลไฟล์เป็น .xtbl กำลังสร้างเอกสารซึ่งผู้กระทำความผิดจะดึงเงินออกมา XTBL บางเวอร์ชันไม่สามารถป้องกันไฟล์สำหรับการอัปเดตระบบที่อนุญาตให้คุณส่งคืนเอกสารสำคัญได้ ตัวไวรัสสามารถกำจัดออกได้โดยใช้โปรแกรมที่หลากหลาย แต่เอกสารสามารถถอดรหัสได้ง่ายยิ่งขึ้น หากคุณเป็นเจ้าของโปรแกรมป้องกันไวรัสที่มีลิขสิทธิ์ รับการสนับสนุนทางเทคนิคโดยเพิ่มสัญญาณของข้อมูลที่ติดไวรัส

คูคาราชา

รหัส “Cucaracha” ถูกทำเครื่องหมายครั้งแรกในปี 2559 ไวรัสจากชื่อคอเคเซียนเข้ามา ไฟล์โคริสทูวัคด้วยความช่วยเหลือของอัลกอริธึม RSA-2048 ซึ่งมีความต้านทานสูง โปรแกรมป้องกันไวรัส Kasperskyการตั้งชื่อ yogo yak Trojan-Ransom.Win32.Scatter.lb Kukaracha สามารถลบออกจากคอมพิวเตอร์เพื่อให้การติดเชื้อไม่รู้จักเอกสารอื่น ๆ ทุกวันนี้แทบจะเป็นไปไม่ได้เลยที่จะถอดรหัสการติดเชื้อโปรเต้ (แม้จะเป็นอัลกอริธึมที่ยากมากก็ตาม)

ไวรัสเข้ารหัสทำงานอย่างไร

เห็นได้ชัดว่าไม่มีเครื่องมือเข้ารหัส แต่ทำงานบนหลักการที่คล้ายกัน

- ถ่ายโอนไปยังคอมพิวเตอร์ส่วนบุคคล ตามกฎแล้วไฟล์ที่แนบมาจะถูกปิดลงในแผ่นงานอิเล็กทรอนิกส์ การติดตั้งเริ่มต้นโดยลูกค้าเองซึ่งเป็นผู้เปิดเอกสาร

- ไฟล์ที่ติดไวรัส ไฟล์ทุกประเภทสามารถเข้ารหัสได้ (ไฟล์เหล่านี้ไวต่อไวรัส) เอกสารข้อความถูกสร้างขึ้นโดยระบุการติดต่อกับอาชญากร

- แค่นั้นแหละ.

Koristuvach ไม่สามารถให้สิทธิ์การเข้าถึงเอกสารที่จำเป็นได้

วิธีการควบคุมในห้องปฏิบัติการยอดนิยม

เครื่องมือเข้ารหัสที่หลากหลายซึ่งถือเป็นภัยคุกคามที่อันตรายที่สุดสำหรับบริษัทเหล่านี้ ได้กลายเป็นเครื่องมือหลักสำหรับห้องปฏิบัติการป้องกันไวรัสที่ร่ำรวย บริษัทที่ได้รับความนิยมมากแห่งหนึ่งมอบโปรแกรมให้กับลูกค้าเพื่อช่วยต่อสู้กับผู้เข้ารหัส นอกจากนี้ ส่วนมากยังช่วยในการถอดรหัสเอกสารโดยใช้การป้องกันระบบ

Kaspersky และไวรัสเข้ารหัส

ห้องปฏิบัติการป้องกันไวรัสที่มีชื่อเสียงที่สุดแห่งหนึ่งในรัสเซียและทั่วโลกสาธิตวิธีการต่อสู้กับไวรัสที่เป็นอันตรายที่มีประสิทธิภาพมากที่สุดในปัจจุบัน การอัปเดตครั้งแรกสำหรับไวรัสเข้ารหัสคือ Kaspersky Endpoint Security 10 พร้อมการอัปเดตที่เหลือ โปรแกรมป้องกันไวรัสไม่อนุญาตให้มีภัยคุกคามเข้าสู่คอมพิวเตอร์ของคุณ (แม้ว่าอาจตรวจไม่พบเวอร์ชันใหม่ก็ตาม) ในการถอดรหัสข้อมูล ตัวถอดรหัสจะแสดงยูทิลิตี้ที่ไม่มีซอฟต์แวร์จำนวนหนึ่ง: XoristDecryptor, RakhniDecryptor และ Ransomware Decryptor ช่วยคุณตรวจจับไวรัสและเลือกรหัสผ่าน

ห้องปฏิบัติการนี้แนะนำให้ใช้โปรแกรมป้องกันไวรัส ลักษณะเฉพาะของศีรษะการสำรองข้อมูลไฟล์กลายเป็นอะไร การโจรกรรมสำเนาเอกสารที่ถูกขโมยโดยการเข้าถึงโดยไม่ได้รับอนุญาตจากอาชญากร เรียน เจ้าของผลิตภัณฑ์ลิขสิทธิ์ ดร. มีฟังก์ชั่นเว็บเพื่อขอความช่วยเหลือเพิ่มเติม การสนับสนุนทางเทคนิค-

จริงอยู่และหลักฐานของพวกฟาฮิวิสต์จะไม่สามารถต้านทานภัยคุกคามประเภทนี้ได้

ESET Nod 32 และเครื่องมือการเข้ารหัส บริษัทนี้ไม่ได้หลงทางโดยทำให้พนักงานได้รับการปกป้องจากการรุกของไวรัสเข้าสู่คอมพิวเตอร์ นอกจากนี้ทางห้องปฏิบัติการเพิ่งเปิดตัวยูทิลิตี้ฟรี

จากฐานข้อมูลปัจจุบัน - Eset Crysis Decryptor นักวิจัยอ้างว่าพวกเขาจะช่วยในการต่อสู้กับผู้เข้ารหัสล่าสุด

ไวรัสเข้ารหัสถือเป็นภัยคุกคามประเภทหนึ่งที่พบบ่อยมานานแล้ว พวกมันปรากฏขึ้นพร้อมๆ กันพร้อมกับแบนเนอร์ SMS และติดแน่นกับผู้ให้บริการไวรัสรายอื่นๆ ที่ติดอันดับยอดนิยม รูปแบบการสร้างรายได้จากไวรัสที่เป็นอันตรายนั้นเรียบง่าย: มันจะบล็อกข้อมูลบางส่วนหรือคอมพิวเตอร์ของผู้ใช้โดยสิ้นเชิง และเพื่อเข้าถึงข้อมูล คุณสามารถส่ง SMS เงินอิเล็กทรอนิกส์ หรือเติมยอดคงเหลือได้เบอร์มือถือ

ผ่านทางเทอร์มินัลด้วยไวรัสที่เข้ารหัสไฟล์ ทุกอย่างชัดเจน - ในการถอดรหัสไฟล์ คุณต้องจ่ายเงินจำนวนเล็กน้อย ยิ่งไปกว่านั้น ในช่วงไม่กี่ปีที่ผ่านมา ไวรัสได้เปลี่ยนแนวทางในการเข้าหาเหยื่อ ก่อนหน้านี้ กลิ่นเหม็นแพร่กระจายอยู่เบื้องหลังแผนการแบบคลาสสิกผ่าน Varez, ไซต์ลามก, submine และตัวป้อนสแปมจำนวนมาก ซึ่งแพร่ระบาดในคอมพิวเตอร์ของสมาชิกทั่วไป จากนั้นการแจกจ่ายชีตจะไปโดยตรง ด้วยตนเองภาพหน้าจอทางไปรษณีย์

บนโดเมน "ปกติ" - mail.ru, gmail ฯลฯ และพวกมันแพร่เชื้อไปยังนิติบุคคล โดยที่พวกมันทำลายฐานข้อมูลและสัญญาภายใต้การเข้ารหัส

โตโต้ การโจมตีด้วยความแข็งแกร่งกลายเป็นความชั่วร้าย ที่บริษัทแห่งหนึ่ง ผู้เขียนมีโอกาสบังเอิญพบกับผู้เข้ารหัส yakiyshov ที่แข็งตัวและประวัติย่อ poshti z การติดเชื้อเกิดขึ้นทันทีหลังจากที่เจ้าหน้าที่บุคลากรเปิดไฟล์ บริษัทสนับสนุนโดยตรงให้พนักงานสงสัยไฟล์โดยไม่ต้องเข้าถึง นี่คือ docx จากไฟล์แนบของ AdobeReader.exe :) เป็นที่ชัดเจนว่าไม่มีการใช้ตัวรับการวิเคราะห์พฤติกรรมหรือเชิงรุกสำหรับโปรแกรมป้องกันไวรัส Kaspersky

หลังจากติดเชื้ออีกวันหรือ 2 วัน dr.web และ nod32 ตรวจไม่พบไวรัส

แล้วคุณจะจัดการกับภัยคุกคามดังกล่าวได้อย่างไร? แอนติไวรัสไม่ดีเหรอ?.

ชั่วโมงของซอฟต์แวร์แอนตี้ไวรัสที่เน้นเรื่องลายเซ็นต์มากขึ้นจบลงแล้ว G Data คุ้มครองรวม 2015 -ผู้พิทักษ์ที่ยิ่งใหญ่ที่สุด

ประเภทของตัวเข้ารหัส

จากโมดูลสำรองข้อมูลที่ติดตั้ง กดซื้อได้เลยตัวเข้ารหัส - รหัสส่งเสริมการขายพร้อมส่วนลดสำหรับการซื้อ G DATA - จีดีทีพี2015.เพียงกรอกรหัสส่งเสริมการขายนี้เมื่อทำการสั่งซื้อ

ไวรัสทำให้โปรแกรมป้องกันไวรัสเป็นไปไม่ได้ในเวลาต่อมา แบนเนอร์ SMS รู้สึก "โกรธ" ต่อผู้สื่อข่าวในโฟลเดอร์ชั่วคราวทันที และเปิดตัวบนเดสก์ท็อปทั้งหมด และลดความกดดันของการรวมบริการทั้งหมดจากคีย์บอร์ด

โปรแกรมป้องกันไวรัสทำงานได้อย่างน่าอัศจรรย์ในชั่วโมงนี้ :) Kaspersky ในโหมดปกติแสดงข้อความว่า "Protected by Kaspersky LAB"

Banner ไม่ใช่มัลแวร์ที่ฉลาดเหมือนรูทคิท แต่ โปรแกรมง่ายๆซึ่งเปลี่ยน 2 คีย์ในรีจิสทรีและแทนที่อินพุตของแป้นพิมพ์

ไวรัสที่เข้ารหัสไฟล์กลายเป็นปรากฏการณ์ใหม่ เช สโนวู โปรแกรมการศึกษาคุณจึงไม่สามารถเข้าใช้โค้ดได้ ระบบปฏิบัติการ, ไม่ทดแทน ไฟล์ระบบ,ไม่นับพื้นที่ แกะโปรแกรมอื่นๆ

มันทำงานเพียงชั่วโมงสั้นๆ สร้างคีย์สาธารณะและคีย์ส่วนตัว เข้ารหัสไฟล์ และส่งคีย์ส่วนตัวไปยังผู้โจมตี ในคอมพิวเตอร์ของเหยื่อ การซื้อข้อมูลที่เข้ารหัสและไฟล์ที่มีข้อมูลติดต่อของแฮกเกอร์สำหรับการชำระเงินเพิ่มเติมจะสูญหายไป

ก็สมเหตุสมผลที่จะสงสัย: “ แล้วแอนตี้ไวรัสที่คุณต้องการเพราะคุณรู้ว่าคุณไม่มีโปรแกรมที่ยุ่งยากล่ะ?

จริง, โปรแกรมป้องกันไวรัสจำเป็น - เพื่อป้องกันภัยคุกคามที่มีอยู่ทั้งหมด อย่างไรก็ตาม มีสายพันธุ์ใหม่ๆ มากมาย รหัสส่วนลดเธอแข็งแกร่งเกินไป เพื่อป้องกันตัวเองจากการเข้ารหัสไวรัสซอฟต์แวร์ คุณต้องเข้าสู่ระบบ โปรแกรมป้องกันไวรัสเพียงอย่างเดียวไม่เพียงพอ ฉันจะพูดทันทีว่า: “หากคุณมีไฟล์ที่เข้ารหัสแล้ว คุณจะสูญเสียมันไป มันง่ายที่จะทำให้พวกเขาออกไปให้พ้นสายตา”

:

อย่าลืมเกี่ยวกับโปรแกรมป้องกันไวรัส

การสำรองข้อมูลระบบข้อมูลที่สำคัญและข้อมูลสำหรับแต่ละบริการ - เซิร์ฟเวอร์วิชันของคุณ

การคัดลอกข้อมูลสำรองที่สำคัญ

:

จะทำอย่างไรกับไวรัสเอง?

การดำเนินการอิสระกับไฟล์ที่เข้ารหัส

มีหลักฐานของเทคโนโลยีแอนตี้ไวรัส แล้วจะรออะไรล่ะ?

แจ้งความกับตำรวจ

บทย่อยเกี่ยวกับวิธีการเบื้องหลังจะอยู่ไกลออกไป (แผนกส่วนหน้า)

ถ้าไม่มีอะไรช่วยคุณช่วยจ่ายค่าใช้จ่ายได้ไหม?

ใครยังไม่ตกเป็นเหยื่อของไวรัสเข้ารหัส:

* ความพร้อมใช้งานของซอฟต์แวร์ป้องกันไวรัสบนคอมพิวเตอร์ที่มีการอัพเดตล่าสุด

พูดตรงๆ เลย: “แอนตี้ไวรัสรับมือกับซอฟต์แวร์เข้ารหัสประเภทใหม่ได้แย่มาก แต่พวกมันก็ยอดเยี่ยมในการต่อสู้กับภัยคุกคามที่มีอยู่” การมีโปรแกรมป้องกันไวรัสบนเวิร์กสเตชันจึงมีความจำเป็น หากมีเหยื่ออยู่แล้วก็ขอยุติการแพร่ระบาด โปรแกรมป้องกันไวรัสที่จะเลือกนั้นขึ้นอยู่กับคุณ

สำหรับบันทึก Kaspersky “มี” หน่วยความจำและเวลา CPU มากกว่า และสำหรับแล็ปท็อปด้วย ฮาร์ดดิสก์ที่ 5200 รอบต่อนาที - นี่เป็นหายนะ (มักเกิดจากความล่าช้าในการอ่านเซกเตอร์ที่ 500 ms.. ) Nod32-shvidky แต่มีเพียงเล็กน้อยที่จะจับได้ คุณสามารถซื้อโปรแกรมป้องกันไวรัส GDATA - ตัวเลือกที่ดีที่สุด

* การสำรองข้อมูลระบบสารสนเทศและข้อมูลที่สำคัญ แต่ละบริการมีเซิร์ฟเวอร์ของตัวเอง

ดังนั้นจึงเป็นเรื่องสำคัญมากที่จะต้องโอนบริการทั้งหมด (1C, บริการของผู้ชำระเงิน, ARM เฉพาะ) และซอฟต์แวร์ใด ๆ ที่เก็บไว้ในชีวิตของบริษัทไปยังเซิร์ฟเวอร์ที่แยกจากกัน หรือดีกว่านั้นคือเทอร์มินัลหนึ่ง ยิ่งไปกว่านั้น วางบริการของคุณบนเซิร์ฟเวอร์ของคุณเอง (ทางกายภาพหรือเสมือน - ตัดสินใจด้วยตัวเอง)

อย่าบันทึกฐานข้อมูล 1c จากการเข้าถึงเบื้องหลังจาก Edge ดังนั้นจึงผิดที่จะอายที่จะอยู่ห่างจากคนรวย

เนื่องจากงานของ 1ส จัดไปตามสายงาน การเข้าถึงส่วนตัวสำหรับการอ่าน/เขียนสำหรับเซิร์ฟเวอร์ทั้งหมด - นำ 1c ไปยังเซิร์ฟเวอร์เทอร์มินัล อย่าหยุดไคลเอนต์ของคุณจากการทำงานกับมันผ่าน RDP

มี koristovachs ไม่กี่ตัว แต่พวกเขาไม่ได้เสียเงินกับระบบปฏิบัติการเซิร์ฟเวอร์ - เทอร์มินัลเซิร์ฟเวอร์จะเป็น vykoristovat ได้อย่างไร วินโดวส์เครื่องแรกประสบการณ์ การเชื่อมต่อทันที, แล้ว.

จำเป็นต้องได้รับการแก้ไข) หากคุณต้องการด้วยความสำเร็จดังกล่าว คุณสามารถติดตั้ง Windows Server เวอร์ชันที่ไม่มีลิขสิทธิ์ได้ โชคดีที่ Microsoft อนุญาตให้คุณซื้อและเปิดใช้งานในภายหลัง :)

ในทางหนึ่งการทำงานของเซิร์ฟเวอร์ 1c ผ่าน RDP สามารถถูกแทนที่ด้วยตัวกลางและเร่งความเร็วหุ่นยนต์ 1c มิฉะนั้นเราจะหลีกเลี่ยงการติดไวรัสในฐานข้อมูล

การบันทึกไฟล์ฐานข้อมูลโดยไม่มีการเข้าถึงแบบเป็นความลับนั้นไม่ปลอดภัย และหากไม่มีโอกาสอื่น ๆ ให้สอบถามเกี่ยวกับการสำรองข้อมูล (การแบ่ง)

*สำเนาสำรองข้อมูลสำคัญ ฉันหวังว่าคุณจะไม่ลังเลที่จะสำรองข้อมูลเลย (สำเนาสำรอง

) - คุณเป็นคนโง่ คุณยังเป็นวิบาคเต้อยู่ ทักทายผู้ดูแลระบบของคุณ การสำรองข้อมูลจะถูกเก็บรักษาไว้ไม่เฉพาะกับไวรัสเท่านั้น แต่ยังป้องกันไวรัส แฮกเกอร์ และฮาร์ดไดรฟ์ที่ไม่น่าดูที่ได้รับความเสียหายอีกด้วย คุณสามารถอ่านเกี่ยวกับการสำรองข้อมูลได้ในบทความนี้เกี่ยวกับ . ตัวอย่างเช่นในโปรแกรมป้องกันไวรัส GDATA มีโมดูลสำรองในสองเวอร์ชัน - การป้องกันทั้งหมดและความปลอดภัยปลายทางสำหรับองค์กร ().

คุณสามารถซื้อการป้องกันแบบครบวงจรของ GDATA ได้

หากคุณพบไฟล์ที่เข้ารหัสในคอมพิวเตอร์ของคุณ:

ปิดเสียงคอมพิวเตอร์ของคุณและติดต่อผู้ให้บริการคอมพิวเตอร์ + การสนับสนุนโปรแกรมป้องกันไวรัส เพื่อเอาใจคุณ เนื้อความของไวรัสยังไม่ปรากฏ และสามารถใช้เพื่อถอดรหัสไฟล์ได้ น่าเสียดาย (ซึ่งมักจะเกิดขึ้น) หลังจากเข้ารหัสข้อมูลแล้ว ไวรัสจะส่งคีย์ส่วนตัวไปยังผู้โจมตีและลบร่องรอยทั้งหมด ตรวจสอบให้แน่ใจว่าไม่สามารถระบุประเภทของการเข้ารหัสที่ใช้และอัลกอริธึมที่ใช้สำหรับ

หากคุณทำแผ่นงานหายไปจากไฟล์ที่ติดไวรัส อย่าลบแผ่นงานนั้น ส่งผลิตภัณฑ์ยอดนิยมของคุณไปยังห้องปฏิบัติการป้องกันไวรัส และอย่าทำร้ายเขาอีก

*การดำเนินการอิสระกับไฟล์ที่เข้ารหัส

คุณสามารถทำอะไรได้บ้าง:

กลับไปที่โปรแกรมป้องกันไวรัส ดูคำแนะนำ และอาจเป็นตัวถอดรหัสสำหรับไวรัสของคุณ

เขียนแจ้งความกับตำรวจ.

ค้นหาข้อมูลเกี่ยวกับผู้แสวงหาผลกำไรรายอื่น ๆ ที่เคยเผชิญกับความชั่วร้ายนี้ในอินเทอร์เน็ต

ตรวจสอบให้แน่ใจว่าได้ถอดรหัสไฟล์โดยการคัดลอกไฟล์ไปยังโฟลเดอร์อื่นก่อน

หากคุณมี Windows 7 หรือ 8 คุณสามารถอัปเดตไฟล์เวอร์ชันล่าสุดได้ (คลิกขวาที่โฟลเดอร์ที่มีไฟล์ต่างๆ) ฉันจะพูดอีกครั้งอย่าลืมคัดลอกก่อน

สิ่งที่หุ่นยนต์ทำไม่ได้:

ติดตั้ง Windows ใหม่

ลบไฟล์ที่เข้ารหัส เปลี่ยนชื่อ และเปลี่ยนนามสกุล ชื่อไฟล์มีความสำคัญมากเมื่อทำการถอดรหัสในอนาคต

*เนื่องจากเทคโนโลยีแอนตี้ไวรัส คุณควรกังวลเรื่องอะไร?

หากลูกค้าของเรารายหนึ่งได้รับ crypto-virus.hardended ซึ่งยังไม่มีอยู่ในฐานข้อมูลแอนตี้ไวรัส พวกเขาจะถูกส่งไปสอบถาม dr.web และ Kaspersky

Dr.web ให้การสนับสนุนทางเทคนิคแก่เรา ลิงค์เกตเวย์เธอปรากฏตัวทันทีและแจ้งข่าวเพื่อประโยชน์ดังกล่าว ยิ่งไปกว่านั้น หลังจากผ่านไปหลายวัน พวกเขาก็พูดตามตรงว่าทำอะไรไม่ได้แล้วยอมแพ้ คำแนะนำในการรายงานเกี่ยวกับสิ่งที่ส่งผ่านหน่วยงานผู้มีอำนาจ

ตัวอย่างเช่น Kaspersky สนับสนุนบอทในตอนแรก จากนั้นบอทก็รายงานว่าปัญหาของฉันคือการติดตั้งโปรแกรมป้องกันไวรัสกับฐานข้อมูลที่เหลือ (ฉันเดาว่าปัญหาอยู่ที่ไฟล์ที่เข้ารหัสหลายร้อยไฟล์) หลังจากช่วงระยะเวลาหนึ่ง สถานะคำขอของฉันเปลี่ยนเป็น "ส่งไปยังห้องปฏิบัติการป้องกันไวรัส" และหากผู้เขียนได้ตรวจสอบอย่างสุภาพเกี่ยวกับส่วนแบ่งของคำขอเป็นเวลาหลายวัน ตัวแทนของ Kaspersky ยืนยันว่ายังไม่มีไวรัส ลบออกจากห้องปฏิบัติการ Emo, molyav, checkamo

ประมาณหนึ่งชั่วโมงต่อมา มีข้อมูลเกี่ยวกับผู้ที่ขอให้ฉันปิดข้อเสนอเพื่อประเมินคุณภาพการบริการ (และหลักฐานเดียวกันทั้งหมดในห้องปฏิบัติการ) “ให้ตายเถอะ!” - ผู้เขียนคิด

ก่อนจะพูด NOD32 เริ่มติดไวรัสนี้ในวันที่ 3 หลังจากที่มันปรากฏตัว

หลักการคือ: คุณเป็นเจ้าของไฟล์ที่เข้ารหัสได้ด้วยตัวเอง ห้องปฏิบัติการของแบรนด์แอนตี้ไวรัสชั้นยอดสามารถช่วยคุณได้ในที่สุดเท่านั้น ไม่ว่าคุณจะมีกุญแจสำคัญสำหรับผลิตภัณฑ์แอนตี้ไวรัสที่เชื่อถือได้หรือไม่และอยู่ที่ไหน ไวรัสเข้ารหัสกำลังแพร่กระจายเนื่องจากอาชญากรเข้ารหัสไฟล์โดยใช้อัลกอริธึมหลายตัวและมากกว่าหนึ่งครั้ง คุณอาจต้องจ่ายเงินสำหรับทุกอย่าง

ตัวเลือกแอนตี้ไวรัสขึ้นอยู่กับคุณ ไม่ต้องกังวลกับมัน

*ต่อหน้าตำรวจ

หากคุณตกเป็นเหยื่อของไวรัสเข้ารหัสลับ และคุณได้รับเคล็ดลับบางอย่าง ดูเหมือนว่าคุณได้เข้ารหัสข้อมูลพิเศษแล้ว คุณสามารถแจ้งตำรวจได้ คำแนะนำจากการสมัครแล้ว є.

*ถ้าไม่มีอะไรช่วย คุณสามารถจ่ายค่าใช้จ่ายได้หรือไม่?

เป็นที่ชัดเจนว่าการไม่มีการใช้งานของโปรแกรมป้องกันไวรัสนั้นคล้ายคลึงกับโปรแกรมเข้ารหัส ซึ่งทำให้อาชญากรจ่ายเงินได้ง่ายขึ้น สำหรับไฟล์ที่มีการชุบแข็ง ผู้เขียนไวรัสจะขอประมาณ 10,000 ไฟล์ ถู.

สำหรับภัยคุกคามอื่น ๆ (gpcode ด้วย) ป้ายราคาอาจมีตั้งแต่ 2,000 รูเบิล โดยส่วนใหญ่ จำนวนเงินดังกล่าวดูเหมือนจะต่ำกว่าค่าธรรมเนียมที่คุณสามารถระบุได้สำหรับความพร้อมใช้งานของข้อมูล และต่ำกว่าจำนวนเงินที่คุณอาจต้องชำระสำหรับการถอดรหัสไฟล์ด้วยตนเอง

โดยสรุป - การป้องกันไวรัสเข้ารหัสที่ดีที่สุดโดยการสำรองข้อมูลสำคัญจากเซิร์ฟเวอร์และเวิร์กสเตชันของไคลเอนต์

วิธีแก้ไข - บอกคุณ สวัสดีมีเมตตา.

Koristuvachs ที่ได้อ่านรายการนี้โปรดอ่าน:

ติดต่อกับ

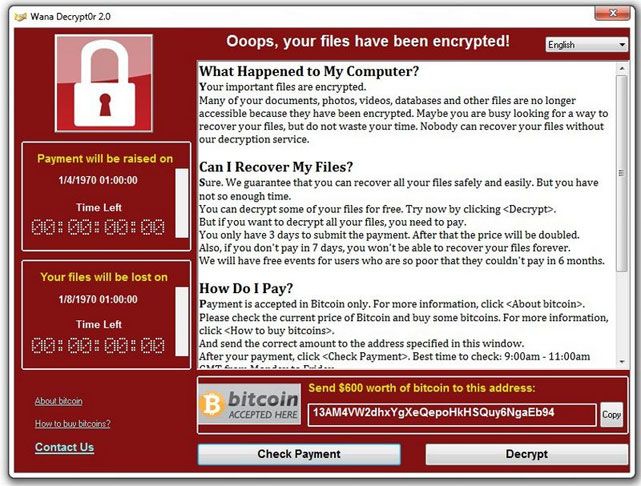

ในตอนเย็นของวันที่ 12 โลกถูกโจมตีครั้งใหญ่โดยไวรัส WannaCry (WannaCryptor) ซึ่งเข้ารหัสข้อมูลทั้งหมดบนพีซีและแล็ปท็อปที่ใช้ระบบปฏิบัติการ Windows

-

คอมพิวเตอร์มากกว่า 200,000 เครื่องติดไวรัสแล้ว!

เป้าหมายหลักของการโจมตีมุ่งเป้าไปที่ภาคธุรกิจ ซึ่งรวมถึงบริษัทโทรคมนาคมในสเปน โปรตุเกส จีน และอังกฤษ

-

แรงระเบิดที่หนักที่สุดตกอยู่ที่เทรดเดอร์และบริษัทรัสเซีย ซึ่งรวมถึง Megafon, RZ และสำหรับข้อมูลที่ไม่ได้รับการยืนยัน คณะกรรมการสอบสวน และกระทรวงกิจการภายใน Oschadbank และกระทรวงสาธารณสุขรายงานการโจมตีระบบของพวกเขาด้วย

สำหรับการถอดรหัสข้อมูล อาชญากรต้องการค่าไถ่ 300 ถึง 600 ดอลลาร์เป็น bitcoins (ประมาณ 17,000-34,000 รูเบิล)

แผนที่การติดเชื้อแบบโต้ตอบ (คลิกบนแผนที่)  วิกโนมีราคาสูง

วิกโนมีราคาสูง

เข้ารหัสไฟล์ในนามสกุลล่าสุด

เข้ารหัสไฟล์ในนามสกุลล่าสุด โดยไม่คำนึงถึงการกำหนดเป้าหมายของการโจมตีของไวรัส ภาคองค์กรลูกค้าหลักยังไม่ได้รับการประกันจากการรุกของ WannaCry และการสูญเสียการเข้าถึงไฟล์ที่อาจเกิดขึ้น

-

คำแนะนำในการปกป้องคอมพิวเตอร์และข้อมูลของคุณจากการติดไวรัสประเภทใหม่:

1. ทำการติดตั้งให้เสร็จสมบูรณ์โดยใช้ Kaspersky System Watcher ซึ่งมีฟังก์ชันในตัวเพื่อกู้คืนการเปลี่ยนแปลงที่เผยแพร่จากตัวเข้ารหัส ซึ่งสามารถเลี่ยงการป้องกันได้

2. ผู้ใช้แอนตี้ไวรัสจาก Kaspersky Lab ควรตรวจสอบว่าฟังก์ชั่นการตรวจสอบระบบเปิดใช้งานอยู่

3. ผู้ใช้แอนตี้ไวรัสใน ESET NOD32 สำหรับ Windows 10 ได้รับฟังก์ชันการตรวจสอบการอัปเดตระบบปฏิบัติการใหม่ที่มีอยู่ หากคุณหยิบมันขึ้นมาจากระยะไกลและเปิดเครื่องอยู่ แสดงว่าทุกสิ่งที่คุณต้องการนั้นเป็นของใหม่ วินโดวส์อัพเดตจะถูกติดตั้งและระบบของคุณจะได้รับการปกป้องอย่างสมบูรณ์จากไวรัส WannaCryptor และการโจมตีอื่นที่คล้ายคลึงกัน

4. นอกจากนี้ ผลิตภัณฑ์ ESET NOD32 ยังมีฟังก์ชันในโปรแกรมที่ตรวจจับภัยคุกคามที่ไม่รู้จัก วิธีการนี้รากฐานสำหรับการใช้เทคโนโลยีพฤติกรรมและการศึกษาสำนึก

หากไวรัสมีพฤติกรรมเหมือนไวรัส ก็มีแนวโน้มว่าเป็นไวรัสมากขึ้น

เทคโนโลยีของระบบรักษาความปลอดภัย ESET LiveGrid เวอร์ชัน 12 สามารถป้องกันการโจมตีไวรัสนี้ได้สำเร็จและทั้งหมดนี้ทำได้ก่อนที่จะอัปเดตฐานข้อมูลลายเซ็นด้วยซ้ำ

5. เทคโนโลยี ESET ปกป้องแม้กระทั่งอุปกรณ์ที่ใช้ Windows XP, Windows 8 และล่าสุด วินโดวส์เซิร์ฟเวอร์ 2003 (เราขอแนะนำให้คุณใช้การกู้คืนข้อมูลจากระบบเก่าเหล่านี้-

เนื่องจากภัยคุกคามต่อระบบปฏิบัติการในระดับสูง Microsoft จึงตัดสินใจเผยแพร่การอัปเดต ดึงดูดพวกเขา 6. เพื่อลดภัยคุกคามต่อความเสียหายต่อพีซีของคุณให้เหลือน้อยที่สุด จำเป็นต้องอัปเดตของคุณเวอร์ชันของ Windows

10: เริ่มต้น - การตั้งค่า - การอัปเดตและความปลอดภัย - ตรวจสอบว่ามีการอัปเดตหรือไม่ (ในกรณีอื่นๆ: เริ่ม - โปรแกรมทั้งหมด - Windows Update - ค้นหาการอัปเดต - ดาวน์โหลดและติดตั้ง) 7. ติดตั้งแพตช์อย่างเป็นทางการ (MS17-010) จาก Microsoft ซึ่งแก้ไขเซิร์ฟเวอร์ SMB ที่ไวรัสสามารถเจาะทะลุได้เซิร์ฟเวอร์นี้

กิจกรรมในการโจมตีครั้งนี้

8. ตรวจสอบให้แน่ใจว่าเครื่องมือความปลอดภัยที่เกี่ยวข้องทั้งหมดทำงานและทำงานบนคอมพิวเตอร์ของคุณ 9. ตรวจสอบไวรัสของระบบทั้งหมดของคุณ กรณีเปลือยเปล่าโจมตีซุกซนภายใต้ชื่อ MEM: Trojan.Win64.EquationDrug.gen

ให้รีสตาร์ทระบบ

ฉันขอแนะนำให้คุณตรวจสอบอีกครั้งเพื่อให้แน่ใจว่าได้ติดตั้งแพตช์ MS17-010 แล้ว ปัจจุบันเป็นตัวแทนของ Kaspersky Lab, ESET NOD32 และอื่นๆผลิตภัณฑ์ป้องกันไวรัส

กำลังทำงานอย่างแข็งขันในการเขียนโปรแกรมเพื่อถอดรหัสไฟล์ ซึ่งจะช่วยให้แฮกเกอร์ของพีซีที่ติดไวรัสปรับปรุงการเข้าถึงไฟล์ได้ ผู้ใช้ Windows 10 เกิดอะไรขึ้นกับระบบได้รับการปกป้องจากไวรัส ดังนั้นการแจ้งเตือนทั้งหมดสำหรับประเภทนี้จะได้รับการแจ้งเตือนโดยอัตโนมัติ

พวกที่ยืนขึ้นก็กำลังประชดอยู่ วินโดวส์อัพเดต, Zakhist ได้รับการอัปเดตในปี 2560

สำหรับผู้ใช้ผลิตภัณฑ์ป้องกันไวรัสอื่นๆ ทั้งหมด ขอแนะนำให้อัปเดตอยู่เสมอ

สถานที่แรกในการแข่งขันเมล็ดพันธุ์คือ Anton Sevostyanov ซึ่งเป็นผู้ช่วยปัจจุบันในการปกป้องเครื่องเข้ารหัส Anton ทำงานเป็นผู้ดูแลระบบและเริ่มทำงานเป็นนักพัฒนา เทคโนโลยีสารสนเทศ-

สามารถดูบทเรียนวิดีโอเพิ่มเติมได้จากเว็บไซต์ของเขา วันนี้ ได้กลายเป็นเครื่องมือยอดนิยมสำหรับอาชญากรไซเบอร์ อาชญากรจะช่วยรีดไถเงินจากบริษัทต่างๆ และ koristuvachs สุดขีด- สำหรับการปลดบล็อคไฟล์พิเศษ ลูกค้าสามารถจ่ายเงินคาร์โบแวนท์ได้นับหมื่น และ

ธุรกิจวลาสนิกิ

- ล้าน (เช่น หากฐานข้อมูล 1C ถูกบล็อก)

ฉันจะสอนคุณหลายวิธีในการปกป้องข้อมูลของคุณจากผู้เข้ารหัสซึ่งจะช่วยรักษาข้อมูลของคุณให้ปลอดภัยที่สุดเท่าที่จะเป็นไปได้กับลูกค้าของฉัน การป้องกันไวรัสในบรรดาคุณสมบัติการป้องกันทั้งหมด สิ่งที่สำคัญที่สุดคือโปรแกรมป้องกันไวรัส (ฉันใช้ ESET NOD32) ฐานข้อมูลไวรัสจะได้รับการอัปเดตโดยอัตโนมัติหลายครั้งต่อวันโดยไม่ต้องมีส่วนร่วมของผู้ใช้ แต่ติดตามความเกี่ยวข้องของโปรแกรมเอง นอกเหนือจากการอัปเดตฐานข้อมูลต่อต้านไวรัสแล้ว ผู้ค้าปลีกยังเพิ่มผลิตภัณฑ์ของตนลงในผลิตภัณฑ์ของตนเป็นประจำ

ความต้องการรายวัน การป้องกันไวรัสหนึ่งในคุณสมบัติเหล่านี้ก็คือ บริการแย่มาก ESET LiveGrid® ซึ่งสามารถบล็อกไวรัสก่อนที่จะเข้าสู่ฐานข้อมูลต่อต้านไวรัส ระบบ ESET "ทันที" วิเคราะห์ข้อมูลเกี่ยวกับ

โปรแกรมที่น่าสงสัย มันหมายถึงชื่อเสียงของเธอ หากสงสัยว่ามีไวรัส กระบวนการทั้งหมดของโปรแกรมจะถูกบล็อกตรวจสอบเพื่อดูว่าคุณสมบัติ ESET LiveGrid® ถูกเปิดใช้งานดังต่อไปนี้: ESET NOD32 -

การปรับเปลี่ยนเพิ่มเติม - บริการโปรแกรม - ESET LiveGrid® - เปิดใช้งานระบบชื่อเสียง ESET LiveGrid®คุณสามารถประเมินประสิทธิภาพของ ESET LiveGrid® บนเว็บไซต์ที่ออกแบบมาเพื่อทดสอบผลิตภัณฑ์ป้องกันไวรัสใดๆ มาดูการตรวจสอบคุณลักษณะด้านความปลอดภัย - ตรวจสอบการตั้งค่าคุณลักษณะสำหรับโซลูชันเดสก์ท็อป คอมพิวเตอร์ส่วนบุคคล) หรือการตั้งค่าคุณสมบัติ ตรวจสอบโซลูชันที่ใช้ Android - ทดสอบว่าการป้องกันระบบคลาวด์ของคุณเปิดใช้งานอยู่หรือไม่

ซาคิสต์ที่มืดมน

ผู้ทำความชั่วมักจะต่อสู้ด้วยความไม่พอใจ ซอฟต์แวร์รักษาความปลอดภัยฉันมีความหวังสำหรับผู้ที่ยังไม่ได้สร้าง ส่วนที่เหลือของการอัปเดต- เรามีความกังวลเกี่ยวกับการดำเนินการทันทีระบบวินโดวส์ ดังนั้นโปรดตรวจสอบและเปิดใช้งานหากจำเป็นการปรับปรุงอัตโนมัติ

ระบบปฏิบัติการ (เริ่ม – แผงควบคุม – Windows Update Center – ปรับการตั้งค่า – เลือกวิธีการติดตั้งการอัพเดต)

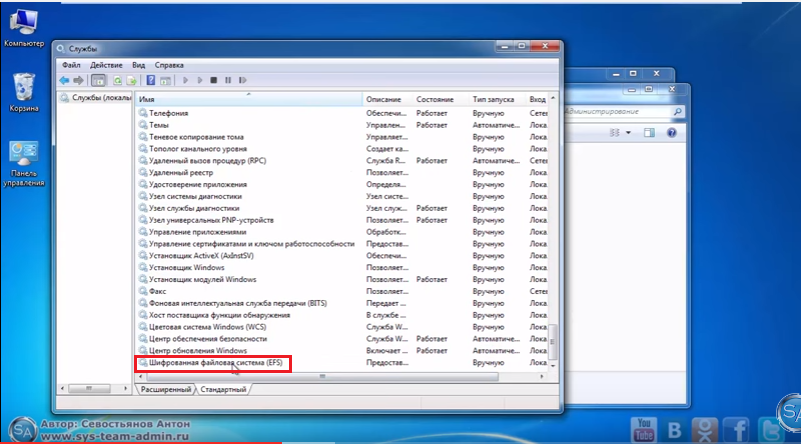

บริการเข้ารหัส Vimknennya Windows มีบริการเข้ารหัสข้อมูลพิเศษ หากคุณไม่ได้ใช้เป็นประจำ ควรเปิดใช้งานจะดีกว่า - การแก้ไขตัวเข้ารหัสบางอย่างสามารถใช้ฟังก์ชันนี้เพื่อวัตถุประสงค์ของตนเองได้ หากต้องการเปิดใช้งานบริการเข้ารหัส คุณต้องตรวจสอบสิ่งต่อไปนี้: เริ่ม - แผงควบคุม - การดูแลระบบ - บริการ - เข้ารหัสระบบไฟล์

(EFS) และรีสตาร์ทระบบ

เพื่อให้แน่ใจว่าคุณได้ตั้งค่าการเข้ารหัสเพื่อปกป้องไฟล์หรือโฟลเดอร์ใดๆ ให้ยกเลิกการเลือกช่องทำเครื่องหมายที่เหมาะสม (RMB - ผู้มีอำนาจ - คุณสมบัติ - ข้อมูลเพิ่มเติม - เข้ารหัสแทนเพื่อปกป้องข้อมูล) มิฉะนั้น เมื่อคุณเปิดบริการเข้ารหัส คุณจะไม่สามารถปฏิเสธการเข้าถึงไฟล์เหล่านี้ได้ การค้นหาว่าไฟล์ใดถูกเข้ารหัสนั้นง่ายมาก - ไฟล์เหล่านั้นจะปรากฏเป็นสีเขียว

โปรแกรม Obmezhene vikoristannya เพื่อเพิ่มความปลอดภัย คุณสามารถบล็อกการเปิดตัวโปรแกรมใด ๆ ที่ไม่ตรงตามข้อกำหนดที่ระบุได้ ในการเตรียมการจะมีการปรับเปลี่ยนดังกล่าวสำหรับเท่านั้นโฟลเดอร์วินโดวส์

ไฟล์โปรแกรมนั้นๆ Nalashtuvati ท้องถิ่นนโยบายกลุ่ม

คุณสามารถทำได้: Vikonati - gpedit - การกำหนดค่าคอมพิวเตอร์ - การกำหนดค่า Windows - การตั้งค่าความปลอดภัย - นโยบายโปรแกรมท้องถิ่น - RMB - สร้างนโยบายโปรแกรมท้องถิ่น มาสร้างกฎที่ป้องกันไม่ให้เปิดโปรแกรมโดยมีข้อจำกัดใด ๆ (กฎเพิ่มเติม

- RMB - สร้างกฎสำหรับวิธีการ - วิธี: *, tobto เป็นทางนั้น - Riven bezpeki: Fenced)

หน้าต่าง "ประเภทไฟล์ที่กำหนด" จะแสดงส่วนขยายที่จะถูกบล็อกเมื่อคุณพยายามเปิด โปรดเพิ่ม extension.js ที่นี่ - สคริปต์ java และ function.ink เพื่อให้คุณสามารถเรียกใช้โปรแกรมโดยใช้ทางลัดเพิ่มเติม บนไม่ได้ปรับให้มีประสิทธิภาพ คุณสามารถร้องเพลงได้ชั่วโมงร้องเพลง

,เอลเป็นผลจากการแสดงอันไพเราะ

ไม่แนะนำให้ใช้บัญชีผู้ดูแลบัญชีสำหรับผู้ที่มีความเจริญรุ่งเรืองอยู่แล้ว การแลกเปลี่ยนสิทธิ์ของบัญชีคลาวด์ช่วยให้คุณลดอันตรายในกรณีที่เกิดการติดไวรัสอย่างกะทันหัน (เปิดใช้งานบัญชีผู้ดูแลระบบ - ตั้งรหัสผ่าน - เพิ่มสิทธิ์ผู้ดูแลระบบให้กับผู้จัดการบัญชีปัจจุบัน - เพิ่มในกลุ่มผู้จัดการบัญชี)

ในการดำเนินการด้วยสิทธิ์ผู้ดูแลระบบใน Windows ได้มีการแนะนำเครื่องมือพิเศษ - "การควบคุมบัญชีคลาวด์" ซึ่งจะต้องใช้รหัสผ่านในการเข้าสู่ระบบและการดำเนินการอื่น ๆ คุณสามารถตรวจสอบการตั้งค่าได้ที่นี่: เริ่ม - แผงควบคุม - บันทึกบนคลาวด์ koristuvachiv - การเปลี่ยนพารามิเตอร์ในการควบคุมบันทึกบนคลาวด์ - สำหรับคำแนะนำ - โปรดทราบเฉพาะเมื่อคุณพยายามทำการเปลี่ยนแปลงกับคอมพิวเตอร์

จุดตรวจสอบการอัปเดตระบบ

ไวรัสบางตัวยังคงสามารถฆ่าทุกสิ่งได้ ในกรณีนี้ คุณอาจสามารถเข้าสู่ระยะเริ่มต้นของระบบได้ คุณสามารถตั้งค่าการสร้างจุดควบคุมอัตโนมัติได้ดังนี้: คอมพิวเตอร์ของฉัน – RMB – พลังงาน – การป้องกันระบบ – พารามิเตอร์การป้องกัน

หลังจากทำความสะอาดชั่วโมงการติดตั้งระบบปฏิบัติการแล้วจะป้องกันริ้วรอยเท่านั้น ดิสก์ระบบอย่างไรก็ตาม เครื่องมือเข้ารหัสจะต้องได้รับการเข้ารหัสแทนส่วนทั้งหมดบนพีซีของคุณ หากต้องการอัพเดตไฟล์ ด้วยวิธีมาตรฐานหรือใช้โปรแกรม Shadow Explorer เพื่อเปิดการป้องกันสำหรับดิสก์ทั้งหมด จุดตรวจสอบใช้หน่วยความจำมาก ดังนั้นจึงสามารถทำลายข้อมูลของคุณได้หากติดไวรัส

สำเนาสำรอง

ฉันขอแนะนำอย่างยิ่งให้คุณเข้าถึงข้อมูลสำคัญนี้เป็นประจำ วิธีการนี้ไม่เพียงแต่ช่วยป้องกันไวรัสเท่านั้น แต่ยังช่วยประกันทางออกในที่สุดอีกด้วย ฮาร์ดไดรฟ์ฉันสบายดี.

สิ่งสำคัญคือต้องทำสำเนาข้อมูลและบันทึกไว้เพื่อใช้ในอนาคตหรือในกรณีฉุกเฉิน

ฉันมั่นใจว่าความเมตตานี้จะเป็นประโยชน์ต่อคุณและจะช่วยให้คุณขโมยข้อมูลพิเศษ (และเพนนี!) จากผู้กระทำความผิด

เซโวสเตียนอฟ แอนตัน

วันที่ตีพิมพ์: 03/06/2016 ในช่วงเวลาที่เหลือ เครื่องมือเข้ารหัสได้กลายเป็นไวรัส “ป๊อป” ไวรัสนี้จะเข้ารหัสไฟล์ทั้งหมดของคุณและแยกค่าไถ่สำหรับพวกมัน ความงามทั้งหมดของไวรัสอยู่ที่ความเรียบง่ายรหัสที่ดี

ไม่ถูกโปรแกรมป้องกันไวรัสไหม้เกรียม และไฟล์ที่เข้ารหัสไม่สามารถถอดรหัสได้ในทางปฏิบัติ อย่างไรก็ตาม ไม่ว่าไวรัสใดๆ ก็ตาม คุณสามารถป้องกันตัวเองจากการติดไวรัสกับคนเลวเช่นนี้ได้

เขาทำงานยังไงบ้าง?

ฉันเข้าใจว่ามันน่าเบื่อ แต่คุณไม่สามารถทำได้หากไม่มีความรู้ทางทฤษฎี :) ไวรัสมาตรฐานที่เข้ารหัสข้อมูลของคุณเป็นไปตามแผนการที่ไม่เหมาะสม คุณจะเลือกไฟล์ที่น่าสงสัยโดย-

ทำลายกฎการป้องกันตัวเองของข้อมูลทั้งหมด คุณเปิดไฟล์นี้ ไวรัสโจมตีเซิร์ฟเวอร์ของผู้โจมตี มีการสร้างคีย์เฉพาะซึ่งไฟล์ทั้งหมดบนคอมพิวเตอร์ของคุณจะถูกเข้ารหัส คีย์จะถูกส่งไปยังเซิร์ฟเวอร์และบันทึกไว้ที่นั่น

ไวรัสจะแสดงให้คุณเห็นในที่สุด (หรือเปลี่ยนเดสก์ท็อป) จากไวรัสก่อนหน้าและในทางที่เป็นไปได้ สำหรับการถอดรหัสไฟล์ คุณจะถูกเรียกเก็บเงินจำนวนเล็กน้อยเป็น bitcoins (สกุลเงินดิจิทัลที่ใช้กันอย่างแพร่หลายบนอินเทอร์เน็ต) ซึ่งไฟล์ที่เข้ารหัสไม่สามารถเปิด บันทึก หรือแก้ไขได้ และแฟรกเมนต์ได้รับการเข้ารหัสอย่างแน่นหนาด้วยอัลกอริธึมที่แข็งแกร่ง

ซึ่งมีความแตกต่างของเพลง ผู้เข้ารหัสบางรายพร้อมที่จะทิ้งกุญแจ และแม้ว่าคุณจะจ่ายค่าไถ่ คุณจะยังคงไม่สามารถถอดรหัสรูปภาพ วิดีโอ และไฟล์อื่น ๆ ของคุณได้

ตัวเข้ารหัสส่วนใหญ่จะเริ่มทำงานหลังจากที่ลบคำตอบออกจากเซิร์ฟเวอร์ของผู้โจมตีแล้ว และมีโอกาสเพียงเล็กน้อยที่หากคุณบุกรุกอินเทอร์เน็ต คุณจะขัดขวางการทำงานของไวรัส (ไม่เช่นนั้นจะเป็นไปไม่ได้เลยที่จะย้อนกลับ)

และเครื่องมือเข้ารหัสที่คดเคี้ยวซึ่งบันทึกคีย์ไว้ในคอมพิวเตอร์ของเหยื่อหรือใช้คีย์เดียวสำหรับทุกคน ในการถอดรหัสข้อความประเภทดังกล่าว มียูทิลิตี้และบริการพิเศษจากบริษัทป้องกันไวรัส

วิธีป้องกันตัวเองจากการเข้ารหัส

1) ติดตั้งโปรแกรมป้องกันไวรัส หากคุณยังไม่ได้ติดตั้งโปรแกรมป้องกันไวรัส คุณจะต้องติดตั้งโปรแกรมดังกล่าว นาวิทย์โปรแกรมป้องกันไวรัสที่ไม่มีค่าใช้จ่าย

เช่น Avast หรือ Avira พวกเขาจะฆ่าคุณในกรณี 80%

แฟรกเมนต์ของโค้ดเอาต์พุตของตัวเข้ารหัสที่ได้รับความนิยมสูงสุดเป็นที่รู้จักมานานแล้วในห้องปฏิบัติการป้องกันไวรัส ดังนั้นจึงสามารถระบุและบล็อกโรบ็อตของพวกเขาได้ 2) วิโคริสต์ฉันจะเก็บเวอร์ชันไว้

เบราว์เซอร์

ไวรัสมักจะวางไข่ในเบราว์เซอร์ของคุณเพื่อทำให้คอมพิวเตอร์ของคุณติดไวรัส ดังนั้นจึงเป็นเรื่องสำคัญที่จะต้องค่อยๆ อัปเดตเบราว์เซอร์ของคุณ และแก้ไขปัญหาร้ายแรงและปัญหาซีโร่เดย์ในเบราว์เซอร์ด้วย แน่นอนว่าการอัปเดตจะมีให้เฉพาะเบราว์เซอร์ยอดนิยมเท่านั้น และ vikoristan ของเบราว์เซอร์ที่แปลกใหม่ (เช่น Arora หรือ God forbid, TheWorld) จะทำให้คุณมีปฏิกิริยาตอบโต้อย่างรุนแรง 3) อย่าวิ่ง

ไฟล์ที่น่าสงสัย

ใน 90% ของกรณี ข้อความเข้ารหัสจะถูกส่งไปยังเหยื่อในรูปแบบอีเมลขยะ ดังนั้นอย่าเปิดแผ่นงานกับผู้รับที่ไม่รู้จักหรือมีเจตนาที่น่าสงสัย ให้นักเข้ารหัสท่องอินเทอร์เน็ตในรูปแบบของ pseudo-pdf Tobto.pdf.exe โดยธรรมชาติแล้วสิ่งที่เหลืออยู่ exe หมายถึงไฟล์ที่มีไวรัส เพียงเปิดใช้งานแล้วคุณจะลืมรูปถ่ายราคาแพงจากใบอนุญาตและเอกสารการทำงานของคุณได้เลย

4) ริซิคองค์กร คุณทำงานเป็นอย่างไรบ้างถ้าอย่างนั้นก็ระวังด้วย คุณอาจตกเป็นเหยื่อของการโจมตีแบบกำหนดเป้าหมาย ในสถานการณ์เช่นนี้ อาชญากรจะอธิบายข้อมูลสำคัญทั้งหมดเกี่ยวกับบริษัทและสายลับของบริษัทในภายหลัง เป็นผลให้คนร้ายทำการโจมตีโดยปลอมตัว ตัวอย่างเช่น คุณสามารถปฏิเสธสายจากอีเมลของบริษัท (เราจะหลอกลวงคุณในภายหลัง) ซึ่งดูเหมือนเป็นการติดต่อหลัก เพื่อไม่ให้คุณติดไวรัสด้วยการเข้ารหัส

ดังนั้นควรระมัดระวัง อัปเดตโปรแกรมป้องกันไวรัสและเบราว์เซอร์ของคุณเป็นประจำ นอกจากนี้อย่าเรียกใช้ไฟล์ที่มีนามสกุลที่น่าสงสัย

5) บันทึกข้อมูลสำคัญ (สำรองข้อมูล) เป็นประจำ

ต้องสำรองไฟล์สำคัญทั้งหมด สิ่งนี้จะปกป้องคุณไม่เพียงแต่ผ่านการเข้ารหัสเท่านั้น แต่ยังรวมถึงเหตุสุดวิสัยที่ง่ายที่สุดด้วย (ไฟฟ้าดับ แล็ปท็อปเสีย) โรบิติ สำเนาสำรองเป็นไปได้ในรูปแบบต่างๆ คุณสามารถบันทึกข้อมูลสำคัญทั้งหมดลงในแฟลชไดรฟ์ USB คุณสามารถบันทึกทุกสิ่งในที่มืดหรือบนพื้นที่จัดเก็บไฟล์ยอดนิยม (Dropbox ฯลฯ) คุณยังสามารถป้องกันไฟล์เก็บถาวรด้วยรหัสผ่านและส่งถึงตัวคุณเองทางอีเมล

อะไรที่ไม่ใช่ varto robiti

1) กลับไปที่คอมพิวเตอร์ของคุณ

คุณอาจติดไวรัสและสูญเสียการเข้าถึงไฟล์ของคุณ เอลไม่น่าจะอยู่บนตึกนี้ สิ่งสำคัญคือต้องเข้าใจว่าอัลกอริธึมการเข้ารหัสได้รับการออกแบบในลักษณะที่ไม่สามารถถอดรหัสได้หากไม่มีคีย์ ทอมไป” ฉันจะช่วยคอมพิวเตอร์การโยนเงินลงท่อระบายน้ำก็เหมือนกัน

2) พึ่งพาโปรแกรมป้องกันไวรัส

นักต้มตุ๋นใช้ประโยชน์จากแผนการที่ซับซ้อน และแอนติไวรัสไม่เคยพลาดที่จะตรวจจับไวรัสเข้ารหัส สิ่งนี้เกี่ยวข้องกับข้อเท็จจริงที่ว่าในทางเทคนิคแล้วตัวเข้ารหัสไม่มีไวรัส ตรวจไม่พบอันตรายใด ๆ ในพฤติกรรมของมัน และเครื่องวิเคราะห์แอนตี้ไวรัสแบบฮิวริสติกตรวจไม่พบไวรัสดังกล่าว

3) เป็นระบบปฏิบัติการที่ใช้ Linux ดั้งเดิม

คุณมักจะรู้สึกว่าไม่มีไวรัสบน Linux และระบบมีความปลอดภัยและไม่มีการรั่วไหล เฉพาะลีนุกซ์รุ่นลินุกซ์เท่านั้นที่ไม่ป้องกันไวรัส แต่เพียงไม่อนุญาตให้คุณ "ยิงตัวเองตาย" นั่นคือ อย่าให้สิทธิ์การเข้าถึงแก่ผู้ใช้จนกว่าไฟล์ระบบจะมีการเปลี่ยนแปลงและปรับเปลี่ยน ดังนั้นตัวเข้ารหัสภายใต้ Linux จึงสามารถเปิดใช้งานได้โดยการสุ่มเท่านั้น เนื่องจากพวกมันปฏิเสธการเข้าถึงรูท ฉันแน่ใจว่าไม่จำเป็นต้องบอกผู้ใช้ Linux ว่าการรันโปรแกรมที่น่าสงสัยจากรูทนั้นโง่มาก :)

วิสนอฟกี

เห็นได้ชัดว่าในการแพร่ระบาดของการเข้ารหัสในปัจจุบัน มีการสนับสนุนวิธีการป้องกันและควบคุมแบบเก่าที่ดีเช่นเดียวกัน ไม่จำเป็นต้องมีความรู้พิเศษ, ไม่จำเป็น โปรแกรมพิเศษ- สำหรับหุ่นยนต์ที่ปลอดภัย

ส่วนที่เหลือสำหรับส่วน “คอมพิวเตอร์และอินเทอร์เน็ต”: