Zahistは新しい暗号化装置を使用しました。 PCをブロックするWannaCryランサムウェアウイルス! 感染から身を守る方法

現代のテクノロジーハッカーが最も強力なcoristuvachのshahraystvoの方法を永続的に完全に利用できるようにします。 原則として、これらの目的のために、コンピュータに侵入するウイルスのないソフトウェアプログラムがあります。 暗号化ウイルスは特に安全ではありません。 脅威は、ウイルスがファイルを暗号化してすばやく拡散することもできるという事実にあります(ドキュメントを開く方法はありません)。 また、それが簡単な場合は、データの解読がより複雑になります。

コンピューター上のファイルを暗号化することによるウイルスの堅牢性

ランサムウェアの攻撃を知ることは、より難しいアンチウイルスソフトウェアを必要とするnavit koristuvachiに保険をかけずに、やせっぽちになる可能性があります。 ウイルス対策の力を受けていない可能性のある別のコードで表されるファイルを暗号化するトロイの木馬。 ハッカーは、情報の必要な保護をだましていないかのように、同様の方法で大企業を攻撃するのに十分賢いです。 後で、暗号化オンラインプログラムに署名したので、多くのエントリに慣れる必要があります。

感染の頭の兆候 十分な仕事コンピューターとドキュメントの名前を変更します(デスクトップでマークを付けることができます)。

- コンピューターを再起動して、暗号化を復元します。 通知時間内に、不明なプログラムの起動を確認しないでください。

- ランサムウェア攻撃を認識していないかのように、アンチウイルスを実行します。

- 現在のケースの情報を確認し、シャドウコピーを支援します。 それらを知るには、暗号化されたドキュメントの「力」を開きます。 この方法は、ポータルにある情報に関するVault拡張の暗号化されたデータから機能します。

- 残りのバージョンのユーティリティをダウンロードして、暗号化ウイルスと戦ってください。 KasperskyLabの最も効率的なプロモーション。

2016年の暗号化ウイルス:適用

あらゆる種類のウイルス攻撃と戦うときは、コードが頻繁に変更され、新しいウイルス対策攻撃で補足されることを理解することが重要です。 もちろん、小売業者がデータベースを更新するまで、プログラムがzakhistになるまで1時間かかります。 残りの時間は、最も安全な暗号化ウイルスを選択しました。

Ishtarランサムウェア

イシュタルは暗号であり、koristuvachからお金を稼ぎます。 2016年秋に注目されるウイルスで、ロシアやその他の国の多数のコンピューターに感染します。 追加の電子メールを展開します-rozsilki、この方法でドキュメント(インストーラー、ドキュメントなど)の添付ファイルに移動します。 Ishtar暗号スイートに感染すると、名前に接頭辞「ISHTAR」が付けられます。 テストドキュメントは、パスワードの取り消しを探すために割り当てられたプロセスで作成されています。 悪意のある人々は、新しいものに3,000〜15,000ルーブルを請求します。

イシュタルウイルスは、今日デコーダーを持っていない人にとっては安全ではありません。これは、bicoristuvachiを助けました。 ウイルス対策ソフトウェアの作成に関与する企業は、コード全体を復号化するのに1時間かかります。 ニーニはあまり孤立しない可能性があります 重要な情報(特に重要であるだけでなく)鼻の端で、ユーティリティの出力をチェックし、ドキュメントを解読します。 オペレーティングシステムを再インストールすることをお勧めします。

ニュートリノ

ニュートリノ暗号スイートは、2015年にMerezhіのオープンスペースに登場しました。 攻撃の原理の背後には、同様のカテゴリの他のウイルスが似ています。 「Neitrino」または「Neutrino」を追加して、フォルダとファイルの名前を変更します。 ウイルスを解読することは重要です-ウイルス対策会社のすべての代表者から遠く離れて、折り畳みコードに依存してそれを引き受けます。 Deyakіkoristuvachіはシャドウコピーを復元するのに役立ちます。 これを行うには、マウスを右クリックしてドキュメントを暗号化し、[電源]に移動し、[バージョンの転送]タブに移動して、[確認]をクリックします。 どんどん速く行かないようにしましょう 費用のかからないユーティリティカスペルスキーラボから。

ウォレットまたは.wallet。

ウォレットランサムウェアウイルスは2016年に出現しました。 感染の過程で、データの名前を「Im'ya」に変更します。 財布」など。 ほとんどのウイルス暗号化ツールと同様に、悪意のある攻撃者のように、電子シートの添付ファイルを介してシステムにドラッグします。 最近、アンチウイルスプログラムはヨガにフラグを立てていません。 暗号化した後、Shakhrayがメッセージを送信するドキュメントを作成します。 この時間では、ウイルス対策ソフトウェアの開発者は、暗号化ウイルスのコードの復号化に取り組んでいます [メール保護] Koristuvacham、yakiは攻撃を認識しましたが、チェックが残っていません。 重要なデータとして、それらを保存することをお勧めします 古い買いだめシステムをクリアします。

エニグマ

Enigma暗号化ウイルスは、たとえば2016年4月に、ロシアのcoristuvachivsのコンピューターに感染し始めました。 AES-RSA暗号化モデルは、今日、ウイルスの魔法使いの大多数によって使用されているため、勝利を収めています。 ウイルスは追加のスクリプトを求めてコンピューターに侵入し、疑わしい電子シートからファイルを開くkoristuvachを起動します。 エニグマ暗号スイートと戦うための普遍的なツールはありません。 Koristuvachiは、ウイルス対策のライセンスをお持ちの場合は、小売業者の公式Webサイトでサポートを求めることができます。 また、小さな「外観」が見つかりました-WindowsUAC。 ウイルスに感染しているように、ウィンドウに短い「Hi」が印刷されている場合は、いつでも情報を追加のダークコピーと引き換えることができます。

花崗岩

新しい暗号化ウイルスGranitは、2016年の秋にMerezhに出現しました。 感染は次のシナリオに従います。coristuvachがインストーラーを起動します。インストーラーは、接続されているストレージデバイスだけでなく、PC上のすべてのデータに感染して暗号化します。 ウイルスと戦うのは難しいです。 リモートアクセスには、特別なKasperskyユーティリティを使用できますが、コードを復号化することはまだできません。 おそらく、以前のバージョンのデータを覚えておくのに役立ちます。 Okrim tsgogo、decipherはスペシャリストになることができ、それは素晴らしいドスヴィッドかもしれませんが、サービスは高価です。

タイソン

少し前まで。 Єエンコーダーno_more_ransomにすでに知られている拡張機能。これについては、当社のWebサイトで確認できます。 電子メールからパソコンに費やす。 攻撃は多くの企業のPCによって認識されました。 ウイルスを作成します テキストドキュメントロックを解除するための指示とともに、償還を支払うように指示します。 Tyson暗号化装置が最近登場したため、ロックを解除するためのキーはまだありません。 情報を取得する唯一の方法は、回転することです フロントバージョン、悪臭がウイルスをウイルスとして認識しなかったためです。 明らかに、ペニーを悪行者の罰に移す危険を冒すことは可能ですが、パスワードを奪うという保証はありません。

胞子

2017年の穂軸で、低いkoristuvachіvは新しいSpora暗号の犠牲者になりました。 働くワインの原則の背後では、彼らは彼らの兄弟を本当に気にしませんが、あなたはプロのバイコンを自慢することができます:パスワードを削除するための指示はより短く、ウェブサイトはよりきれいに見えます。 Spora暗号化ウイルスはmovCで作成され、RSAとAESを使用して被害者のデータを暗号化しました。 攻撃は、原則として、会計プログラム1Cが積極的に悪用されているコンピューターによって認識されました。 ウイルス、.pdf形式の単純なラフンカの視線の下にあるhovayuchisは、企業の開業医を怖がらせてヨガを開始します。 Likuvannyaはまだ見つかりませんでした。

1C.Drop.1

この1Cの暗号化ウイルスは、2016年の春に出現し、多くの会計作業を破壊しました。 これは、1Cソフトウェアがテストされるコンピューター用に特別に開発されました。 電子シートのヘルプファイルをPCに使用し、マスターにプログラムの更新を教えます。 押さずにヤクボタンkoristuvach、ウイルスはまだ暗号化されたファイルです。 復号化のためのツールの上に、fahivtsi「Dr.Web」が取り組んでいますが、これまでのところ解決策は見つかりませんでした。 これは、さまざまな変更で使用できる折りたたみ可能なコードによるものです。 1C.Drop.1の助けを借りて、重要なドキュメントの多くの破損や定期的なアーカイブがなくなりました。

da_vinci_code

名前が不明な新しい暗号。 このウイルスは2016年の春に出現しました。 Vіdpoperednіvvіdrіznyаєєєєєsrednejsyaコードとstіykimモードの暗号化。 da_vinci_codeは、勝利した補遺のコンピューターに感染します(原則として、次のように追加されます) 電子シート)、koristuvachが独自に起動します。 暗号化「davinci」(da vinciコード) 自動スタート Windowsに注目してください。 皮膚の被害者のコンピューターには一意のIDが与えられます(パスワードの取得に役立ちます)。 データを解読することは事実上不可能です。 悪意のある人にペニーを支払うことはできますが、パスワードの回復を保証する人は誰もいません。

[メール保護] / [メール保護]

2016年に暗号化ウイルスを伴うことが多かった2つの電子メールアドレス。 悪臭自体は、犠牲者と悪行者の間のリンクとして機能します。 自分自身にアドレスを追加しました さまざまなタイプウイルス:da_vinci_code、no_more_ransomも。 この地域に電話をかけたり、ペニーにシャーライに言ったりすることはお勧めしません。 パスワードなしのKoristuvachіzdebіlshoyzalishayutsya。 このランクでは、悪行者の暗号が機能し、収入をもたらしていることを示しています。

不良になる

2015年の岩の穂軸に登場しますが、川を越えて活発に拡大しています。 感染の原理は他の暗号化装置と同じです。電子シートからのファイルのインストール、データの暗号化です。 Zvichaynyアンチウイルスは、鳴り響き、ブレイキングバッドウイルスをマークしません。 現在のコードはWindowsUACでバイパスできないため、以前のバージョンのドキュメントに復元できます。 デコーダーは、ウイルス対策ソフトウェアを開発している現在の会社によってまだ提示されていません。

XTBL

不正確さの管理者のように、暗号の結晶は豊かなkoristuvachsに広がりました。 PCで消費すると、ウイルスはファイルの拡張子を.xtblに変更します。 悪人がお金を稼ぐ文書が作成されます。 さまざまなXTBLウイルスの中には、システムを更新するためのファイルを見つけることができないものがあります。これにより、重要なドキュメントをローテーションすることができます。 ウイルス自体はプログラムで確認できますが、ドキュメントを復号化することはさらに困難です。 ライセンスされたウイルス対策ソフトウェアとして、技術サポートを急いで、感染したデータの兆候を追加します。

クカラチャ

コードブック「くかららちゃ」は、2016年の赤ちゃん向けのメモです。 私が呼んでいる蝉からのウイルスが来る Filey Koristuvacha非常に耐性のあるRSA-2048アルゴリズムの助けを借りて。 アンチウイルスカスペルスキーヨガをTrojan-Ransom.Win32.Scatter.lbとして知っています。 感染が他の文書を認識しないように、クカラチャをコンピュータから削除することができます。 今日感染したタンパク質を解読することは事実上不可能です(さらに難しいアルゴリズム)。

暗号化ウイルスを実践する方法

非人称暗号を使用しますが、悪臭は同様の原理で機能します。

- パソコンのVluchennya。 原則として、電子シートに添付されたファイルをzavdyakiします。 彼自身のinitsiyuє自身でのインストールkoristuvach、vіdkrivshiドキュメント。

- ファイル感染。 暗号化は、すべてのタイプのファイルに適用できます(ウイルスに対するデポジット)。 悪意のある者と連絡を取るための連絡先が示されているテキスト文書が作成されています。

- 口ひげ。 Koristuvachは同じドキュメントにアクセスできません。

ソビは人気のある研究所と戦う

これらのcoristuvachivにとって最も危険な脅威として認識されている幅広い暗号スイートは、豊富なアンチウイルスラボの出荷となっています。 レザーは、暗号技術者との戦いを支援するプログラムを従業員に提供する人気のある会社です。 さらに、それらの多くは、システム内のドキュメントの復号化に役立ちます。

カスペルスキーおよびランサムウェアウイルス

ロシアで最も重要なアンチウイルス研究所の1つであり、vimageウイルスと戦うためのツールを見つけることで今日世界を宣伝しています。 ランサムウェアウイルスの最初のアップグレードは、残りのアップデートを含むKaspersky EndpointSecurity10です。 アンチウイルスは単にコンピュータへの脅威を与えません(それは本当です、新しいバージョンは更新されないかもしれません)。 情報を復号化するために、小売業者は現金以外のユーティリティのリストを提示します:、XoristDecryptor、RakhniDecryptor、およびRansomwareDecryptor。 フォンはshukatiウイルスを助け、パスワードを取得します。

博士 Webとランサムウェア

この研究所は、彼らのアンチウイルスプログラムを勝利させることを推奨しています。 ヘッド機能ファイルのバックアップは何でしたか。 文書のコピーを含むコレクションは、悪意のある者による不正アクセスからも保護されています。 ライセンス製品のマスター博士。 ヘルプに利用できるWeb呼び出し機能 技術サポート。 正直なところ、fakhivtsіを知っていることはこの種の脅威を止めることはできません。

ESETNod32およびランサムウェア

この会社は取り残されておらず、コンピューターへのウイルスの侵入に対する攻撃の憤慨からそのkoristuvachsを保護しています。 さらに、研究所は最近、最新のデータベースを備えた無料のユーティリティであるEsetCrysisDecryptorをリリースしました。 Rozrobnikiは、最新の暗号と戦うのに役立つと宣言しています。

ウイルスランサムウェア-古くから知られているタイプの脅威。 悪臭はSMSバナーで約1時間出現し、残りの部分でかなり覆われ、トップランクのウイルスvimagechivに現れました。

ウイルス-zdirnikの現金化のモデルは単純です。情報の一部をブロックしないと、コンピューターが破損し、データへのアクセスを許可するために、SMS、電子ペニーを送信するか、残高を補充します。 携帯電話番号ターミナルを介して。

ファイルを暗号化するウイルスの場合、すべてが明白です。ファイルを復号化するには、同じ金額を支払う必要があります。さらに、ウイルスの残りの運命のために、彼らはpidkhidを彼らの犠牲者に変えました。 以前のように、悪臭は、ウェアーズ、ポルノサイト、pidminu vidachi、大量のスパム爆弾を介して古典的なスキームの背後に広がり、通常のcoristuvachiのコンピューターに感染し、すぐにリストがアドレスに手動で拡散されました。 郵便のスクリーンショット「通常の」ドメイン-mail.ru、gmailなど。 そして、それらは合法的なosіbに感染し、depіd暗号はデータのベースを使用して同意します。

トブト。 kіlkostからの攻撃はyakіstからの攻撃を上回りました。 ある会社では、著者は履歴書付きのメールから来たサイファーで立ち往生する機会がありました。 人事担当者がファイルを開いた直後に感染し、会社はスタッフを派遣しただけで、毎日ファイルはクリックされませんでした。 このdocxファイルを新しいAdobeReader.exeに追加しましょう:)

ヒューリスティックおよびプロアクティブセンサーがKasperskyAnti-Virusでは機能しなかったことは注目に値します。 感染から1日か2日後、ウイルスはdr.webとnod32によって検出されませんでした。

では、そのような脅威にどのように対処しますか? ウイルス対策マルニウスではないですか?

ウイルス対策の時間は、署名、地雷の作業が少なくなります.

G Data Total Protection2015- 究極のザヒスト暗号の種類

バックアップモジュールから。 プッシュして購入します。

苦しんでいるすべての人のために暗号化-GDATAの購入を割引したプロモーションコード- GDTP2015。登録時間のプロモーションコードを入力するだけです。

kotreのウイルスzdirnikiは、アンチウイルスプログラムの非互換性をもたらしました。 SMSバナーは、当時、一時フォルダーで中断することなく「怒って」、作業スタイル全体で起動し、キーボードからのすべてのサービスの組み合わせの猛攻撃を圧倒しました。

アンチウイルスは1時間奇跡的に機能しました。通常モードと同様に、Kasperskyは、「ProtectedbyKasperskyLAB」という独自のメッセージを表示しました。

バナーはルートキットのような狡猾なマルウェアではありませんが、 簡単なプログラム、レジストリの2つのキーを変更し、キーボードからの入力を変更します。

ファイルの暗号化などのウイルスは、新しいレベルのshahraystvaを作成しました。 コードを使用できないため、新しいプログラムを開始しています オペレーティング·システム、システムファイルを編集したり、領域を読み取ったりしないでください 運用メモリ他のプログラム。

短時間だけ実行され、パスワードと秘密鍵を生成し、ファイルを暗号化して、攻撃者に秘密鍵を送信します。 被害者のコンピューターでは、暗号化されたデータとハッカーの連絡先を含むファイルの購入は、追加の支払いのために残されています。

合理的に考える: そして、あなたが必要としているのと同じアンチウイルスについてはどうですか、建築基準法についてどれだけ知っていますか?

真実、 ウイルス対策プログラム nebhіdna-uсіхvіdomihの脅威から保護することはできません。 しかし、新しいものがたくさんあります コードїйそれほどタフではありません。 暗号化ウイルスから身を守るには、侵入に慣れる必要があります。ここでは1つのアンチウイルスでは不十分です。 私は一度言います:「あなたはすでに暗号化されたファイルを持っているので、あなたはそれを浪費しました。 見えないようにするのは簡単です。

:

アンチウイルスを忘れないでください

重要な情報システムとデータのコピーをスキンサービス(ビジョンサーバー)にバックアップします。

重要なデータのバックアップ。

:

ウイルス自体をどうするか?

暗号化されたファイルを含む自己ホスト型ファイル

dosvіdsplkuvannyaztekhpіdtrimkoyuantivirusu、chekat?

警察に戻る

外側について来て、来てください(div。フロントスプリット)。

何も役に立たなかったので、あなたはワルトを支払うことができますか?

他のほとんどは、まだ暗号化ウイルスの犠牲になっていません。

*残りの更新を含むコンピューターでのウイルス対策ソフトウェアの可用性。

率直に言って、「アンチウイルスは新しいタイプの暗号化機能に対処するのに苦労し、それから奇跡的に一般的な脅威と戦います。」 また、作業ステーションにアンチウイルスが存在する必要があります。 あなたが流行を殺したいとしても、ヤクシュチョはすでにєを犠牲にします。 どのような種類のアンチウイルスを選択しますか?

通知の裏側-カスペルスキーの「ist」は、プロセッサ時間のメモリよりも大きく、ラップトップの場合 ハードドライブ 5200の回転で-それは災害です(多くの場合、500ミリ秒のセクター読み取り遅延が原因です)。 ウイルス対策GDATAを購入できます-最良のオプションです。

*重要な情報システムとデータのバックアップコピー。 スキンサービス-独自のサーバー。

そのためには、すべてのサービス(1C、納税者、特定のARM)を非難し、会社の存続期間中、okremiumサーバー、またはむしろターミナルサーバーに何らかのソフトウェアがあるかどうかを非難することが重要です。 また、スキンサービスが独自のサーバーでホストされているとさらに便利です(仮想物理カイ-自分で作成してください)。

寝室のアクセスから、国境から1cベースを取らないでください。 だから、金持ちを奪うが、正しくない。

1秒からの作業方法は対策に応じて整理されています ダブルアクセスすべてのspivrobitnikivの読み取り/書き込み-ターミナルサーバーに1を送信し、RDPを介して処理してみましょう。

お金を稼ぐだけでは十分ではありませんが、サーバーOSでペニーを獲得することはできません。ターミナルサーバーとして勝つことができます。 オリジナルのWindows XP 1時間のサブスクリプション、 それから。 パッチが必要です)。 必要に応じて、このような成功を収めて、ライセンスのないバージョンのWindowsサーバーをインストールできます。 幸いなことに、Microsoftはあなたがいじくり回すことを許可していますが、それを購入して後でアクティブにします:)

RDPを介したロボットkoristuvachіvz1sは、一方の側から、測定の焦点を変更し、ロボット1s、zіnshoyを高速化し、データベースの感染を改善します。

大規模なアクセスからデータベースファイルを保存することは安全ではありませんが、他の見通しはありません-バックアップコピーに関するpodbyte(div。rozdil。)

*重要なデータのバックアップコピー。

Yakshchoあなたはまだバックアップを持っていません( バックアップコピー)-ウィー劣等生、すでにvibachte。 または、システム管理者に挨拶してください。 バックアップはウイルスに対してだけでなく、拡散していないスパイウェア、ハッカー、「酔っ払った」ハードディスクに対しても機能します。

どのようにそしてどのようなバックアップ-あなたはについてokremіy統計で読むことができます。 たとえば、GDATAアンチウイルスには、組織の完全保護とエンドポイントセキュリティの2つのバージョンのバックアップモジュールがあります( GDATAトータルプロテクションを購入できます).

コンピューター上の暗号化されたファイルを知っている場合:

*ウイルス自体は何をしますか?

コンピューターにマイクをかけ、fahіvtsіvkompyuternyh services +にアクセスして、ウイルス対策をサポートします。 あなたを惜しまないように、ウイルスの本体はまだ見られておらず、ファイルを復号化するためにハッキングされる可能性があります。 データの暗号化後のウイルスは、悪意のあるユーザーのクロージングキーを修正し、すべての痕跡が表示されます。 ある種のランクとある種の暗号化されたアルゴリズムで、意味を持たないようにするために戦うこと。

感染したファイルのリストがある場合は、表示されません。 最も人気のある製品のアンチウイルス研究所に連絡してください。 二度とヨガをしないでください。

*暗号化されたファイルから自己分離

あなたは何をすることができますか?

ウイルス対策サポートに戻り、手順を読み、場合によってはウイルスのデコーダーを読みます。

警察に声明を書いてください。

インターネットを検索して、すでに彼らに大胆に遭遇した他のcoristuvachに関する情報を探してください。

復号化したファイルを入力して、最初に同じフォルダにコピーしてください。

Windows 7または8を使用している場合は、以前のバージョンのファイルを復元できます(ファイルのあるフォルダーを右クリックします)。 私は知っています、前にそれらをコピーすることを忘れないでください

動作しないもの:

Windowsを再インストールします

暗号化されたファイルを表示し、名前を変更して拡張子を変更します。 Im'yaファイルは、将来復号化するときにさらに重要になります

*dosvіdsplkuvannyaztekhpіdtrimkoyuantivirusu、chekat?

クライアントの1つがまだアンチウイルスデータベースにないcrypto-virus.hardendedを取得した場合、それらはdr.webとKasperskyに送信されました。

dr.webで、テクニカルトリムを取得しました。 Zvorotniy zv'azokすぐに現れて、彼らは私に助けをくれました。 さらに、数日後、彼らは正直に何もできないと言ってそれを捨てました。 レポートの指示それらについては、管轄当局を通じてリクエストを送信する方法。

カスペルスキー、navpakでは、ボットが侵入され、ボットが移植されたため、残りのデータベースにアンチウイルスをインストールすることで問題が解決します(問題は数百の暗号化されたファイルにあると思います)。 数日後、私のリクエストのステータスは「アンチウイルスラボに報告」に変更され、著者が数日間リクエストのシェアについて控えめに話した場合、Kasperskyの代表者はラボがそうではないことを保証しましたまだ削除、移動、チェックされています。

数時間後、サービスの質を評価するためにオファーを閉じるように私に頼んだ人々についての発表がありました(さらに、彼ら全員が実験室で同じ方法でチェックされました)。 「タ、送って!」 -作者は思った。

NOD32は、スピーチの前に、出現後3日目にウイルスを捕まえ始めました。

原則はこれです-あなた自身があなたの暗号化されたファイルを持っています。 優れたアンチウイルスブランドの研究所がこれまで以上にお手伝いします 有効なウイルス対策製品の鍵を持っているかどうかそしてでも クリプトウイルスєvrazlivistyu。さて、悪意のある人はアルゴリズムを使ってファイルを一度だけ暗号化し、何度も、あなたは、すべてのために、お金を払わなければなりません。

アンチウイルスを選択してください。心配する必要はありません。

*警察へのZvernennya

あなたが暗号ウイルスの犠牲者になり、ある種のハッキングを与えられたかのように、あなたはあなたの目の前で暗号化された特別な情報を見ることができます-あなたは警察に頼ることができます。 以下のアプリケーションからの指示。 f。

*何も役に立たなかったので、追加料金を支払うことはできますか?

Vrahovyuchivіdnosnunezdіyalnіstantivirusіvіvіtociphersuite、それはそれが悪意のある人に支払うよりも簡単です。 たとえば、ハードエンドファイルの場合、ウイルスの作成者は地区に1万を要求します。 こする。

その他の問題(gpcodeなど)の場合、価格は2千ルーブルになる可能性があります。 ほとんどの場合、この量はこれらのビットに対して低く表示されるため、データの日数を設定して量を低くすることができ、ファイルを手動で復号化するための料金を請求できます。

要約-暗号化ウイルスに対する最善の防御、coristuvachivのサーバーおよび作業ステーションからの重要なデータのバックアップコピー。

ヤクの修理-virishuvatiあなた。 ハイは幸せになります。

Koristuvachi、このエントリを読んだことがある場合は、読み始めてください。

と接触している

5月12日の夜は、Windowsオペレーティングシステムを使用してPCとラップトップ上のすべての情報を暗号化するWannaCryウイルス(WannaCryptor)の大規模な攻撃に見舞われました。

-

すでに20万台以上のコンピューターが感染しています!

攻撃の主な標的は企業部門に向けられ、スペイン、ポルトガル、中国、イギリスの通信会社がそれに続きました。

-

最大の打撃はロシアのcoristuvachasと企業に与えられました。 さらに、MegaFon、RZ、および未確認の情報については、運営委員会とMVS。 Oschadbankと保健省も、システムへの攻撃について話しました。

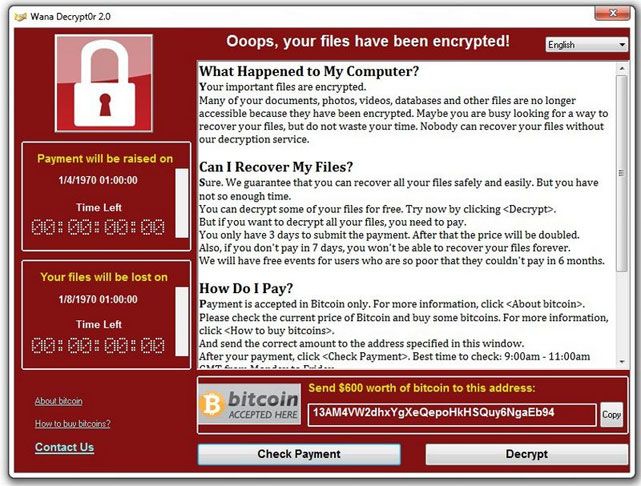

データの復号化のために、攻撃者はビットコインから300〜600ドルの料金を請求します(約17,000〜34,000ルーブル)。

インタラクティブな感染マップ(マップをクリックしてください)  Vіknozvimogoyuvikupu

Vіknozvimogoyuvikupu

今後の拡張機能のファイルを暗号化する

今後の拡張機能のファイルを暗号化する 攻撃ウイルスの標的に関係なく 企業部門、メインのcoristuvachは、WannaCryの侵入やファイルへのアクセスの可能性に対しても保険がかけられていません。

-

新しいタイプの感染からコンピューターとデータを保護するための手順:

1. Kaspersky System Watcherプログラムをインストールしてください。このプログラムには、攻撃を回避することができた暗号化機能から呼び出された変更をチェックする機能が備わっています。

2. Kaspersky Labのウイルス対策ソフトウェアのユーザーは、システム監視機能が有効になっていることを確認することをお勧めします。

3. ESET NOD32 for Windows 10のアンチウイルスコードは、利用可能な新しいOSアップデートをチェックする機能を備えて実装されています。 あなたがzazdalegіdを吹き飛ばし、あなたが含めたブラを獲得した場合、必要なすべての新しい Windows Updateインストールされ、システムは完全に保護されます ウイルスに与えられた WannaCryptorおよび他の同様の攻撃。

4. ESET NOD32コア製品の場合も、未知の脅威を検出するため、プログラムにそのような機能があります。 ツェイ法行動的ヒューリスティックテクノロジーを使用するための基盤。

ウイルスのように、ウイルスのように-nayimovirnіshe、tseウイルス。

5月12日以降のESETLiveGridマルウェアシステムのテクノロジーは、このウイルスのすべての攻撃をうまく打ち負かし、シグネチャベースが更新されるまですべてが可能でした。

5. ESETテクノロジーは、特に、古いWindows XP、Windows 8、およびWindows Server 2003システムを搭載したデバイスにセキュリティを提供します( これらの古いシステムのアドバイスに従うことをお勧めします)。 これらのオペレーティングシステムに対する脅威のレベルが高いため、Microsoftはアップデートをリリースすることを決定しました。 それらを利用してください。

6. PCに対するマルウェアの脅威を最小限に抑えるには、独自の用語を更新する必要があります Windowsバージョン 10:開始-パラメーター-更新とセキュリティ-更新の可用性の再確認(他のモードでは:開始-プログラムの使用-Windows Update-更新の検索-起動とインストール)。

7. Microsoftの公式パッチ(MS17-010)をインストールします。これにより、ウイルスが侵入する可能性のあるSMBサーバーの恩赦が修正されます。 Tseyサーバー tsіyataciでのタスク。

8.逆にすると、コンピューターが実行され、現在のすべてのセキュリティツールでワーカーによって使用されます。

9.すべてのシステムのウイルスを元に戻します。 名前の下でshkidlivoї攻撃を公開したとき MEM:Trojan.Win64.EquationDrug.gen、システムをリセットします。

もう一度、パッチMS17-010がインストールされていることを確認することをお勧めします。

この時間では、fahіvtsі「KasperskyLab」、「ESETNOD32」など ウイルス対策製品、ファイルを復号化するために作成されたプログラムでアクティブな作業を実行します。これにより、破損したPCがファイルにアクセスできるようになります。

WindowsDefenderでウイルスから保護されているWindows10のケース。どのような場合でも、すべての通知が自動的に報告されます。

ええと、それは静かです、それをインストールした人は、身もだえします WindowsUpdate、zahistは2017年末に更新されました。

すべてのサードパーティのウイルス対策製品については、残りのアップデートを取得することをお勧めします。

初めてのコンテストは、暗号保護の現在のサポーターであるAntonSevostyanovです。 AntonPratsyuєシステム管理者およびnavchaєkoristuvachіv 情報技術。 より多くのビデオレッスンはヨガサイトで見つけることができます。

今日 サイバーマルウェアの人気のあるツールになりました。 彼らの助けを借りて、悪行者は 優れたcoristuvachiv。 coristuvachの特別なファイルのロックを解除するために、何万ものkarbovantを回復できます。Vlasnikiからビジネスへ --millioni(たとえば、ブロックされた1Cベースが表示される場合)。

ヘルパーでは、暗号からの保護方法を広めます。これは、データを可能な限り保護するのに役立つためです。

アンチウイルスザキスト

最初のミストでのsucіhzabіvzakhistの途中で、アンチウイルスが必要になりました(私はESET NOD32を応援しています)。 ウイルスデータベースは、koristuvachの参加なしに、1日1回自動的に更新され、プログラム自体の実際の手順に従います。 ウイルス対策データベースを更新するクリームである小売業者は、定期的に製品に追加しています。 今日の健康 zahistuvіdvіrusіv

これらの利点の1つは 暗いサービス以前にウイルスをブロックできるESETLiveGrid®は、アンチウイルスデータベースに含まれません。 ESETシステムは「オンザフライ」で疑わしいプログラムに関する情報を分析し、その評判を判断します。 ウイルスの疑いで有罪となった場合、プログラムのプロセスはブロックされます。

次にESETLiveGrid®が有効になっているかどうかを確認します:ESETNOD32- Dodatkovіnalashtuvannya-ユーティリティ-ESETLiveGrid®-ESETLiveGrid®レピュテーションシステムを有効にします。

アンチウイルス製品のテストで認められているサイトで、ESETLiveGrid®の有効性を評価できます。 ヘルプに行きましょうセキュリティ機能のチェック-デスクトップソリューションの機能設定のチェック パソコン)または機能設定Androidベースのソリューションを確認します-クラウド保護が有効になっているかどうかをテストします。 彼らは私たちにテストファイルを取るように提案しました、そしてアンチウイルスが何かに反応したかのように-防御者はそうではなかったかのようにアクティブです-なぜ右側にあるのかを整理する必要があります。

オペレーティングシステムとソフトウェア製品のアップグレード

悪意のある人々はしばしばボレーでvikoristovuyut ソフトウェアのセキュリティ spodіvayuchis、schokoristuvachіはまだインストールに追いついていない 更新を停止します。 手術室に対処する必要があります Windowsシステムこれに修正し、必要に応じてアクティブ化します 自動更新 OS([スタート]-[コントロールパネル]-[Windows Updateセンター]-[設定の調整]-その更新プログラムのインストール方法を選択します)。

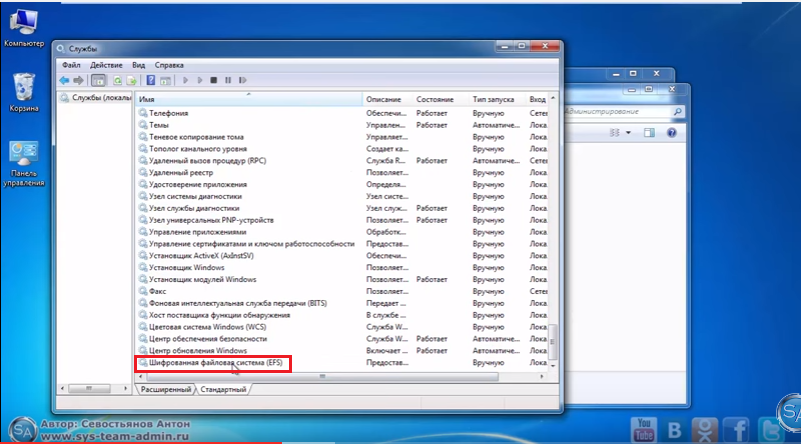

暗号化サービス暗号化

Windowsは特別なデータ暗号化サービスを追加しました。 定期的に腐食しない場合でも、オンにする可能性が高くなります。暗号技術者の一部の変更により、独自の目的でこの機能を無効にすることができます。 暗号化サービスを有効にするには、次の機能を有効にする必要があります。[スタート]-[コントロールパネル]-[管理]-[サービス]-[暗号化] ファイルシステム(EFS)システムを有利にする。

ファイルまたはフォルダーを保護するための暗号化を既に設定していることに注意するために、次にチェックボックスをオフにします(RMB-電源-属性-Dodatkovo-データ保護のためにvmistを暗号化します)。 そうしないと、暗号化サービスを無効にした後、これらのファイルにアクセスできなくなります。 ファイルが暗号化されているかどうかを確認してください。さらに簡単です。緑色で表示されます。

ソフトウェアライブラリ交換

セキュリティのレベルを向上させるために、タスクの実行を許可しないプログラムの起動をブロックできます。 ロックのために、そのようなインストールはのためにのみインストールされました Windowsフォルダおよびプログラムファイル。

ローカルで構築する グループポリシーこれを行うことができます:Vikonati-gpedit-コンピューター構成-Windows構成-セキュリティ設定-フライドソフトウェアのポリシー-PCM-フライドウィキソフトウェアのポリシーを作成します。

少しの許可を得て、いつでもプログラムの起動を妨げるルールを作成しましょう(追加のルール-RMB-方法のルールを作成します-方法:*だから、方法です-Safety Riven:Fenced)。

「割り当てられたファイルの種類」ウィンドウには拡張子が付いているため、1時間ブロックして起動してみてください。 Rajuはここにextension.js-javascriptとsee.inkを追加して、追加のショートカット用のプログラムを実行できるようにします。

に 効果的に改善されていない飲めますか 予約時間、エールは歌うチョゴバーティの結果です。

偉大なkoristuvachの視覚的記録の語彙

管理者の公式記録を持つPratsiuvatiは、近視眼的な人に通すことはお勧めできません。 vipadkovy感染の場合にshkodaを最小化できるようにするoblіkovogoレコードの権利の交換(管理者のoblіkovyレコードをオンにします-パスワードを設定します-管理者権限のストリーミングcoristuvachaを有効にします-coristuvachiグループに追加します)。

特別なツールである「CloudRecordsControl」が、Windowsの管理者権限で勝利するために転送されました。このツールは、これらの他の操作を勝利するためのパスワードを要求します。 ここで設定を変更できます:スタート-キーイングパネル- クラウドレコード koristuvachіv-クラウドレコードの制御のパラメータを変更します-ロック用-試してみるときだけコンピュータを変更してください。

システム更新のチェックポイント

いくつかのウイルスは、すべて同じように、すべて同じように保護されています。 この場合、システムの初期段階に入る機会があるかもしれません。 コントロールポイントの自動調整は、次のように設定できます。マイコンピューター-RMB-電源-システム保護-保護パラメーター。

オペレーティングシステムのインストール中のロックの場合、保護は システムディスクただし、暗号化キーはPCにチェーンする必要があります。 標準の方法またはShadowExplorerプログラムを使用してファイルを更新するには、すべてのディスクのバックアップを追加します。 チェックポイントは最も多くのメモリを消費しますが、悪臭は感染時にデータを埋めることができます。

バックアップ

さりげなく、最も重要な情報を定期的に収集することをお勧めします。 Tseyzahіddopomozheは、ウイルスから身を守るだけでなく、出口の保険としても機能します。 ハードドライブ調子外れ。 データのコピーを作成し、古い鼻や暗い宝物に保存することが義務付けられています。

好奇心があなたのために修正され、悪者から特別なデータ(そしてペニー!)を保護するのに役立つと私は確信しています。

セボスティアノフアントン

競争の勝者

残りの時間で、暗号研究者は「ポップ」ウイルスになりました。 このようなウイルスは、すべてのファイルを暗号化し、料金を請求します。 ウイルスのすべての美しさは、ヨガのシンプルさにあります。 良い暗号アンチウイルスによって「焦がされる」ことはなく、暗号化されたファイルを復号化することは事実上不可能です。 エールは、あらゆるウイルスと同様に、ウイルスに直面しても、そのようなshkіdnikに感染することから身を守ることができます。

ワインのしくみ

退屈なことは理解できますが、理論を知らなければできません:)

データを暗号化する標準的なウイルスは、攻撃的なスキームの背後で機能します。 要約ファイルを受け入れる Eメール。 情報の自己防衛のすべての法則を破って、ファイル全体を起動します。 ウイルスは攻撃者のサーバーを攻撃しています。 一意のキーが作成され、コンピューター上のすべてのファイルが暗号化されます。 キーはサーバーに送信され、そこで保存されます。

ウイルスは、正面から、そして途中で、ずっとあなたに現れます(または働き方を変えます)。 ファイルを復号化すると、ビットコイン(インターネットで勝利する暗号通貨)の量が報酬として与えられます。 ファイルが暗号化されている場合、シャードを開いたり、保存したり、編集したりすることは不可能です。悪臭を放つシャードは、強力なアルゴリズムで厳密に暗号化されています。

tsmuєpevnіニュアンスの場合。 Deyak暗号は、身代金を支払った後、写真、ビデオ、その他のファイルを復号化しないのと同じように、鍵をフォークアウトします。

暗号スイートの大部分は、攻撃者のサーバーIDが削除された後に修復されます。 そしてそのために、インターネットの美徳を捕らえた後、あなたがロボットへのウイルスを妨害するという悲惨な可能性があります(しかしそれを好転させることは事実上不可能です)。

曲がった暗号を使用して被害者のコンピューターにキーを保存します。そうしないと、全員に1つのキーが使用されます。 このような場合の復号化には、ウイルス対策会社の特別なユーティリティとサービスが使用されます。

暗号スイートから身を守る方法

1)アンチウイルスをインストールする

アンチウイルスはまだインストールされていないため、言語を確認する必要があります。 Navit 費用のかからないアンチウイルスアバストやアビラなど、ヒットの80%以上を獲得できます。

最も人気のある暗号化機能の古いコードは、ウイルス対策研究所に長い間知られているため、悪臭を放つと、それらを数え、作業をブロックすることができます。

2)ウィンク 残りのバージョンブラウザ

ウイルスは、ブラウザをだましてコンピュータに感染させることがよくあります。 したがって、ブラウザを絶えず更新することが重要であり、ブラウザの重大なゼロデイ不整合を修正するために更新することも重要です。 明らかに、人気のあるブラウザではアップデートが少ないようです。 そしてそのために、エキゾチックなブラウザ(Aroraや、神は禁じられている、TheWorldなど)を使用すると、大きなリスクにさらされます。

3)実行しないでください 疑わしいファイル

攻撃の90%で、暗号技術者は電子メールでスパムの形で被害者に送られます。 したがって、未知の宛先やいたずらの疑いのある人にシートを開かないでください。 疑似PDFを見て、インターネットを歩き回っている暗号技術者の声を聞いてください。 Tobto.pdf.exe。 当然、scho stop.exeは、ウイルスが存在するファイルを意味します。 ヴァルトヨガを始めると、許可証からの高価な写真や作品の書類を忘れることができます。

4)企業リスク

どのように練習しますか 素晴らしい会社その後、注意してください。 標的型攻撃の犠牲者になることができます。 そのような状況では、悪を行う者zazdalegіdz'yasovoyutは、会社に関するすべての重要な情報、їїspіvrobіtnikіvです。 その結果、攻撃者はカモフラージュ攻撃を実行します。 たとえば、企業(zazdalegid zlamanim)の電子メールを使用してロボットから電話をかけることができます。これは明らかな通信のように見え、暗号スイートに感染する可能性があります。

したがって、注意して、ウイルス対策ソフトウェアとブラウザを定期的に更新してください。 また、複数の拡張子を持つファイルを実行しないでください。

5)重要な情報を定期的に取得する(バックアップ)

重要なファイルはすべてバックアップする必要があります。 暗号からあなたを守るだけでなく、最も単純な力の威嚇からあなたを守ることです(彼らは電気をオンにし、ラップトップ全体が壊れました)。 ロビティ バックアップコピー別の方法でできます。 重要な情報はすべてUSBフラッシュドライブに保存できます。 すべてを「暗い」または人気のあるファイルストレージ(Dropboxなど)に保存できます。 また、パスワードで保護されたアーカイブを処理し、電子メールで自分でそれらを圧倒することができます。

vartorobitiではないもの

1)コンピューターに目を向ける

ウイルスに感染し、ファイルへのアクセスをオフにするように指示できます。 エールが建物にある可能性は低いです。 暗号化アルゴリズムは、キーなしでは誰も解読できないように発明されたことを理解する必要があります。 だから「 コンピューターを手伝います»それでも、ペニーを風に捨ててください。

2)ウイルス対策に依存しないでください

悪意のあるvikoristovuyutvіdpratsovanіスキーム。 また、アンチウイルスは常に暗号化ウイルスを検出するとは限りません。 これは、純粋に技術的な暗号化ツールがウイルスではない多くの理由、彼らの行動を危険と見なさない人々、そしてヒューリスティックに、ウイルス対策アナライザーがそのようなウイルスを検出しないためです。

3)Linuxベースのネイティブで短命のOSで起動する

Linuxにはウイルスがなく、システムは完全に安全で無関心であると感じることがよくあります。 Linuxの配布軸だけがウイルスから保護することはできませんが、「足を踏み入れる」ことはできません。 coristuvacheviにシステムファイルの変更と更新へのアクセスを許可しないでください。 したがって、Linuxエンクリプターは、ルートアクセスを奪うため、ドロップダウンでの実行が少なくなります。 私は同意します。Linuxのバガーに、合計ルートプログラムを実行している人について話す必要はありません。それは愚かな愚かさです:)

ヴィスノフキ

ご覧のとおり、現在のパンデミックでは、暗号化は非常に古い優れた自己防衛制御の方法で使用されています。 特別な知識は必要ありません、必要ありません 特別プログラム。 為に 安全な作業必要なのは、ウイルス対策ソフトウェア、更新されたブラウザ、そして肩に頭を抱えていることだけです。

Computers&Internetブランチに立ち寄ってください。